Aperçu

Cette politique de gestion des actifs axée sur les PME garantit que tous les actifs de l'entreprise, physiques et numériques, sont inventoriés, protégés et gérés tout au long de leur cycle de vie, en fournissant des rôles clairs, des exigences de conformité et des procédures d’élimination sécurisée.

Visibilité complète des actifs

Maintenez un inventaire des actifs complet des actifs de l'entreprise dans tous les environnements afin de minimiser les risques et de soutenir la conformité.

Propriété et responsabilité claires

Attribuez et suivez la responsabilité des actifs à l’aide de rôles simplifiés adaptés aux PME sans équipes informatiques dédiées.

Contrôles de sécurité du cycle de vie

Assurez-vous que les actifs sont attribués, utilisés et mis hors service de manière sécurisée, en réduisant les risques de perte ou d’accès non autorisé.

Soutien à la conformité réglementaire

Démontrez la conformité à l’ISO 27001, au RGPD, à DORA, à NIS2 et plus encore grâce à une gestion des actifs structurée.

Lire l'aperçu complet

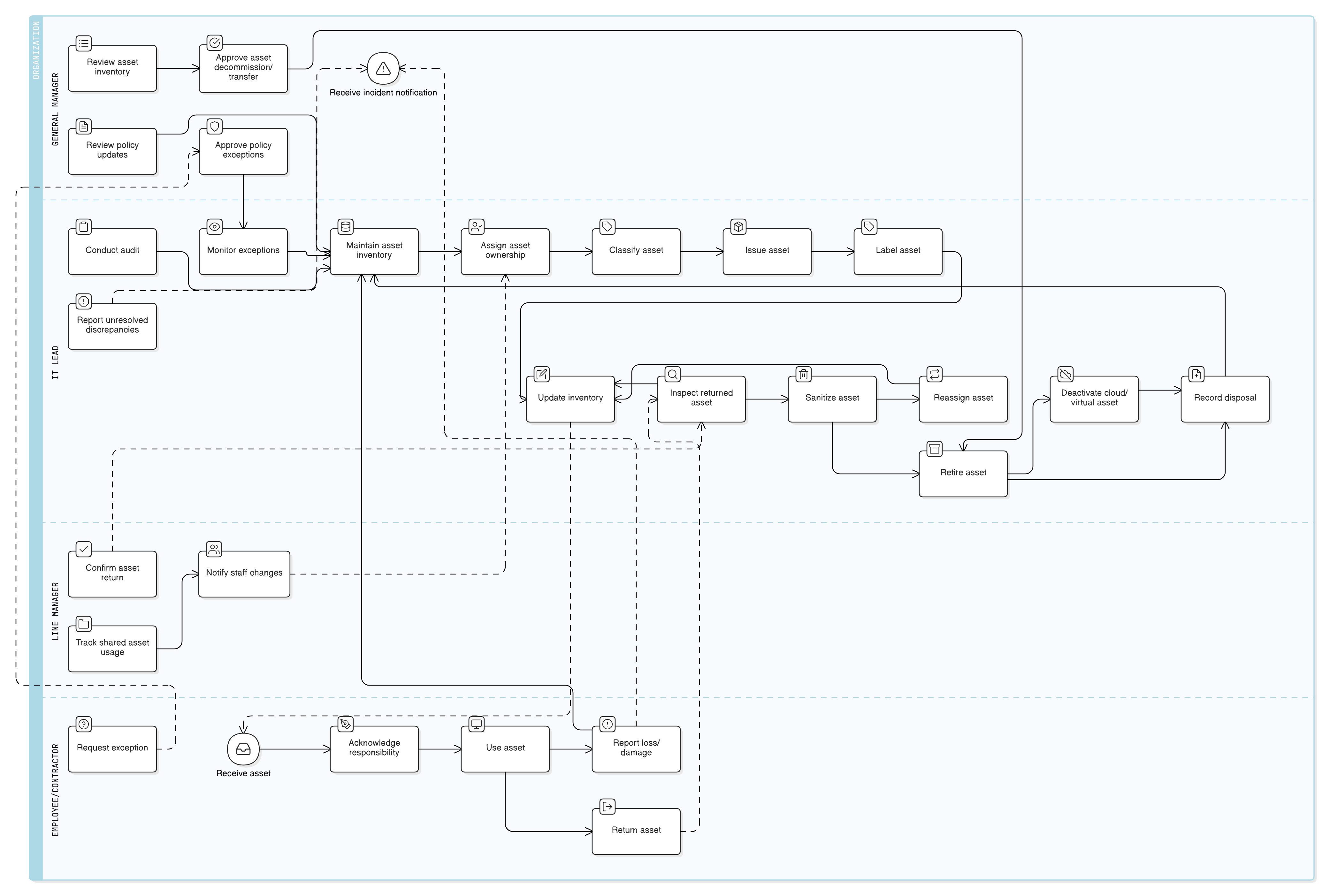

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Exigences minimales de l’inventaire des actifs

Rôles et responsabilités pour les PME

Classification des actifs et contrôles du cycle de vie

Élimination sécurisée et dispositions BYOD

Procédures d’audit, de gestion des exceptions et de revue

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Attribue la responsabilité de la propriété des politiques et de l’exploitation informatique.

Politique de contrôle d’accès - PME

Relie l’utilisation des actifs (p. ex., ordinateurs portables, terminaux mobiles) aux droits d'accès des utilisateurs et à la gestion des identités et des accès.

Politique d’intégration et de départ - PME

Garantit que l’attribution et la récupération des actifs sont intégrées aux processus du cycle de vie du personnel.

Politique de classification et d’étiquetage des données - PME

Fournit des règles pour déterminer si un actif doit être classé comme usage interne ou confidentiel.

Politique de réponse aux incidents - PME

Guide les procédures de réponse si un événement lié à un actif entraîne une violation de sécurité ou de protection des données.

À propos des politiques Clarysec - Politique de gestion des actifs - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (p. ex., 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et l’adaptation sans réécrire des sections entières.

Conçue pour les rôles réels des PME

Les responsabilités sont associées aux rôles réellement présents dans les petites entreprises, garantissant que chaque action est pratique et réalisable.

Enregistrements d’actifs prêts pour l’audit

Utilise des champs d’inventaire précis et la journalisation, vous aidant à réussir les audits ou les revues réglementaires sans consultants coûteux.

Processus d’élimination sécurisée et de récupération

Les actifs sont suivis de l’achat à la mise hors service sécurisée, avec des procédures documentées d’effacement, de destruction et de responsabilité du prestataire.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →