Overzicht

Dit beleid regelt de beveiligings-, risico- en nalevingsvereisten voor alle relaties met dienstverleners van derde partijen en leveranciers, inclusief leveranciers-due diligence, contractuele waarborgen, doorlopende monitoring en offboardingprocedures voor derden die gegevens of diensten van de organisatie verwerken of leveren.

Uitgebreid leveranciersoverzicht

Verplicht strikte beveiligingsmaatregelen, risicotiering en audits voor alle dienstverleners van derde partijen gedurende hun volledige servicelevenscyclus.

Contractuele beveiligingswaarborgen

Zorgt ervoor dat leverancierscontracten meldings-SLA's, gegevensverwerking, auditrechten en afdwingbare nalevingsclausules bevatten.

Continue nalevingsmonitoring

Vereist regelmatige prestatiebeoordelingen, nalevingsattesten en incidentdetectie en escalatie om de verantwoordingsplicht van derden te behouden.

Volledig overzicht lezen

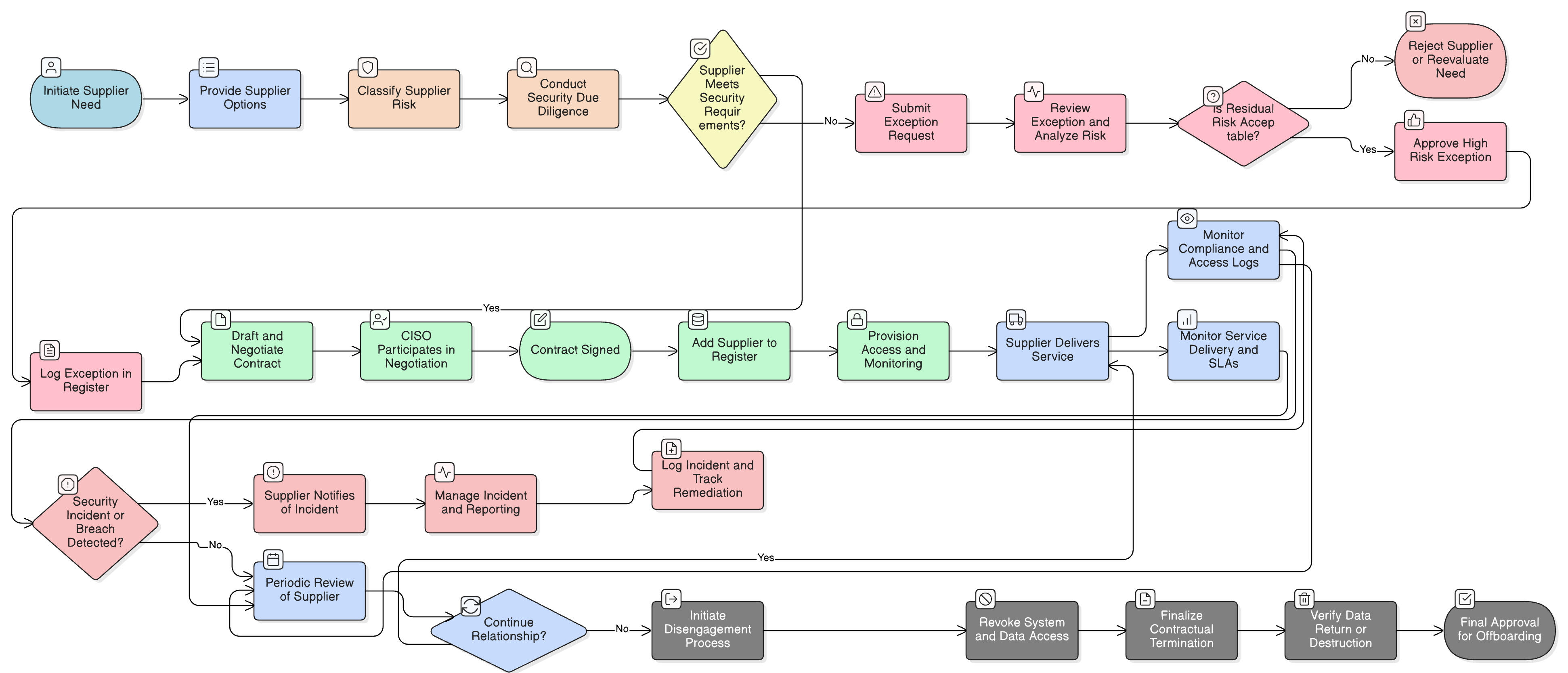

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen voor leveranciersbetrekkingen

Vereisten voor leveranciers-due diligence

Model voor classificatie van derden en risicotiering

Contractuele beveiligingsclausules

Continue prestatie- en nalevingsbeoordelingen

Protocollen voor beëindiging en offboarding

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt de overkoepelende inzet vast om alle organisatieactiviteiten te beveiligen, inclusief afhankelijkheid van derde-partijleveranciers en dienstverleners van derde partijen.

Risicobeheerkader

Stuurt de risico-identificatie, risicobeoordeling en risicobeperking van risico’s die samenhangen met relaties met derden, inclusief geërfde of systemische risico’s uit leveranciers-ecosystemen.

Gegevensbescherming en privacybeleid

Is van toepassing op alle leveranciers die persoonsgegevens verwerken en vereist passende contractuele bepalingen, overdrachtswaarborgen en beveiliging door ontwerp.

Beleid inzake toegangscontrole

Beheerst hoe personeel van derden logische toegang krijgt tot informatiesystemen van de organisatie, met rolgebaseerde toegangscontrole (RBAC), sessiebeheersing en intrekking van toegangsrechten.

Logging- en monitoringbeleid

Vereist dat toegang van derden tot systemen wordt gemonitord, gelogd en beoordeeld, met name in omgevingen waar geprivilegieerde accounts of gegevensgerichte activiteiten plaatsvinden.

Incidentresponsbeleid (P30)

Definieert escalatieprocedures en eisen voor incidentmelding voor door leveranciers veroorzaakte security events of gezamenlijke onderzoeken waarbij systemen van derde partijen betrokken zijn.

Over Clarysec-beleidsdocumenten - Beleid inzake leveranciersbeveiliging

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar raamwerk.

Uitzonderingsbeheer ingebouwd

Bevat een formeel proces voor uitzonderingen op leveranciersbeveiliging, met vereiste onderbouwing, risicoanalyse en tijdgebonden beheersmaatregelen.

Integratie van levenscyclusprocessen

Integreert beveiliging in inkoop, onboarding, servicemonitoring en offboarding voor elke leveranciersrelatie.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →