Yleiskatsaus

Turvallisen kehittämisen politiikka (P24S) tarjoaa pk-yrityksille selkeät ja pakotetut standardit turvalliseen ohjelmointiin, katselmointiin ja käyttöönottoon, ja se on linjassa ISO 27001:n, GDPR:n, DORA:n ja NIS2:n kanssa. Se keskittää valvonnan toimitusjohtajalle ja varmistaa, että kaikki sisäisesti kehitetyt tai kolmannen osapuolen ohjelmistot täyttävät sääntely- ja sopimusvelvoitteet turvallisesta ohjelmoinnista toimittajahallintaan ja auditointivalmiuteen.

Pakotettu turvallinen ohjelmointi

Edellyttää turvallisen ohjelmoinnin käytäntöjä kaikelle koodille, minimoiden haavoittuvuudet ja tietoriskit.

Pk-yrityksille sopivat roolit

Suunniteltu pk-yrityksille: kehityksen tietoturvan valvonta osoitetaan toimitusjohtajalle ilman erillistä IT-tiimiä.

Auditointivalmis dokumentaatio

Edellyttää tarkistuslistojen ja hyväksyntöjen säilyttämistä, jotta ISO 27001 -auditointi ja asiakasvarmennus on helppoa.

Toimittaja- ja kolmannen osapuolen hallintakeinot

Edellyttää tietoturvalausekkeita kaikkiin kolmannen osapuolen kehityssopimuksiin ja seuraa vaatimustenmukaisuutta.

Lue koko yleiskatsaus

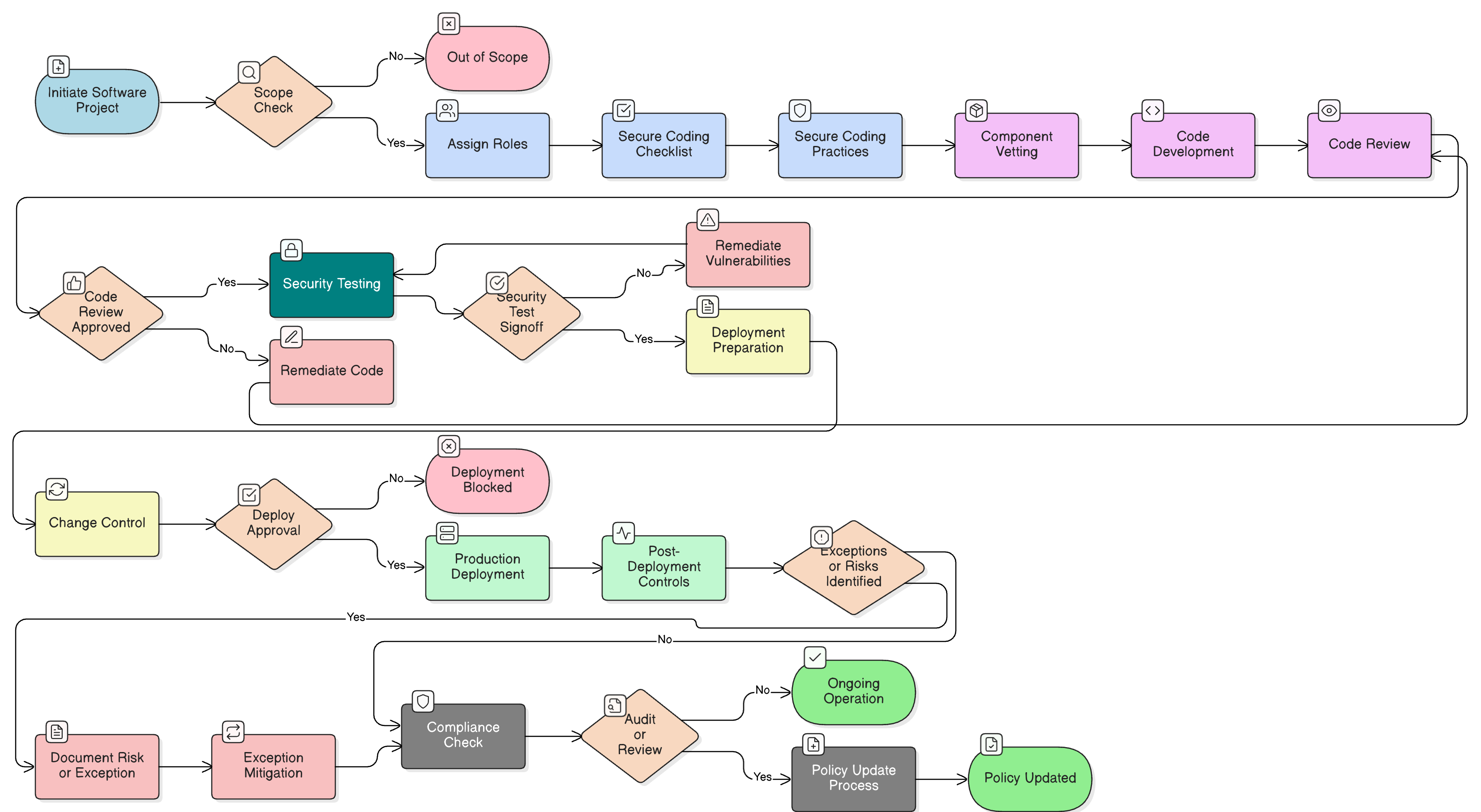

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Turvallisen ohjelmoinnin ja katselmoinnin vaatimukset

Sovellusten tietoturvatestauksen menettelyt

Kolmannen osapuolen ja avoimen lähdekoodin komponenttien hallintakeinot

Käyttöönoton ja muutoksenhallinnan menettelyt

Riskien käsittely ja poikkeusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka - SME

Määrittää vastuun kehityksen tietoturvakontrollien osoittamisesta ja varmentamisesta projekteissa ja toimittajilla.

Pääsynhallintapolitiikka - SME

Tarjoaa perustason säännöt kehitysympäristöihin ja koodivarastoihin pääsyn rajoittamiseksi, mukaan lukien tehtävien eriyttäminen.

Tietoturvatietoisuus- ja koulutuspolitiikka - SME

Varmistaa, että sisäiset kehittäjät ja urakoitsijat ymmärtävät turvallisen ohjelmoinnin käytännöt ja niihin liittyvät tietoturvavastuut.

Tietosuoja- ja tietosuojakäytännöt - SME

Selventää, miten henkilötietoja on käsiteltävä kehityksen, testauksen ja lokituksen aikana GDPR-vaatimusten täyttämiseksi.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) - SME

Määrittää, miten kehitykseen liittyvät tietoturvapoikkeamat on raportoitava, arvioitava ja korjattava, mukaan lukien koodiin liittyvät altistumiset.

Tietoa Clarysecin käytännöistä - Turvallisen kehittämisen politiikka - SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienyritykset joutuvat kamppailemaan monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole erillisiä tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle asiantuntijoita, joita teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, mikä tekee siitä helpon toteuttaa, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Jäsennellyt käyttöönoton hallintakeinot

Edellyttää version seurantaa, varmuuskopiointia ja palautussuunnitelmia jokaiselle tuotantojulkaisulle, minimoiden epäonnistuneista käyttöönotosta aiheutuvat häiriöt.

Selkeä ympäristöjen eriyttäminen

Edellyttää tiukkoja hallintakeinoja, joilla kehitys-, testaus- ja tuotantoympäristöt pidetään eristettyinä paremman turvallisuuden ja eheyden varmistamiseksi.

Ennakoiva riskipoikkeusten käsittely

Muodollistaa riskien arvioinnin ja toimitusjohtajan hyväksynnän kaikille poikkeamille sekä selkeän dokumentoinnin ja katselmointisyklit.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →