Yleiskatsaus

Tämä pk-yrityksille suunnattu verkkoturvallisuuspolitiikka määrittelee selkeät roolit, kontrollit ja tekniset vaatimukset kaikkien verkon komponenttien suojaamiseksi ja tukee vaatimustenmukaisuutta ISO/IEC 27001:2022:n, GDPR:n, NIS2:n ja DORA:n kanssa. Politiikka on jäsennelty organisaatioille, joilla on yksinkertaistettu hallintotapa: käytännön vastuut osoitetaan toimitusjohtajalle ja IT-palveluntarjoajalle, ja se on auditointivalmis sääntelyvaatimuksia varten.

Kattavat verkkokontrollit

Määrittelee tiukat kontrollit kiinteille, langattomille ja pilviverkoille ja suojaa luvattomalta pääsyltä ja kyberhyökkäyksiltä.

Selkeät roolit pk-yrityksille

Osoittaa verkkoturvallisuuden vastuut toimitusjohtajalle ja IT-palveluntarjoajalle; sopii yrityksille, joilla ei ole omia IT- ja tietoturvatiimejä.

Auditointivalmius vaatimustenmukaisuuteen

Tukee ISO 27001-, GDPR-, NIS2- ja DORA-vaatimuksia; jäsennelty helppoa auditointivalmistelua ja sääntelyvarmuutta varten.

Lue koko yleiskatsaus

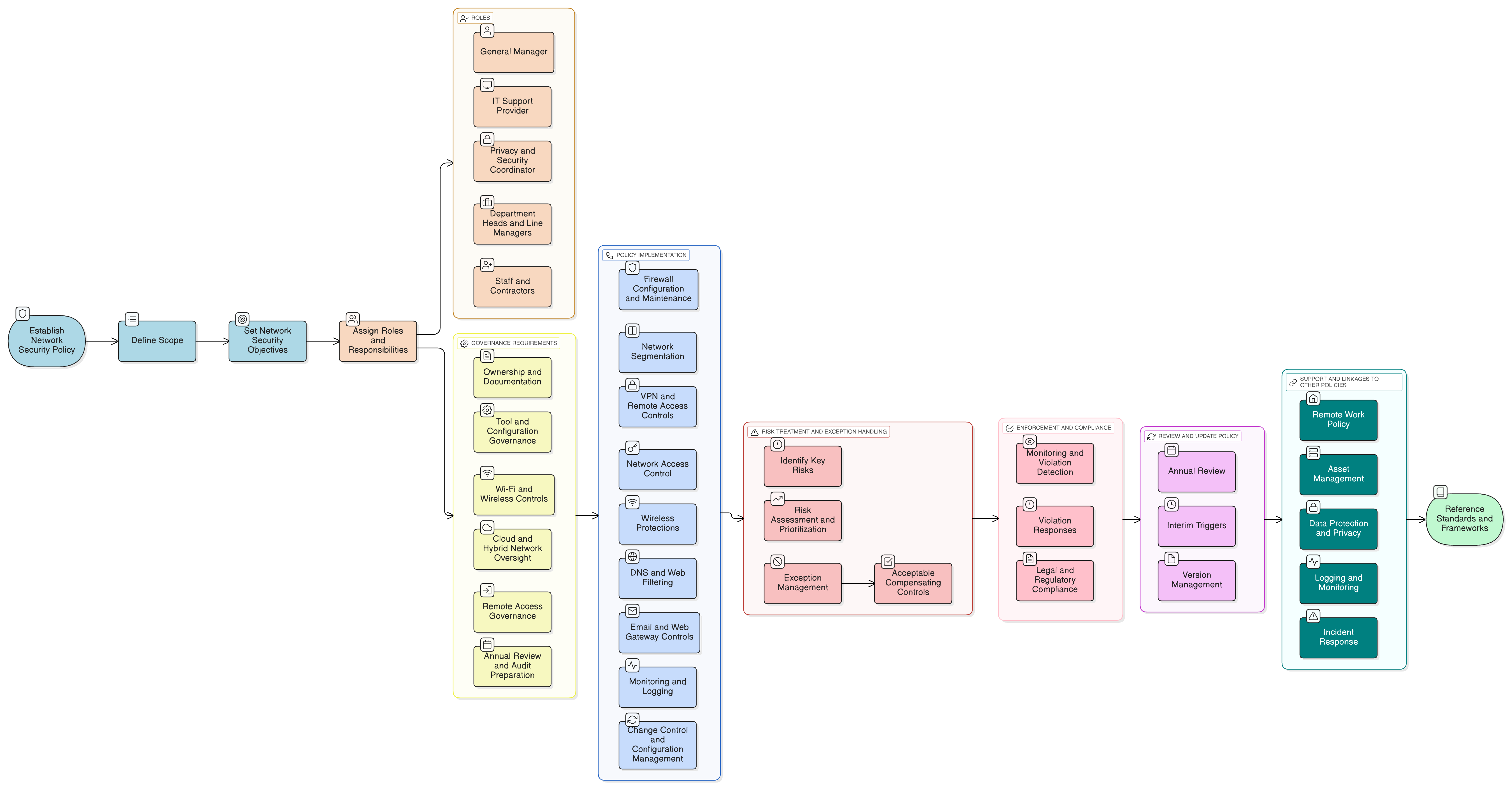

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Roolit ja vastuut pk-yrityksille

Verkon segmentointi ja palomuurit

Etäkäyttö ja VPN-kontrollit

Vuosittainen katselmointi ja auditointivalmistelu

Poikkeusten ja kompensoivien hallintakeinojen hallinta

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Etätyöpolitiikka – pk-yrityksille

Vahvistaa etäkäytön turvalliset menetelmät, etäkäytön (VPN, mobiililaitteiden hallinta) -vaatimukset ja päätelaitesuojaus organisaation ulkopuolisille käyttäjille.

Omaisuudenhallintapolitiikka – pk-yrityksille

Varmistaa, että kaikki verkkoon liitetyt järjestelmät tunnistetaan, luokitellaan ja seurataan ajantasaisilla tietoturvatiloilla.

Tietosuoja- ja tietosuojapolitiikka – pk-yrityksille

Varmistaa, että verkon segmentointi, pääsynhallinta ja tarkastuslokitus tukevat tietosuojaa ja tietosuojaperiaatteita GDPR:n mukaisesti.

Lokitus- ja valvontapolitiikka – pk-yrityksille

Määrittää vaatimukset lokien keräämiselle ja katselmoinnille verkkolaitteista, etäyhteyksistä ja langattomista ohjaimista.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – pk-yrityksille

Määrittelee vaadittavat toimet vastauksena verkon tietoturvaloukkauksiin, luvattomaan pääsyyn yrityksiin tai haittaohjelmien leviämiseen sisäisten verkkojen kautta.

Tietoa Clarysecin käytännöistä - Verkkoturvallisuuspolitiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset joutuvat kamppailemaan monimutkaisten sääntöjen ja epäselvien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omia tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme erikoisasiantuntijoiden joukolle, jota teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun kohtaan (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, jonka avulla toteutus, auditointi ja räätälöinti onnistuvat ilman, että kokonaisia osioita tarvitsee kirjoittaa uudelleen.

Segmentoitu verkkosuojaus

Vähentää haittaohjelmien leviämistä ja sisäpiiriuhkia toteuttamalla vahvan segmentoinnin sisäisten, vieras- ja IoT-verkkojen välillä.

Yksityiskohtainen poikkeustyönkulku

Sisältää poikkeusprosessin, joka on dokumentoitu, aikarajoitettu ja kytketty kompensoiviin hallintakeinoihin auditointiselkeyden varmistamiseksi.

Integroitu muutoksenhallinta

Jokainen verkkomuutos noudattaa dokumentoitua prosessia; hätäpäivitykset katselmoidaan, kirjataan tarkastuslokitukseen ja varmuuskopioidaan turvallisesti kuukausittain.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →