Yleiskatsaus

Todisteiden keräämisen ja digitaalisen forensiikan politiikka (P31) tarjoaa yksityiskohtaisen, organisaationlaajuisen viitekehyksen digitaalisen todistusaineiston hallintaan tietoturvapoikkeamien aikana. Se varmistaa forensisen valmiuden, todistusaineiston eheyden, sääntelyvaatimusten noudattamisen sekä oikeudellisesti puolustettavat tutkinnat, ja se on linjassa johtavien kansainvälisten standardien kanssa.

Forensinen valmius

Määrittelee jäsennellyt protokollat nopeaan ja turvalliseen todistusaineiston keräämiseen tietoturvapoikkeamien aikana.

Todistusaineiston eheys

Edellyttää tiukkaa chain of custody -ketjua, turvallista säilytystä ja eheyden tarkistuksia hyväksyttävyyden varmistamiseksi.

Määritellyt roolit ja eskalointi

Selkeät vastuut tietoturvajohtajalle (CISO), forensiikkatiimeille, IT:lle sekä laki- ja vaatimustenmukaisuustoiminnoille tutkintojen ja laki- ja sääntelyasioiden eskaloinnin aikana.

Sääntely-yhdenmukaisuus

Prosessit noudattavat standardeja, kuten ISO 27001, NIST SP 800-53, GDPR ja DORA.

Lue koko yleiskatsaus

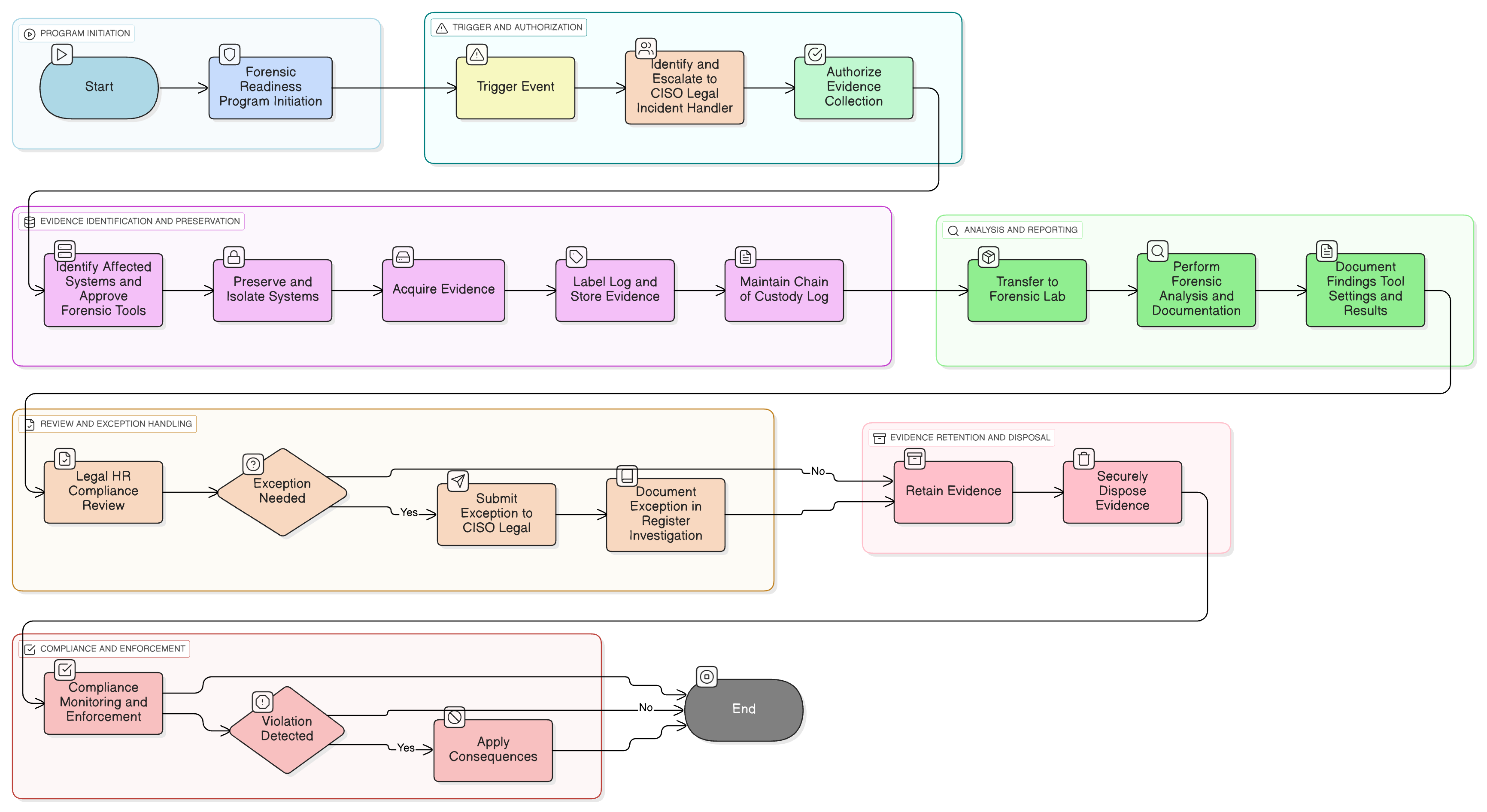

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja säännöt todistusaineiston keräämiselle

Forensic Readiness Program -ohjelman vaatimukset

Chain of custody ja dokumentaatio

Työkaluston ja analyysiympäristön hallintakeinot

Sääntely- ja tietosuojavaatimusten noudattaminen

Poikkeukset, täytäntöönpano ja katselmointiprosessi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Auditointi- ja vaatimustenmukaisuuden seurannan politiikka

Varmistaa forensiikkaprotokollien ja chain of custody -vaatimusten noudattamisen säännöllisten auditointien avulla.

P01 Tietoturvapolitiikka

Määrittää perustason vaatimukset tutkinnalle, todistusaineiston hallinnalle ja sovellettavien lakien noudattamiselle.

P05 Muutoksenhallintapolitiikka

Varmistaa, ettei tutkinnan kohteena olevia järjestelmiä muuteta aktiivisten forensiikkaprosessien aikana.

Tietojen säilytys- ja hävittämispolitiikka (P14)

Ohjaa todistusaineiston ja tapauskohtaisten tietojen turvallista hävittämistä ja säilytysaikatauluja.

Kryptografisten hallintakeinojen politiikka

Määrittää salausvaatimukset arkaluonteisen tai todistusaineistona käytettävän datan säilytykselle ja siirrolle.

Lokitus- ja valvontapolitiikka

Varmistaa tapahtumalokien ja telemetriatiedot-aineiston saatavuuden todistusaineiston keräämistä ja forensiikkakorrelointia varten.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittää triage- ja eskalointipolut, joissa forensiikkamenettelyt käynnistyvät.

Tietoa Clarysecin käytännöistä - Todisteiden keräämisen ja digitaalisen forensiikan politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon toimeenpanna, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Työkalurekisteri ja validointi

Ylläpitää validoitua rekisteriä forensiikkatyökalustoista, tukien levy-, muisti-, loki- ja aikajana-analyysiä oikeudellisesti puolustettavia tutkintoja varten.

Muuttumaton todistusaineisto ja tarkastusjäljet

Edellyttää yksilöllistä merkintää, eheyden varmentamista ja peukaloinnin paljastavat lokit jokaiselle digitaalisen todistusaineiston osalle hankinnasta arkistointiin.

Poikkeus- ja riskityönkulku

Tarjoaa jäsennellyt hyväksyntä-, dokumentointi- ja lieventämismenettelyt todistusaineiston käsittelyn poikkeuksille ja riskiskenaarioille.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →