Yleiskatsaus

Tämä politiikka ohjaa turvallisuus-, riski- ja vaatimustenmukaisuusvaatimuksia kaikissa kolmansien osapuolten ja toimittajien suhteissa. Se kuvaa toimittajahuolellisuusarvioinnin, sopimukselliset suojatoimet, jatkuvan seurannan sekä poistumismenettelyn menettelyt kolmansille osapuolille, jotka käsittelevät organisaation tietovarallisuutta tai palveluita.

Kattava toimittajavalvonta

Edellyttää tiukkoja tietoturvakontrolleja, riskiluokittelua ja auditointeja kaikille kolmannen osapuolen palveluntarjoaja -toimijoille koko palvelun elinkaaren ajan.

Sopimukselliset tietoturvasuojatoimet

Varmistaa, että toimittajasopimukset sisältävät tietoturvaloukkauksista ilmoittamisen, tietojen käsittelyn, tarkastusoikeudet sekä täytäntöönpanokelpoiset vaatimustenmukaisuuslausekkeet.

Vaatimustenmukaisuuden jatkuva seuranta

Edellyttää säännöllisiä suorituskykykatselmuksia, sertifiointiauditointeja sekä poikkeamien havaitsemis- ja eskalointimenettelyjä kolmansien osapuolten vastuuvelvollisuuden ylläpitämiseksi.

Lue koko yleiskatsaus

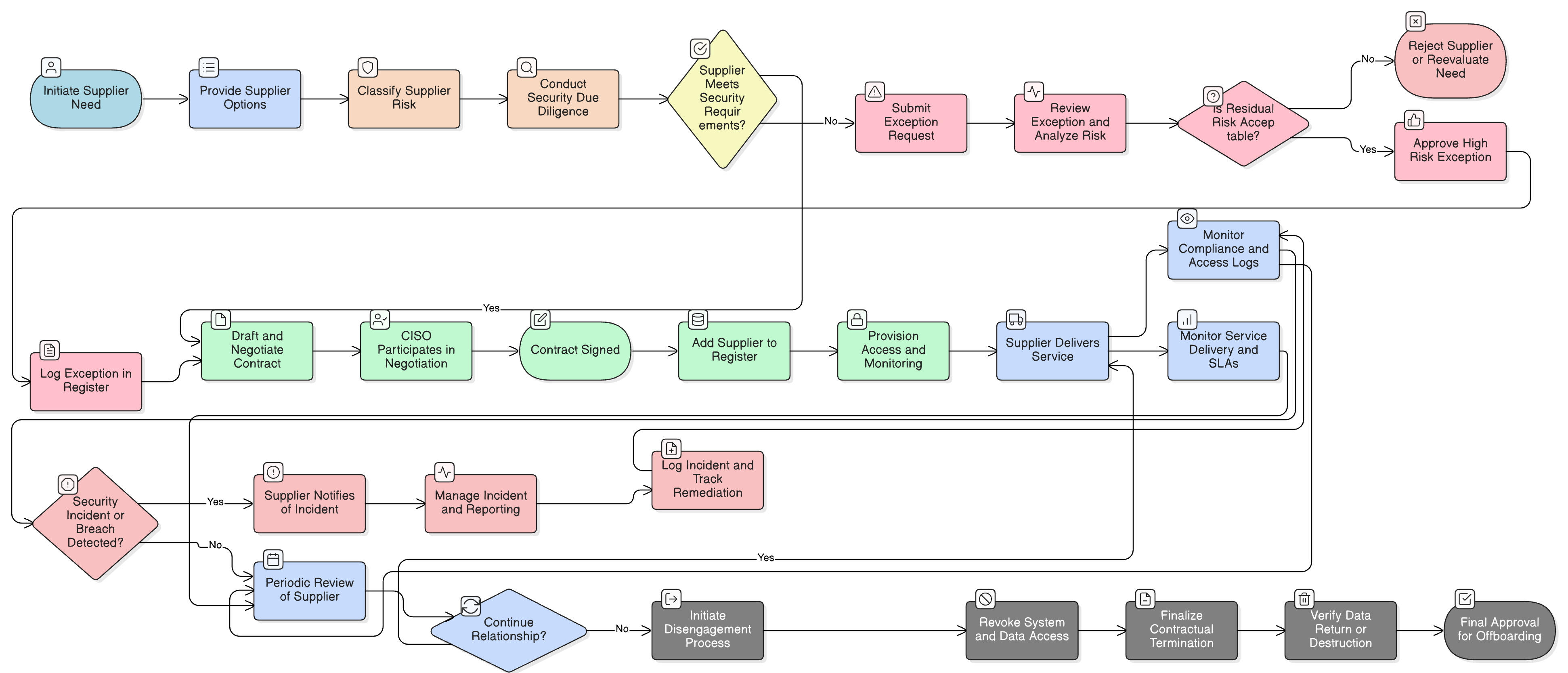

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sitoutumissäännöt

Toimittajahuolellisuusarvioinnin vaatimukset

Kolmannen osapuolen riskiluokittelu- ja tasomalli

Sopimukselliset tietoturvalausekkeet

Jatkuvat suorituskyky- ja vaatimustenmukaisuuskatselmukset

Työsuhteen päättämisen ja poistumismenettelyn protokollat

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää yleisen sitoumuksen suojata kaikki organisaation toiminnot, mukaan lukien riippuvuus kolmannen osapuolen toimittajista ja kolmannen osapuolen palveluntarjoaja -toimijoista.

Riskienhallintapolitiikka

Ohjaa kolmansien osapuolten suhteisiin liittyvien riskien tunnistamista, riskien arviointia ja riskien lieventämistoimia, mukaan lukien toimittajaekosysteemeistä periytyvät tai järjestelmätason riskit.

Tietosuoja ja tietojen minimointi -politiikka

Soveltuu kaikkiin toimittajiin, jotka käsittelevät henkilötietoja, edellyttäen asianmukaisia sopimusehtoja, siirtosuojatoimia ja sisäänrakennettuja tietoturvaperiaatteita.

Pääsynhallintapolitiikka

Ohjaa, miten kolmansien osapuolten henkilöstö saa loogisen pääsyn organisaation järjestelmiin, toimeenpannen roolipohjaisen käyttöoikeuksien hallinnan, istuntojen valvonnan ja tallennuksen sekä käyttöoikeuksien perumismenettelyt.

Lokitus- ja valvontapolitiikka

Edellyttää, että toimittajien pääsyä järjestelmiin seuranta, tarkastuslokitus ja katselmointi toteutetaan, erityisesti ympäristöissä, joissa etuoikeutetut tilit tai tietokeskeiset toiminnot ovat käytössä.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittelee eskalointimenettelyt ja tietoturvaloukkauksista ilmoittamisen vaatimukset toimittajalähtöisille tietoturvapoikkeamille tai yhteisille tutkinnalle, joihin liittyy kolmannen osapuolen järjestelmät.

Tietoa Clarysecin käytännöistä - Kolmansien osapuolten ja toimittajien tietoturvapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Poikkeusten hallinta sisäänrakennettuna

Sisältää muodollisen prosessin toimittajien tietoturvapoikkeuksille, edellyttäen perustelut, riskianalyysin ja aikarajoitetut hallintakeinot.

Elinkaariprosessin integrointi

Integroi tietoturvan hankintaan, toimittajan käyttöönotto -vaiheeseen, palvelun seurantaan ja poistumismenettelyyn jokaisessa toimittajasuhteessa.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →