Descripción general

La Política de sincronización horaria exige una configuración horaria coherente y precisa en todos los sistemas de TI y en la nube para respaldar el registro de auditoría, el cumplimiento normativo y una respuesta a incidentes fiable.

Precisión horaria centralizada

Exige fuentes NTP de confianza y detección de deriva para registros y transacciones fiables y conformes con auditoría.

Apoya el cumplimiento normativo

Se alinea con ISO 27001, GDPR, DORA, NIS2 y más para la trazabilidad de auditoría y operaciones seguras.

Detección automatizada de deriva

Impone sincronización programada, alertas de anomalías y escalado si se superan los umbrales de deriva del reloj.

Aplicable a todas las partes interesadas

Cubre a empleados, contratistas y proveedores que gestionan sistemas sensibles al tiempo en las instalaciones o alojados en la nube.

Leer descripción completa

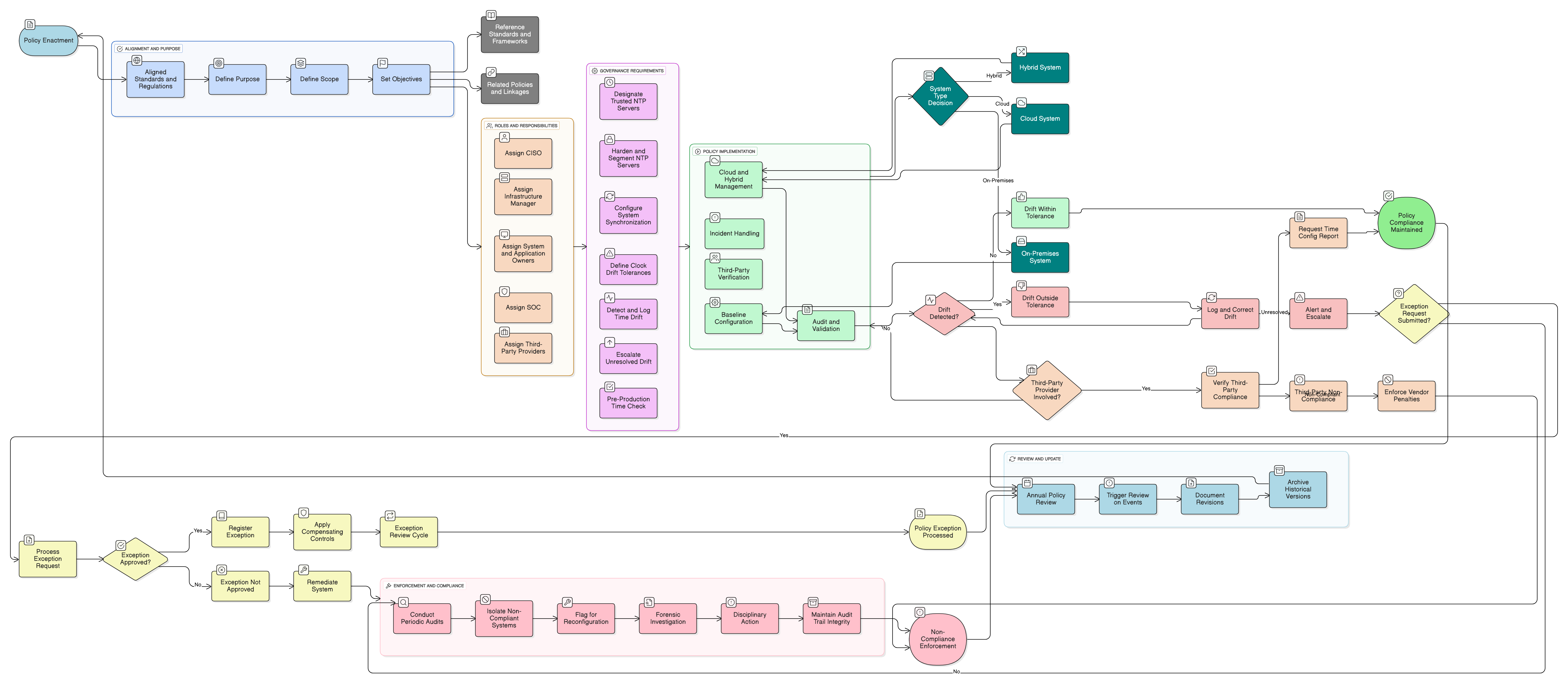

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Roles y responsabilidades

Gobernanza y Gestión de excepciones

Detección de deriva y escalado

Mecanismos de auditoría y validación

Aplicación de la política y cumplimiento

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de protección de endpoints y protección contra el software malicioso

Requiere alertas con hora precisa y análisis de comportamiento para detectar propagación de malware, movimiento lateral y anomalías de acceso.

P01 Política de seguridad de la información

Establece el mandato general para garantizar la integridad y la trazabilidad de todos los sistemas de información, para lo cual la precisión horaria es fundamental.

P05 Política de gestión de cambios

Gobierna las modificaciones de ajustes de configuración del sistema, incluidos los ajustes de la fuente horaria, garantizando documentación, pruebas y planes de reversión adecuados.

Política de registro y monitorización

Depende directamente de la hora sincronizada para garantizar la secuenciación de eventos, la correlación de registros y la integridad de la investigación de incidentes en sistemas diversos.

Política de respuesta a incidentes (P30)

Se basa en marcas de tiempo precisas para investigaciones forenses, cronologías de incidentes y evidencia de auditoría de cadena de custodia. Una hora inexacta socava la credibilidad de los informes de incidentes.

Política de gestión de riesgos

Define la desincronización como un posible riesgo operativo y forense, y exige los controles definidos en esta política para mitigar el impacto.

Sobre las Políticas de Clarysec - Política de sincronización horaria

Una gobernanza de seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, su auditoría frente a controles específicos y su personalización segura sin afectar la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Gestión estructurada de excepciones

Proceso formal para excepciones de sincronización horaria basadas en el riesgo, incluida la remediación y los ciclos de revisión requeridos.

Integridad de la pista de auditoría de nivel forense

El aislamiento y el marcado de archivos de registro durante anomalías horarias garantizan la cadena de custodia y la defensibilidad regulatoria.

Coherencia entre nubes

Exige una configuración horaria unificada para entornos híbridos, en la nube y en las instalaciones, reduciendo riesgos de repetición y desajustes de registros.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →