Übersicht

Diese KMU-orientierte Richtlinie legt klare Regeln für Social-Media-Beiträge und sämtliche externe Kommunikation über das Unternehmen fest. Sie verlangt Genehmigungen für öffentliche Aussagen, definiert zulässige und verbotene Inhalte und beschreibt Verfahren für Überwachung, Schulung, Incident Response und Compliance im Einklang mit ISO/IEC 27001:2022 und weiteren Vorschriften.

Reputation & Compliance

Schützen Sie die Unternehmensreputation und erfüllen Sie rechtliche Standards durch strukturierte Leitlinien für Kommunikation und Social Media.

Klare Rollen & Genehmigungen

Definieren Sie Verantwortlichkeiten und stellen Sie sicher, dass nur autorisierte, genehmigte Kommunikation öffentlich geteilt wird.

KMU-taugliche Kontrollen

Für KMU konzipiert; weist die Richtlinienaufsicht dem General Manager zu, wenn kein CISO/SOC vorhanden ist.

Incident-Response-Integration

Integriert die Bewältigung von Content-Verstößen in etablierte Prozesse für Incident Response und Vorfallsmeldung.

Vollständige Übersicht lesen

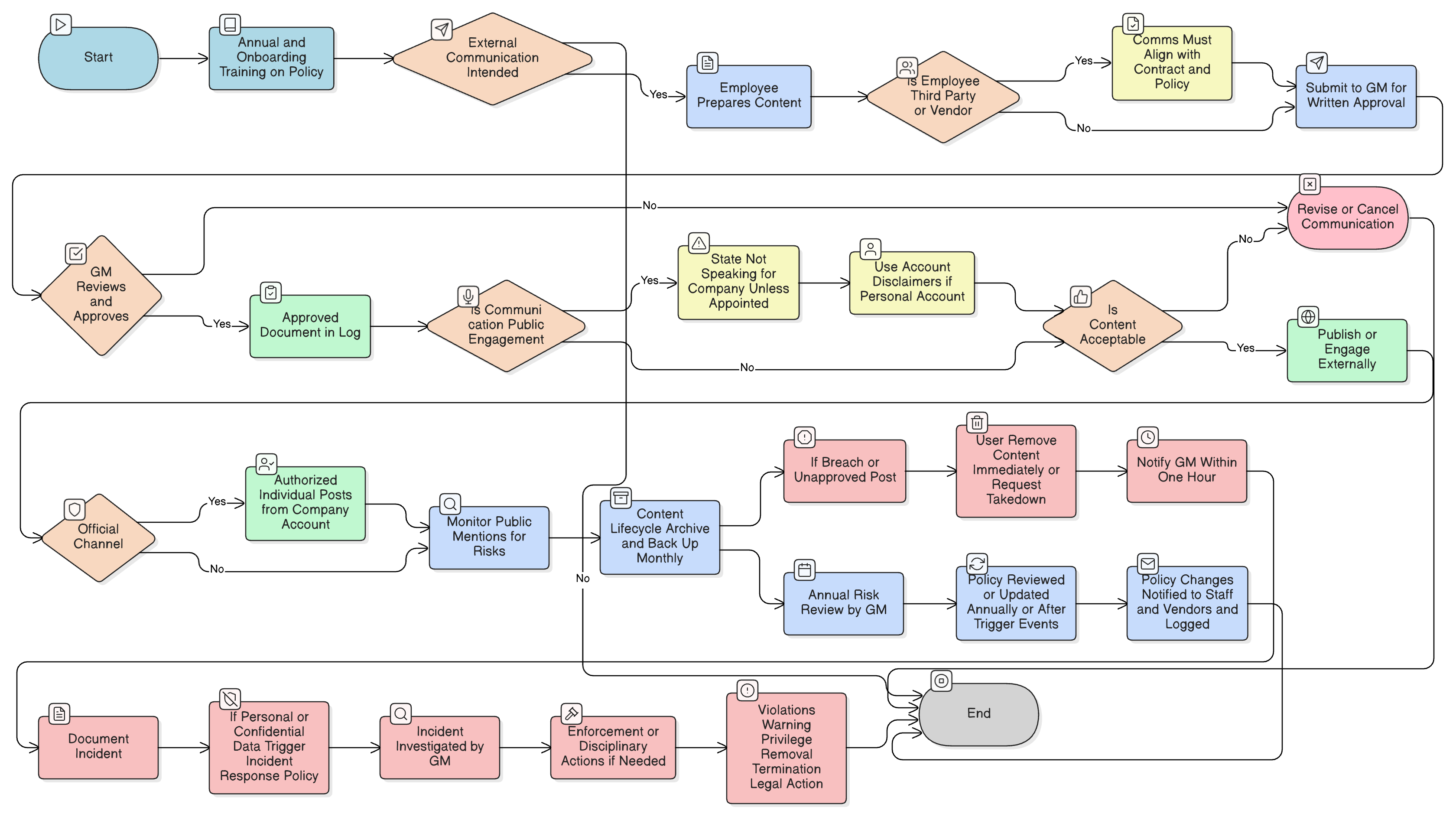

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Interaktion

Zulässige vs. verbotene Inhalte

Rollenbasierte Genehmigungen

Content-Lebenszyklus & Überwachung

Bewältigung von Sicherheitsvorfällen bei Verstößen

Jährliche Risikoprüfung & Schulung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur zulässigen Nutzung-SME

Definiert zulässiges Verhalten bei der Nutzung von Kommunikationsplattformen, einschließlich Social-Media-Zugriff während der Arbeitszeit.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie-SME

Stellt sicher, dass Mitarbeitende geschult sind, Risiken wie Oversharing, Phishing-Angriffe oder Reputationsbedrohungen online zu erkennen.

Datenschutz und Privatsphäre-Richtlinie-SME

Stellt sicher, dass personenbezogene Daten und Kundendaten nicht in externer Kommunikation geteilt werden, im Einklang mit der DSGVO und weiteren rechtlichen Anforderungen.

Incident-Response-Richtlinie (P30)-SME

Regelt die Reaktion auf unbeabsichtigte öffentliche Offenlegung, Online-Bedrohungen oder Reputationsangriffe infolge von Social-Media-Missbrauch.

Rechtliche und regulatorische Compliance-Richtlinie-SME

Legt die umfassenderen rechtlichen und vertraglichen Anforderungen der Organisation beim öffentlichen Teilen von Inhalten fest.

Über Clarysec-Richtlinien - Social-Media- und externe Kommunikationsrichtlinie – SME

Generische Sicherheitsrichtlinien sind häufig für Großunternehmen erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Private & berufliche Abgrenzung

Umfasst Unternehmensnennungen über private Konten und außerhalb der Arbeitszeiten und schützt die KMU-Identität jederzeit.

Content-Genehmigung & Archivierung

Erfordert Vorabgenehmigung für externe Beiträge und führt ein Protokoll aller genehmigten Aktivitäten, wodurch ein nachverfolgbarer Prüfpfad entsteht.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →