Aperçu

Cette politique, axée sur les PME, établit des règles claires pour les publications sur les réseaux sociaux et toutes les communications externes concernant l’entreprise. Elle exige des approbations pour les déclarations publiques, définit le contenu acceptable et interdit, et décrit des procédures de surveillance, de formation, de gestion des incidents et de conformité, conformément à l’ISO/IEC 27001:2022 et à d’autres réglementations.

Réputation et conformité

Protégez la réputation de l’entreprise et respectez les normes juridiques grâce à des lignes directrices structurées sur les communications et les réseaux sociaux.

Rôles et approbations clairs

Définissez les responsabilités afin que seules des communications autorisées et approuvées soient partagées publiquement.

Mesures adaptées aux PME

Conçue pour les PME, attribue la supervision de la politique au Directeur général lorsqu’il n’existe ni RSSI ni Centre opérationnel de sécurité (SOC).

Intégration de la réponse aux incidents

Intègre la gestion des violations de contenu aux processus établis de réponse aux incidents et de notification des incidents.

Lire l'aperçu complet

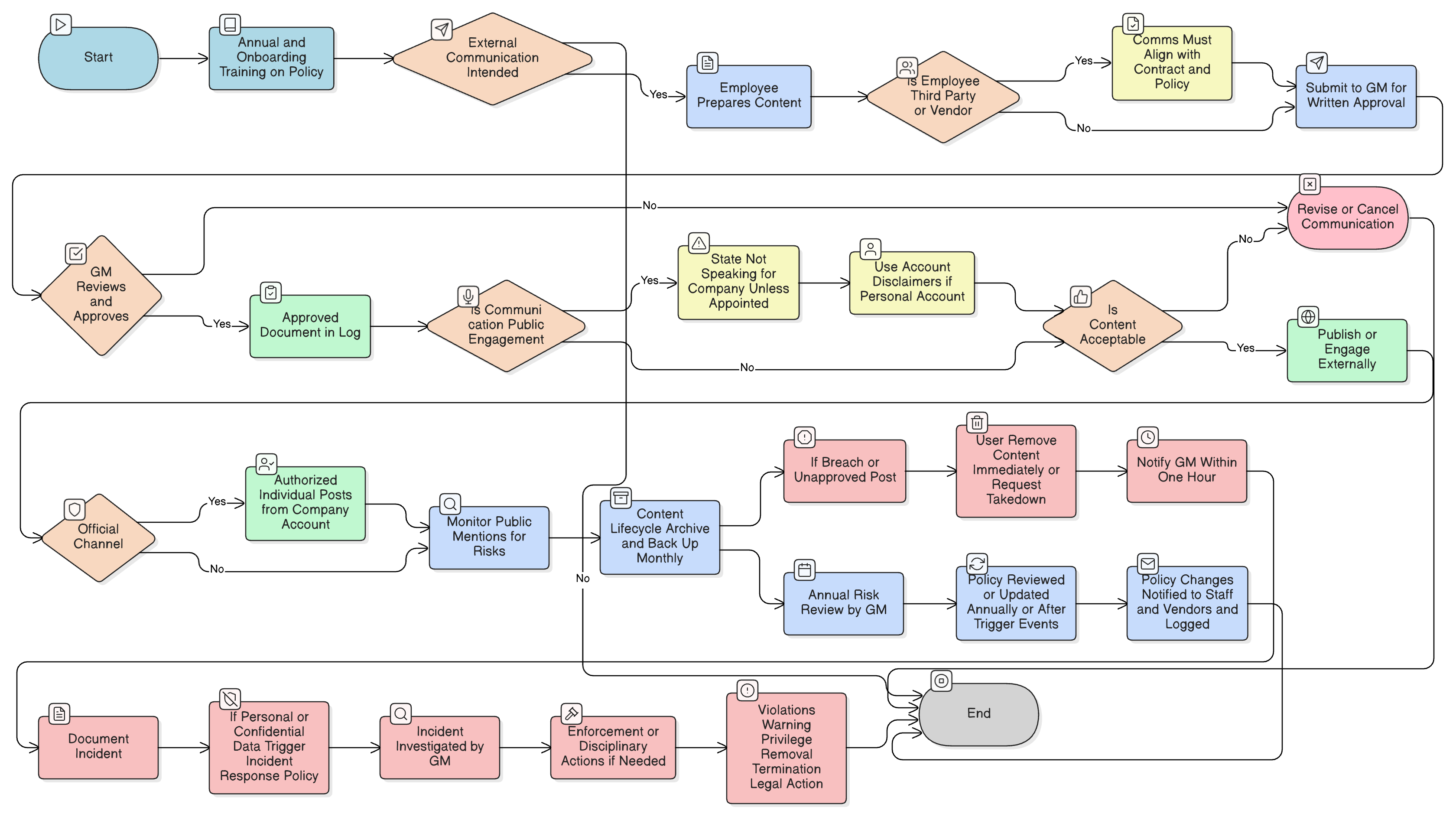

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Contenu acceptable vs contenu interdit

Approbations basées sur les rôles

Cycle de vie du contenu et surveillance

Gestion des incidents en cas de violations

Revue annuelle des risques et formation

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique d'utilisation acceptable-SME

Définit le comportement acceptable lors de l’utilisation des plateformes de communication, y compris l’accès aux réseaux sociaux pendant les heures de travail.

Politique de sensibilisation et de formation à la sécurité de l’information-SME

Garantit que le personnel est formé à identifier les risques de surpartage, d’attaques par hameçonnage ou de menaces réputationnelles en ligne.

Politique de protection des données et de confidentialité-SME

Garantit que les données à caractère personnel et les données clients ne sont pas partagées dans les communications externes, en alignement avec le RGPD et d’autres obligations légales.

Politique de réponse aux incidents-SME

Régit la réponse aux divulgations publiques accidentelles, aux menaces en ligne ou aux attaques réputationnelles résultant d’un usage inapproprié des réseaux sociaux.

Politique de conformité juridique et réglementaire-SME

Établit les obligations juridiques et contractuelles plus larges de l’organisation lors du partage public de contenu.

À propos des politiques Clarysec - Politique relative aux réseaux sociaux et aux communications externes - PME

Les politiques de sécurité génériques sont souvent conçues pour de grandes entreprises, ce qui laisse les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes dont vous n’avez pas besoin. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Limites personnelles et professionnelles

Couvre les mentions de l’entreprise depuis des comptes personnels et en dehors des heures de travail, afin de protéger l’identité de votre PME en permanence.

Approbation et archivage du contenu

Exige une approbation préalable pour les publications externes et maintient un journal de toutes les activités approuvées, créant une documentation et une piste d'audit traçable.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →