Übersicht

Die Richtlinie zur Beweiserhebung und Forensik (P31) stellt ein detailliertes, organisationsweites Rahmenwerk für das Management digitaler Beweismittel während Sicherheitsvorfällen bereit und gewährleistet forensische Einsatzbereitschaft, Integrität von Beweismitteln, regulatorische Compliance sowie rechtlich belastbare Untersuchungen – ausgerichtet an führenden internationalen Normen.

Forensische Einsatzbereitschaft

Definiert strukturierte Protokolle für eine schnelle und sichere Beweiserhebung während Sicherheitsvorfällen.

Integrität von Beweismitteln

Schreibt eine strikte Chain of Custody, sichere Aufbewahrung und Integritätsprüfungen vor, um die Zulässigkeit sicherzustellen.

Definierte Rollen & Eskalation

Klare Verantwortlichkeiten für den Chief Information Security Officer (CISO), Forensik-Teams, IT und Recht während Untersuchungen sowie rechtlichen und regulatorischen Eskalationen.

Regulatorische Ausrichtung

Prozesse entsprechen Normen wie ISO 27001, NIST SP 800-53, DSGVO und DORA.

Vollständige Übersicht lesen

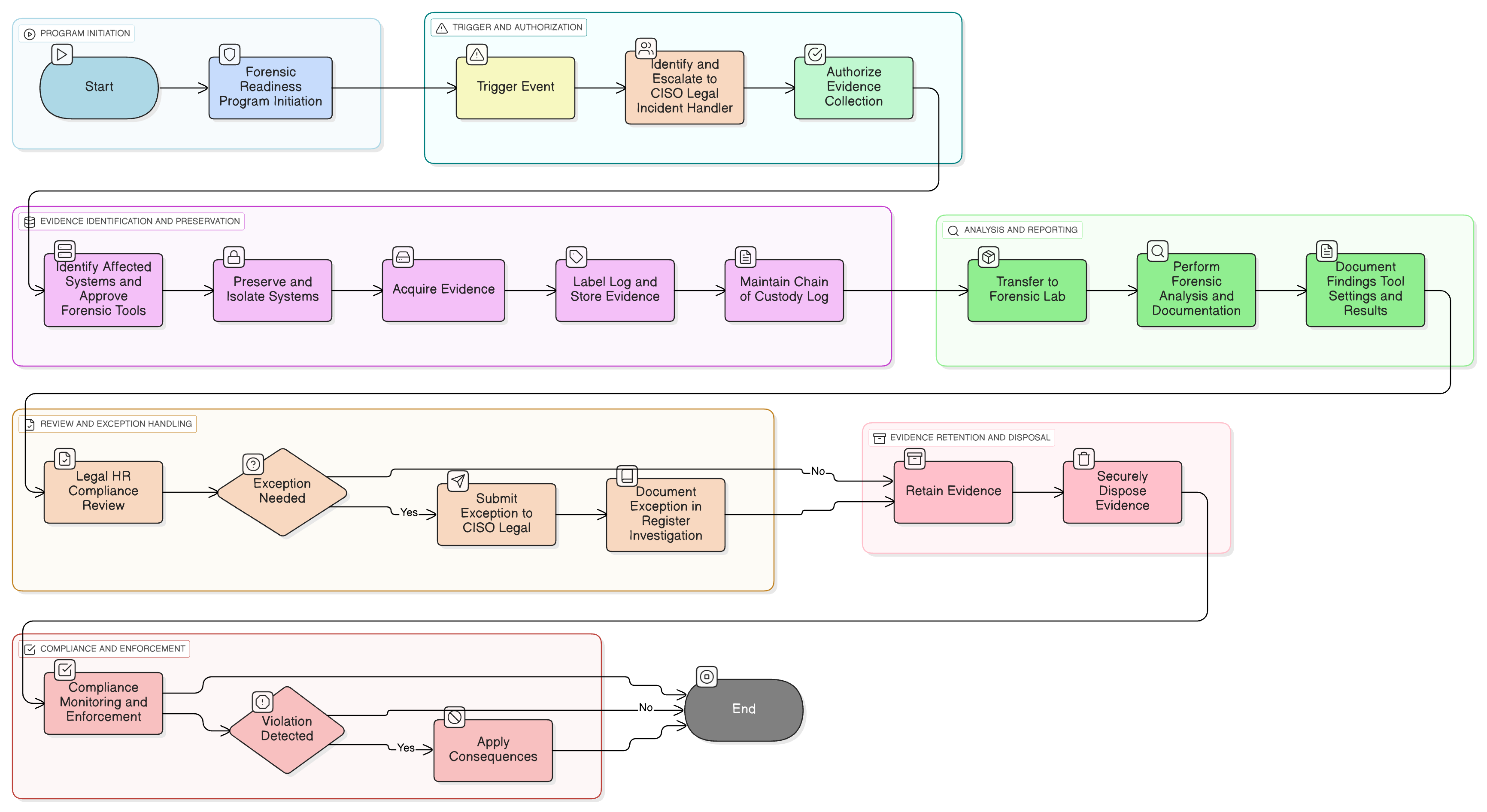

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für die Beweiserhebung

Anforderungen an das Forensic Readiness Program

Chain of Custody und Dokumentation

Kontrollen für Toolset und Analyseumgebung

Regulatorische und Datenschutz-Compliance

Ausnahmen, Durchsetzung und Überprüfungsprozess

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur Audit- und Compliance-Überwachung

Validiert die Einhaltung forensischer Protokolle und Chain-of-Custody-Anforderungen durch regelmäßige Audits.

P01 Informationssicherheitspolitik

Etabliert den grundlegenden Auftrag für Untersuchungen, Beweismittelkontrolle und Compliance mit anwendbaren Gesetzen.

P05 Change-Management-Richtlinie

Stellt sicher, dass Systeme unter Untersuchung während aktiver forensischer Prozesse nicht verändert werden.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Regelt die sichere Entsorgung und Aufbewahrungsfristen für Beweismittel und fallbezogene Daten.

Richtlinie zu kryptografischen Kontrollen

Legt Verschlüsselungsanforderungen für die Speicherung und Übertragung sensibler oder beweisrelevanter Daten fest.

Protokollierungs- und Überwachungsrichtlinie

Stellt die Verfügbarkeit von Ereignisprotokollen und Telemetriedaten für Beweiserhebung und forensische Korrelation sicher.

Incident-Response-Richtlinie (P30)

Definiert Sicherheitsvorfall-Triage und Eskalationswege, bei denen forensische Verfahren ausgelöst werden.

Über Clarysec-Richtlinien - Richtlinie zur Beweiserhebung und Forensik

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich Chief Information Security Officer (CISO), IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Toolset-Register & Validierung

Pflegt ein validiertes Register forensischer Toolsets und unterstützt Festplatten-, Speicher-, Protokoll- und Zeitlinienanalyse für rechtlich belastbare Untersuchungen.

Unveränderliche Beweismittel & Audit Trails

Erfordert eindeutige Kennzeichnung, Integritätsverifizierung und manipulationssichere Protokolle für jedes digitale Beweismittel von der Erhebung bis zum Archiv.

Ausnahme- & Risiko-Workflow

Stellt strukturierte Genehmigungs-, Dokumentations- und Risikominderungsmaßnahmen für Ausnahmen bei der Beweismittelhandhabung und Risikoszenarien bereit.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →