Översikt

Denna nätverkssäkerhetspolicy för SME:er definierar tydliga roller, kontroller och tekniska krav för att säkra alla nätverkskomponenter och säkerställer regelefterlevnad med ISO 27001:2022, GDPR, NIS2 och DORA. Policyn är strukturerad för organisationer med förenklad styrning och tilldelar praktiskt ansvar till verkställande direktör och IT-leverantör, och är revisionsredo för regulatoriska krav.

Omfattande nätverkskontroller

Definierar strikta kontroller för trådbundna, trådlösa och molnnätverk och skyddar mot obehörig åtkomst och cyberattacker.

Tydliga roller för SME:er

Tilldelar ansvar för nätverkssäkerhet till verkställande direktör och IT-leverantör, idealiskt för verksamheter utan dedikerade IT- och informationssäkerhetsteam.

Revisionsredo regelefterlevnad

Stödjer krav enligt ISO 27001, GDPR, NIS2 och DORA; strukturerad för enkel revisionsberedskap och regulatorisk säkerställning.

Läs fullständig översikt

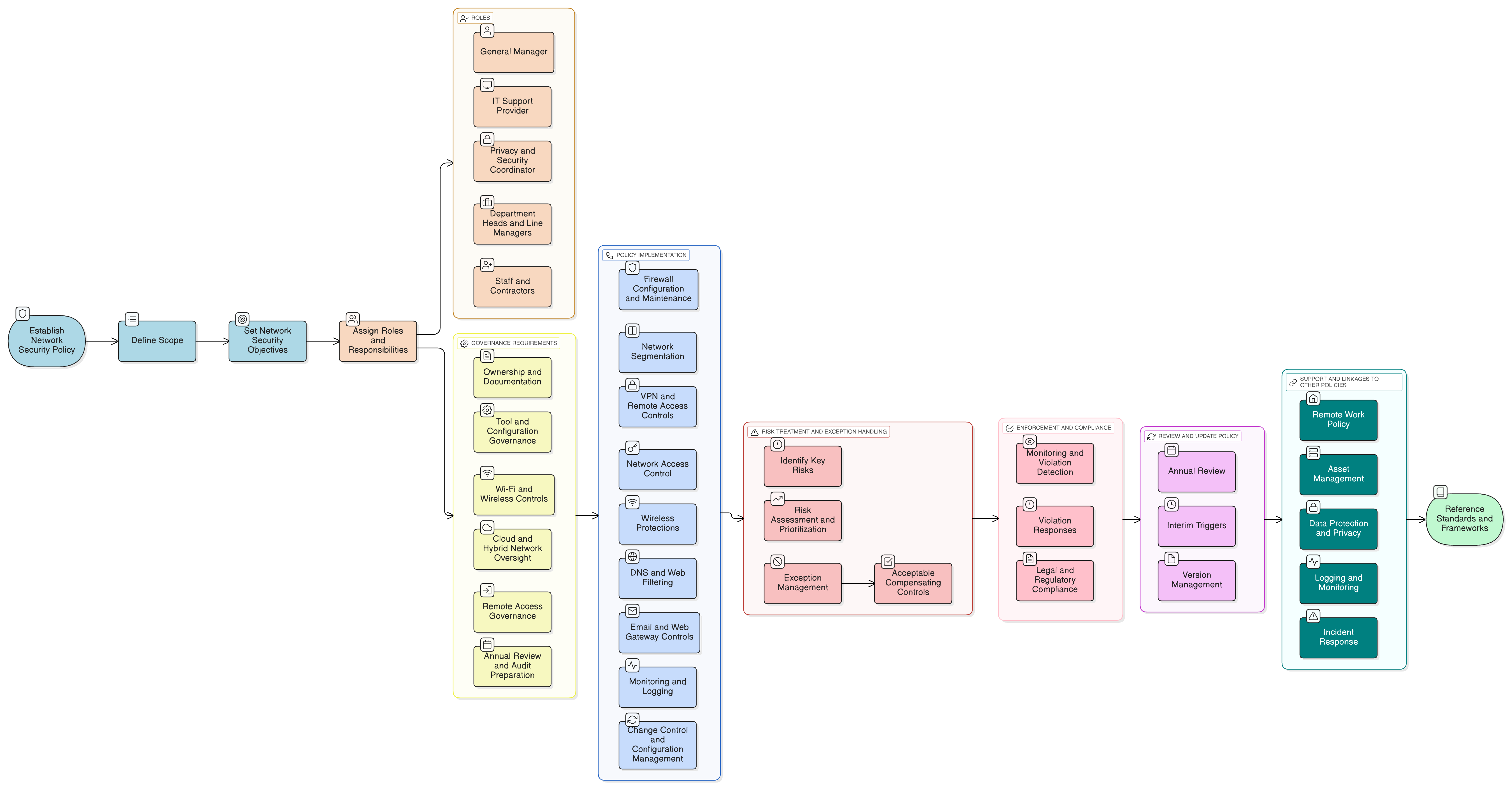

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Roller och ansvar för SME:er

Nätverkssegmentering och brandväggar

Fjärråtkomst och VPN-kontroller

Årlig översyn och revisionsförberedelser

Hantering av undantag och kompenserande kontroller

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Policy för distansarbete-SME

Tillämpar säkra metoder för fjärråtkomst, krav för VPN och slutpunktsskydd för användare utanför kontoret.

Tillgångshanteringspolicy-SME

Säkerställer att alla nätverksanslutna system identifieras, kategoriseras och spåras med uppdaterade säkerhetsstatusar.

Dataskydds- och integritetspolicy-SME

Säkerställer att nätverkssegmentering, åtkomstkontroll och revisionsloggning stödjer principer för dataskydd enligt GDPR.

Loggnings- och övervakningspolicy-SME

Specificerar krav för att samla in och granska loggar från nätverksenheter, fjärranslutningar och trådlösa styrenheter.

Policy för incidenthantering (P30)-SME

Definierar nödvändiga åtgärder vid nätverksintrång, försök till obehörig åtkomst eller spridning av skadlig kod via interna nätverk.

Om Clarysecs policyer - Nätverkssäkerhetspolicy – SME

Generiska säkerhetspolicyer är ofta byggda för stora koncerner, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktisk implementering i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller du faktiskt har, som verkställande direktör och din IT-leverantör, inte en armé av specialister som du inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Detta gör policyn till en tydlig, steg-för-steg-checklista som gör den enkel att implementera, revidera och anpassa utan att skriva om hela avsnitt.

Segmenterat nätverksskydd

Minskar spridning av skadlig kod och insiderhot genom att tillämpa stark nätverkssegmentering mellan interna nät, gästnät och IoT-nät.

Granulärt undantagsarbetsflöde

Innehåller en unikt detaljerad undantagsprocess som är dokumenterad, tidsbegränsad och kopplad till kompenserande kontroller för tydlighet vid revision.

Integrerad ändringshantering

Varje nätverksändring följer en dokumenterad process, där akuta uppdateringar granskas, revisionsloggas och säkerhetskopieras säkert månadsvis.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →