Översikt

Denna policy styr säkerhets-, risk- och regelefterlevnadskraven för alla tredjeparts- och leverantörsrelationer och beskriver leverantörsgranskning, avtalsmässiga skyddsåtgärder, löpande övervakning samt offboarding-procedurer för tredje parter som hanterar organisationens data eller tjänster.

Omfattande leverantörstillsyn

Föreskriver rigorösa säkerhetskontroller, riskklassificering och revisioner för alla tredjepartsleverantörer genom hela deras tjänstelivscykel.

Avtalsmässiga säkerhetsskyddsåtgärder

Säkerställer att leverantörsavtal inkluderar underrättelse om överträdelser, datahantering, revisionsrätt och verkställbara klausuler för regelefterlevnad.

Kontinuerlig efterlevnadsövervakning

Kräver regelbundna prestandagranskningar, certifieringsrevisioner och incidenteskalering för att upprätthålla tredjepartsansvarsskyldighet.

Läs fullständig översikt

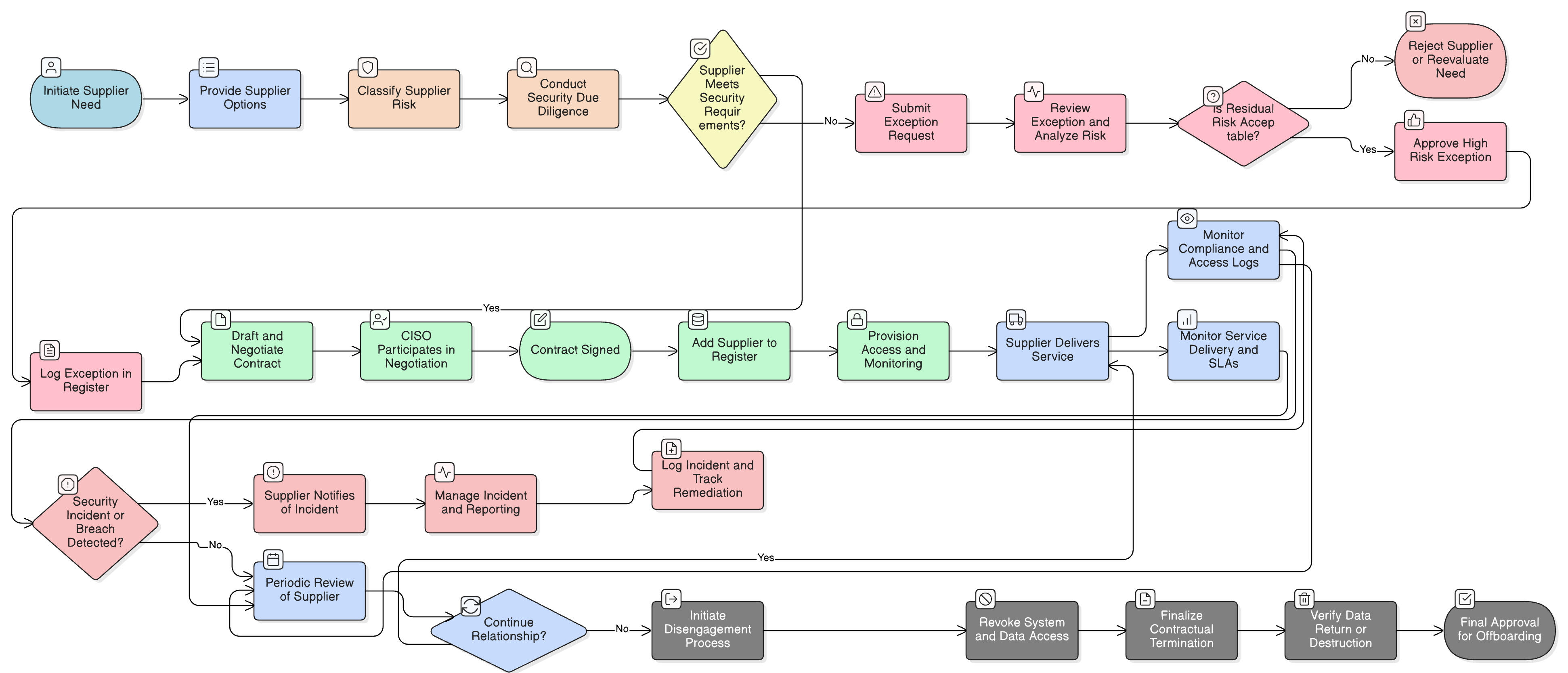

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Krav för leverantörsgranskning

Modell för tredjepartsriskklassificering och nivåindelning

Avtalsmässiga säkerhetsklausuler

Kontinuerliga granskningar av prestanda och regelefterlevnad

Protokoll för avslut och offboarding

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy

Etablerar det övergripande åtagandet att säkra all organisatorisk verksamhet, inklusive beroende av tredjepartsleverantörer och tredjepartstjänsteleverantörer.

Riskhanteringspolicy

Vägledar riskidentifiering, riskbedömning och riskreducering av risker kopplade till tredjepartsrelationer, inklusive ärvda eller systematiska risker från leverantörsekosystem.

Dataskydds- och integritetspolicy

Gäller för alla leverantörer som hanterar personuppgifter och kräver lämpliga avtalsvillkor, överföringsskyddsåtgärder och principer för dataskydd genom design.

Åtkomstkontrollpolicy

Styr hur tredjepartspersonal får åtkomst till organisationens system och tillämpar rollbaserade behörigheter, sessionskontroller och behörighetsindragning.

Loggnings- och övervakningspolicy

Kräver att leverantörers åtkomst till system övervakas, revisionsloggas och granskas, särskilt i miljöer där privilegierade eller datacentrerade aktiviteter förekommer.

Policy för incidenthantering (P30)

Definierar eskaleringsprocedurer och krav på incidentrapportering för leverantörsorsakade säkerhetshändelser eller gemensamma utredningar som involverar tredjepartssystem.

Om Clarysecs policyer - Tredjeparts- och leverantörssäkerhetspolicy

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är konstruerad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam samt relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsinriktat ramverk.

Hantering av undantag inbyggd

Innehåller en formell process för leverantörssäkerhetsundantag som kräver motivering, riskanalys och tidsbegränsade kontroller.

Integrering av livscykelprocesser

Integrerar säkerhet i upphandling, introduktion, tjänsteövervakning och offboarding för varje leverantörsrelation.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →