Prehľad

Táto politika sieťovej bezpečnosti pre SME definuje jasné roly, kontrolné opatrenia a technické požiadavky na zabezpečenie všetkých sieťových komponentov a podporuje súlad s ISO 27001:2022, GDPR, NIS2 a DORA. Politika je štruktúrovaná pre organizácie so zjednodušenou správou a riadením, pričom priraďuje praktické zodpovednosti generálnemu manažérovi a poskytovateľovi IT podpory a je pripravená na audit pre regulačné požiadavky.

Komplexné sieťové kontrolné opatrenia

Definuje prísne kontrolné opatrenia pre káblové, bezdrôtové a cloudové siete, čím chráni pred neoprávneným prístupom a kybernetickými útokmi.

Jasné roly pre SME

Priraďuje zodpovednosti za sieťovú bezpečnosť generálnemu manažérovi a poskytovateľovi IT podpory; vhodné pre organizácie bez špecializovaných IT a bezpečnostných tímov.

Súlad pripravený na audit

Podporuje požiadavky ISO 27001, GDPR, NIS2 a DORA; štruktúrované pre jednoduchú pripravenosť na audit a uistenie o regulačnom súlade.

Čítať celý prehľad

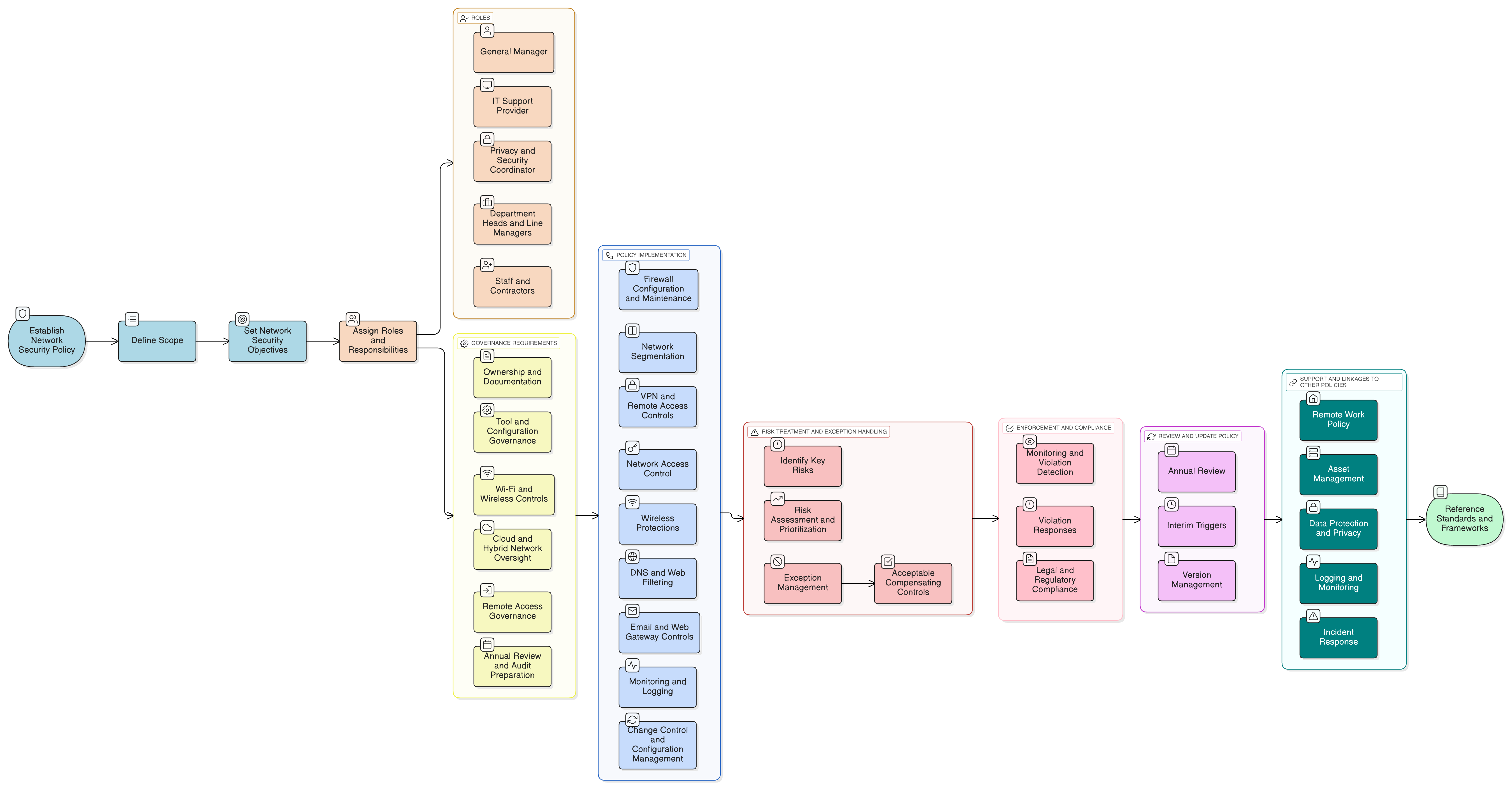

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Roly a zodpovednosti pre SME

Segmentácia siete a firewally

Vzdialený prístup a kontrolné opatrenia virtuálnej privátnej siete (VPN)

Ročné preskúmanie a príprava na audit

Riadenie výnimiek a kompenzačné kontroly

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Súvisiace zásady

Politika práce na diaľku – SME

Vynucuje bezpečné metódy vzdialeného prístupu, požiadavky virtuálnej privátnej siete (VPN) a ochranu koncových bodov pre používateľov mimo pracoviska.

Politika riadenia aktív – SME

Zabezpečuje, že všetky systémy pripojené k sieti sú identifikované, kategorizované a sledované s aktuálnymi stavmi bezpečnosti.

Politika ochrany údajov a súkromia – SME

Zabezpečuje, že segmentácia siete, riadenie prístupu a auditné logovanie podporujú zásady ochrany údajov podľa GDPR.

Politika zaznamenávania a monitorovania – SME

Špecifikuje požiadavky na zachytávanie a kontrolu logov zo sieťových zariadení, vzdialených pripojení a bezdrôtových kontrolérov.

Politika reakcie na incidenty – SME

Definuje požadované kroky v reakcii na narušenia siete, pokusy o neoprávnený prístup alebo šírenie škodlivého kódu cez interné siete.

O politikách Clarysec - Politika sieťovej bezpečnosti – SME

Generické bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo malým podnikom sťažuje uplatnenie komplexných pravidiel a nejasne definovaných rolí. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré reálne máte, ako generálny manažér a váš poskytovateľ IT podpory, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne číslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný, krok za krokom kontrolný zoznam, vďaka čomu je jednoduché ju implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Segmentovaná ochrana siete

Znižuje šírenie škodlivého kódu a vnútorné hrozby vynucovaním silnej segmentácie medzi internými sieťami, hosťovskými sieťami a IoT sieťami.

Granulárny pracovný postup výnimiek

Obsahuje jedinečne podrobný proces výnimiek: zdokumentované výnimky, časovo obmedzené a prepojené na kompenzačné kontroly pre auditnú prehľadnosť.

Integrované riadenie zmien

Každá zmena siete prechádza zdokumentovaným procesom; núdzové aktualizácie sú preskúmané, zaznamenané a bezpečne zálohované mesačne.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →