Visão geral

A Política de Retenção de Dados e Eliminação descreve os requisitos organizacionais para reter e eliminar dados de forma segura, assegurando a conformidade com quadros legais e regulamentares, minimizando o risco e impondo papéis claros e governação em todas as fases do ciclo de vida dos dados.

Conformidade regulamentar

Cumpre os requisitos de retenção e eliminação da Política de Retenção de Dados, ISO/IEC 27001:2022, GDPR, NIS2, DORA e COBIT 2019.

Eliminação segura de dados

Impõe métodos de destruição irreversíveis e documentados para registos digitais e físicos.

Cobertura completa do ciclo de vida dos dados

Abrange a criação, utilização, arquivo e eliminação segura orientada pela conformidade para todos os tipos de dados.

Papéis e responsabilidades definidos

Atribui responsabilização clara à alta direção, às Operações de TI, aos proprietários de dados, a terceiros e a colaboradores.

Ler visão geral completa

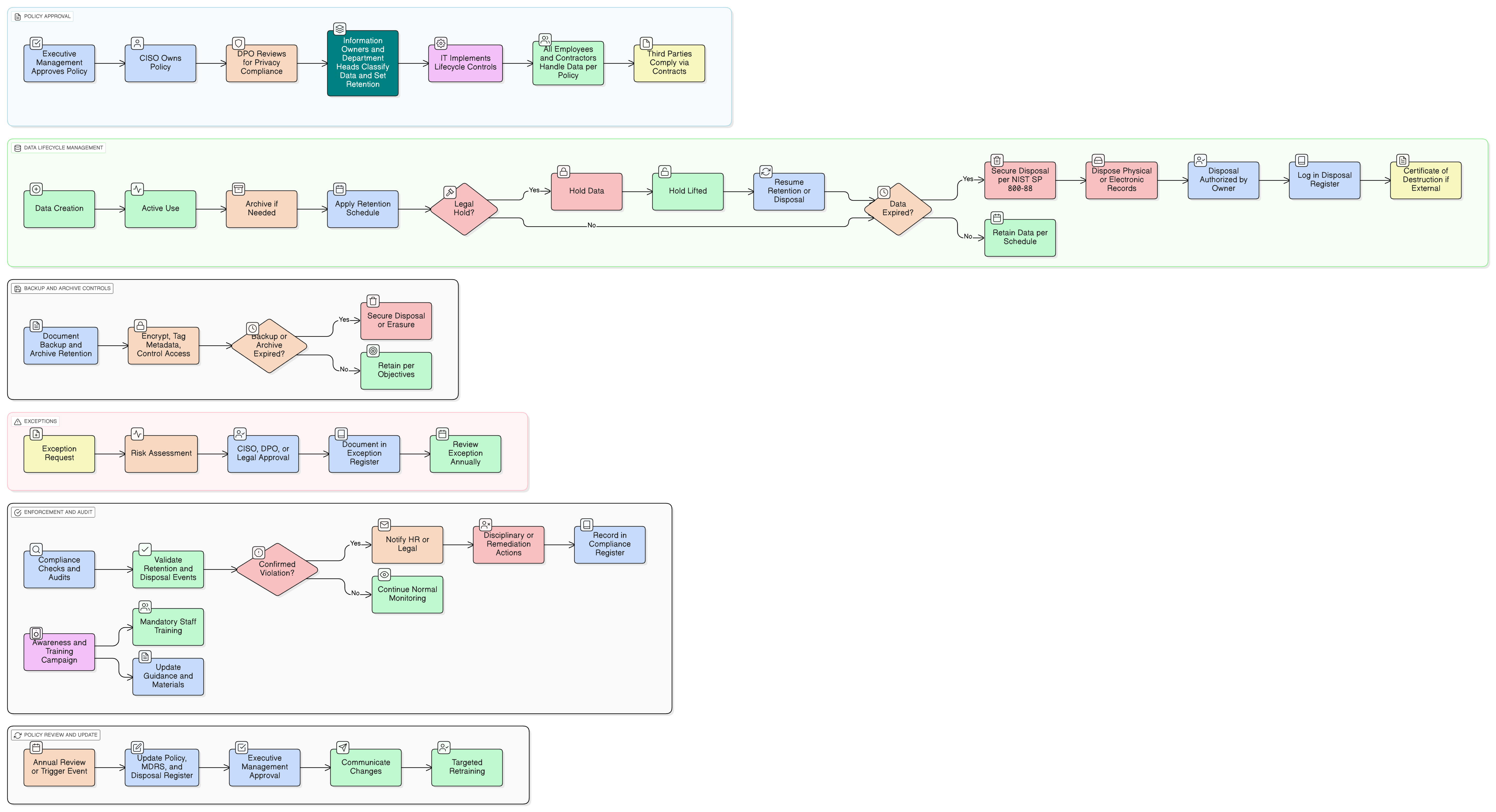

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e Regras de Envolvimento

Governação do Calendário-Mestre de Retenção de Dados (MDRS)

Processos de Retenção e Eliminação para Dados Digitais e Físicos

Preservação legal e suspensão do apagamento e Gestão de Exceções

Tratamento de dados de cópias de segurança e arquivo

Controlos de eliminação para terceiros e fornecedores

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de controlo de acesso

Assegura que apenas indivíduos autorizados acedem aos dados durante o seu período de retenção e que os dados expirados ficam restritos enquanto aguardam eliminação.

Política de gestão de ativos

Identifica quais os ativos que contêm dados que exigem eliminação calendarizada e acompanha o seu ciclo de vida desde a aquisição até à destruição.

Política de Classificação e Rotulagem de Dados

Orienta decisões de classificação que influenciam diretamente por quanto tempo os dados são retidos e qual o método de eliminação exigido.

Política de Cópias de Segurança e Restauro

Define períodos de retenção e procedimentos de eliminação para suportes de cópias de segurança e ativos de dados replicados.

Política de Controlos Criptográficos

Suporta a eliminação criptográfica para eliminação e impõe cifragem durante o armazenamento de dados até à destruição.

Política de Resposta a Incidentes (P30)

Ativada em casos em que uma eliminação inadequada resulta em potencial perda de dados, violação ou incumprimento regulamentar.

Sobre as Políticas Clarysec - Política de Retenção de Dados e Eliminação

Uma governação de segurança eficaz exige mais do que apenas palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades aos papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e de Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Calendário-Mestre de Retenção de Dados

Mapeia cada tipo de informação para o período de retenção, proprietário, base legal e método de eliminação para um cumprimento da política rastreável e auditável.

Controlos automatizados do ciclo de vida

Exige etiquetagem orientada pelo sistema, purga calendarizada e alertas para uma gestão eficaz do ciclo de vida e integridade do processo.

Orientações sobre exceções e preservação legal

Integra um processo de exceção documentado, protocolos de preservação legal e suspensão do apagamento e revisão anual para flexibilidade regulamentar e operacional.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →