Przegląd

Ta polityka przedstawia jasne, praktyczne wymagania dotyczące zarządzania kontami użytkowników i uprawnieniami dostępu w MŚP. Wymaga identyfikowalnego dostępu opartego na rolach, okresowych przeglądów, standardów haseł oraz sformalizowanego wdrażania i offboardingu. Dyrektor generalny ponosi ogólną odpowiedzialność, wspierany przez Kierownika ds. IT, a wszystkie procesy zapewniają zgodność z ISO/IEC 27001, RODO, NIS2 i innymi wymaganiami.

Bezpieczeństwo kont w całym cyklu życia

Obejmuje pełny cykl życia kont użytkowników — od utworzenia do dezaktywacji — zapewniając, że cały dostęp jest udokumentowany i identyfikowalny.

Role i prostota dostosowane do MŚP

Deleguje odpowiedzialności na Dyrektora generalnego i Kierownika ds. IT, co odpowiada organizacjom bez dużych zespołów IT.

Zgodność regulacyjna

Jest zgodna z ISO/IEC 27001:2022, RODO, NIS2 i DORA, zapewniając zgodność z wieloma normami.

Zasada najmniejszych uprawnień

Minimalizuje ryzyko poprzez egzekwowanie wyłącznie niezbędnego dostępu oraz obowiązkowych akceptacji dla podniesionych uprawnień.

Czytaj pełny przegląd

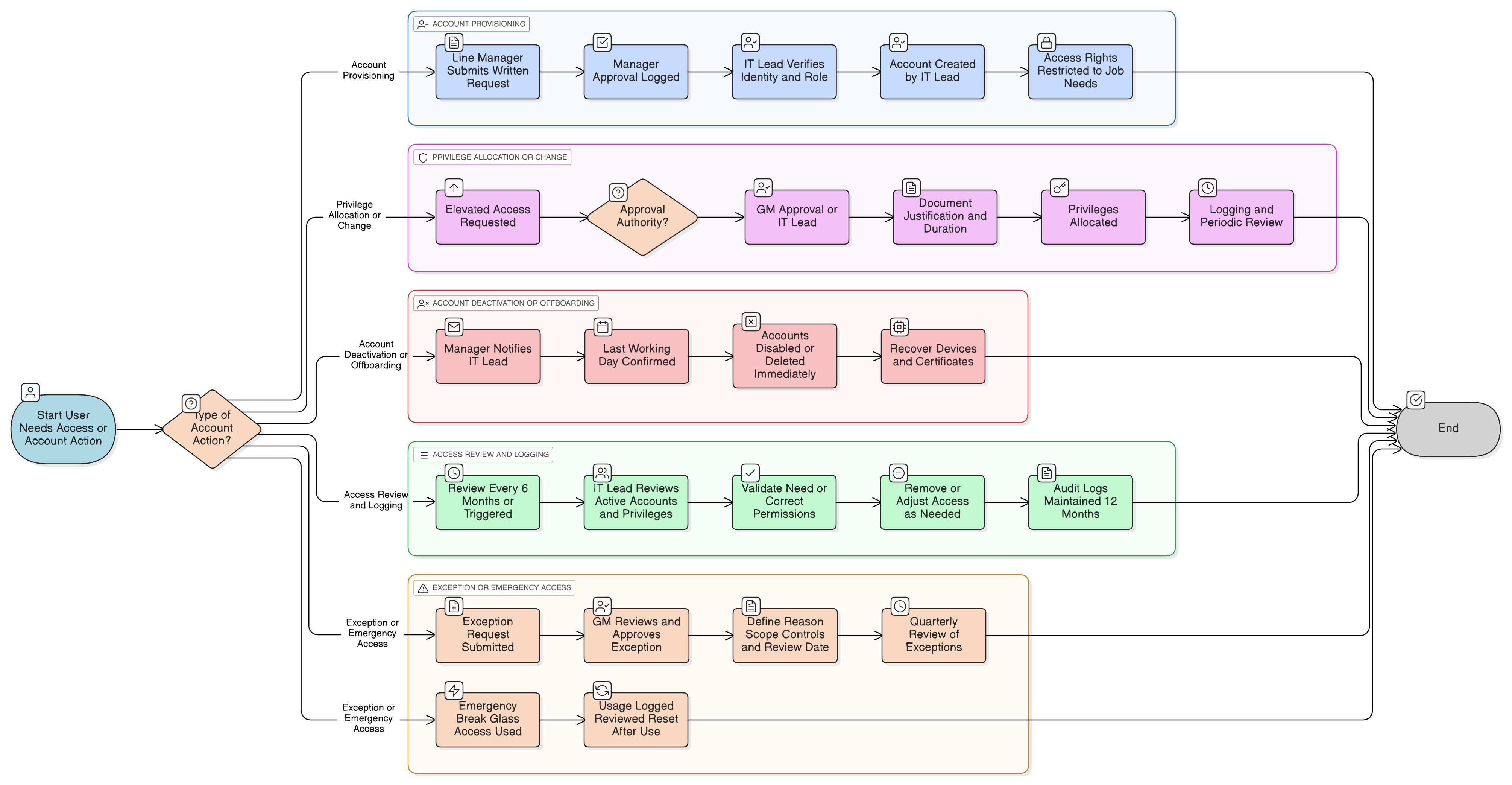

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania dotyczące uprawnień i kontroli dostępu

Zarządzanie cyklem życia kont

Wymagania dotyczące haseł i uwierzytelniania wieloskładnikowego

Offboarding i dostęp awaryjny

Postępowanie z ryzykiem i zarządzanie wyjątkami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu – MŚP

Ustanawia rozliczalność oraz uprawnienia decyzyjne dla akceptacji dostępu i nadzoru.

Polityka kontroli dostępu – MŚP

Reguluje egzekwowanie kontroli dostępu w całych systemach oraz mechanizmy uwierzytelniania.

Polityka zatrudniania i zakończenia współpracy – MŚP

Zapewnia, że tworzenie i usuwanie kont jest wbudowane w zmiany kadrowe zarządzane przez zasoby ludzkie (HR).

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji – MŚP

Zapewnia szkolenie z zakresu świadomości bezpieczeństwa dotyczące praktyk bezpiecznego korzystania z kont i oczekiwań użytkowania.

Polityka reagowania na incydenty (P30) – MŚP

Określa działania, które należy podjąć, jeśli nadużycie konta prowadzi do naruszenia ochrony danych lub nieuprawnionego dostępu.

O politykach Clarysec - Polityka zarządzania kontami użytkowników i uprawnieniami – MŚP

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejednoznacznych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak Dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu i dostosowanie bez przepisywania całych sekcji.

Gotowe do audytu zapisy dostępu

Utrzymuje szczegółowe rejestry zdarzeń wszystkich aktywności na kontach i akceptacji przez 12 miesięcy, upraszczając audyty regulacyjne i dochodzenia.

Kwartalne przeglądy wyjątków

Zapewnia, że każdy dostęp specjalny (np. testowy lub awaryjny) jest ściśle kontrolowany, uzasadniony i regularnie ponownie oceniany.

Spójny proces offboardingu

Integruje jasne kroki listy kontrolnej dla natychmiastowego usunięcia kont, odzyskiwania aktywów oraz obsługi certyfikatów przy odejściu pracownika.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →