Übersicht

Diese Richtlinie beschreibt klare, umsetzbare Anforderungen für die Verwaltung von Benutzerkonten und Zugriffsberechtigungen in KMU. Sie schreibt nachvollziehbaren, rollenbasierten Zugriff, regelmäßige Berechtigungsüberprüfung, Passwortstandards sowie formalisiertes Onboarding und Offboarding vor. Der General Manager übernimmt die Gesamtverantwortung, unterstützt durch den IT Lead, und alle Prozesse stellen die Einhaltung von ISO/IEC 27001, DSGVO, NIS2 und weiteren Anforderungen sicher.

End-to-End-Kontosicherheit

Deckt den gesamten Lebenszyklus von Benutzerkonten ab – von der Erstellung bis zur Deaktivierung – und stellt sicher, dass alle Zugriffe dokumentiert und nachvollziehbar sind.

KMU-gerechte Rollen & Einfachheit

Überträgt Verantwortlichkeiten an den General Manager und den IT Lead und eignet sich für Organisationen ohne große IT-Teams.

Regulatorische Compliance

Richtet sich nach ISO/IEC 27001:2022, DSGVO, NIS2 und DORA aus und stellt die Einhaltung über mehrere Normen hinweg sicher.

Prinzip der minimalen Berechtigung

Minimiert Risiken, indem nur notwendige Zugriffe durchgesetzt werden und für erhöhte Berechtigungen verpflichtende Genehmigungen erforderlich sind.

Vollständige Übersicht lesen

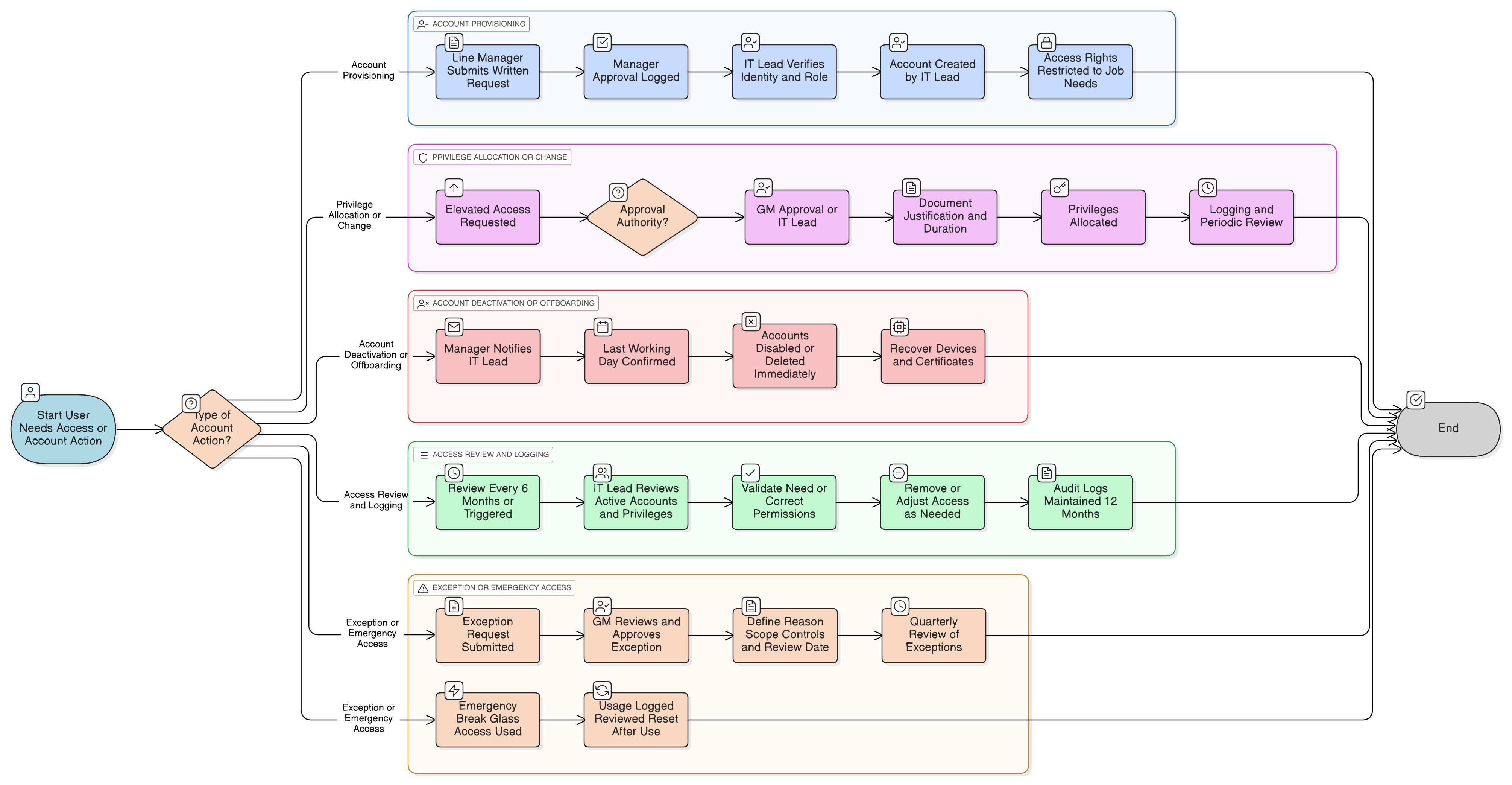

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Anforderungen an Privilegien und Zugangskontrolle

Kontolebenszyklusmanagement

Anforderungen an Passwörter und Mehrfaktor-Authentifizierung

Offboarding und Notfallzugriff

Risikobehandlung und Ausnahmen

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitsrichtlinie – KMU

Etabliert Rechenschaftspflicht und Entscheidungsbefugnisse für Zugriffsgenehmigungen und Aufsicht.

Zugriffskontrollrichtlinie – KMU

Regelt die organisationsweite Durchsetzung der Zugangskontrolle und Authentifizierungsmechanismen.

Onboarding- und Offboarding-Richtlinie – KMU

Stellt sicher, dass Kontoerstellung und -entfernung in HR-gesteuerte Personaländerungen integriert sind.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Schult Benutzer zu sicherem Umgang mit Konten und Nutzungserwartungen.

Incident-Response-Richtlinie (P30) – KMU

Definiert Maßnahmen, wenn Kontomissbrauch zu einem Sicherheitsvorfall oder unbefugter Offenlegung führt.

Über Clarysec-Richtlinien - Richtlinie zur Benutzerkonten- und Berechtigungsverwaltung – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Dienstleister – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Auditbereite Zugriffsaufzeichnungen

Bewahrt detaillierte Protokolle aller Kontoaktivitäten und Genehmigungen 12 Monate lang auf und vereinfacht regulatorische Audits und Untersuchungen.

Quartalsweise Ausnahmenüberprüfungen

Stellt sicher, dass jeder Sonderzugriff (z. B. Test- oder Notfallzugriff) strikt kontrolliert, begründet und regelmäßig neu bewertet wird.

Nahtloser Offboarding-Prozess

Integriert klare Checklisten-Schritte für die sofortige Kontentfernung, Asset-Wiederherstellung und Validierung sowie die Handhabung von Zertifikaten beim Ausscheiden von Mitarbeitenden.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →