Descripción general

Esta política detalla requisitos claros y aplicables para la gestión de cuentas de usuario y privilegios en PYMES. Exige acceso trazable, control de acceso basado en roles (RBAC), revisiones periódicas de derechos de acceso, estándares de contraseñas y una política de incorporación y cese formalizada. El Director General asume la rendición de cuentas global, con el apoyo del Responsable de TI, y todos los procesos garantizan el cumplimiento de ISO/IEC 27001, GDPR, NIS2 y más.

Seguridad de cuentas de extremo a extremo

Cubre el ciclo de vida completo de las cuentas de usuario, desde la creación hasta la desactivación, garantizando que todo el acceso esté documentado y sea trazable.

Roles adaptados a PYMES y simplicidad

Delega responsabilidades al Director General y al Responsable de TI, adecuado para organizaciones sin grandes equipos de TI.

Cumplimiento normativo

Se alinea con ISO/IEC 27001:2022, GDPR, NIS2 y DORA, garantizando el cumplimiento en múltiples normas.

Principio de mínimo privilegio

Minimiza el riesgo aplicando únicamente el acceso necesario y aprobaciones obligatorias para privilegios elevados.

Leer descripción completa

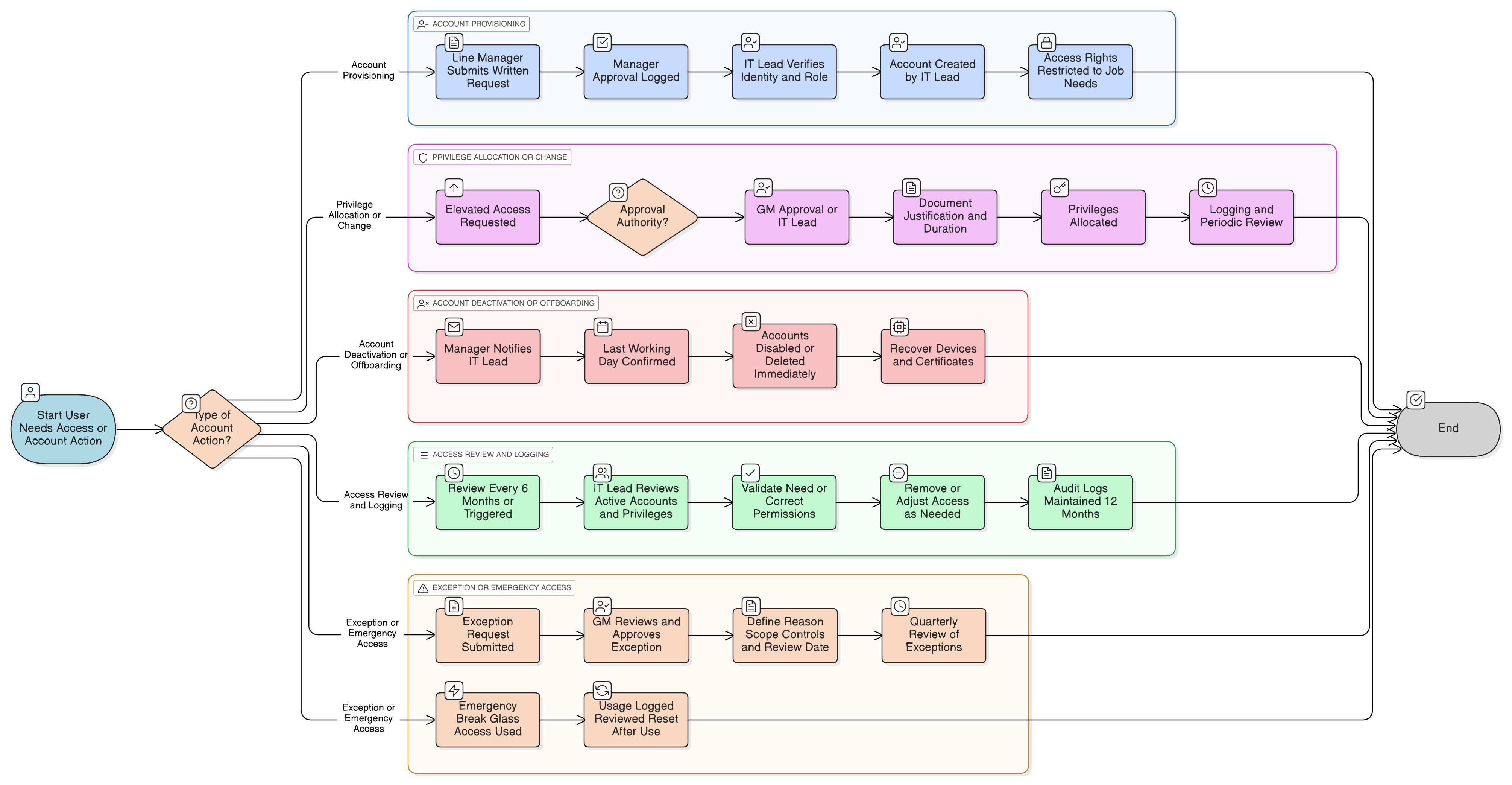

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Requisitos de privilegios y control de acceso

Gestión del ciclo de vida de los accesos

Requisitos de contraseña y autenticación multifactor

Desvinculación y acceso de emergencia

Tratamiento de riesgos y excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Políticas relacionadas

Política de roles y responsabilidades de Gobernanza - PYME

Establece la rendición de cuentas y la autoridad de toma de decisiones para aprobaciones de acceso y supervisión.

Política de control de acceso - PYME

Gobierna la aplicación del control de acceso a nivel de sistema y los métodos de autenticación.

Política de incorporación y cese - PYME

Garantiza que la creación y eliminación de cuentas se integren en cambios de personal gestionados por Recursos Humanos (RR. HH.).

Política de concienciación y formación en seguridad de la información - PYME

Forma a los usuarios en prácticas seguras de cuentas y expectativas de uso.

Política de respuesta a incidentes - PYME

Define las acciones a tomar si el uso indebido de cuentas conduce a una violación de seguridad o a una divulgación no autorizada.

Sobre las Políticas de Clarysec - Política de gestión de cuentas de usuario y privilegios - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tienes, como el Director General y tu proveedor tercero de servicios de TI, no a un ejército de especialistas que no tienes. Cada requisito se desglosa en una cláusula numerada de forma única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Registros de acceso listos para auditoría

Conserva registros detallados de todas las actividades y aprobaciones de cuentas durante 12 meses, simplificando auditorías regulatorias e investigaciones.

Revisiones trimestrales de excepciones

Garantiza que cualquier acceso especial (p. ej., de prueba o de emergencia) esté estrictamente controlado, justificado y reevaluado regularmente.

Proceso de desvinculación sin fricciones

Integra pasos claros de lista de verificación para la eliminación inmediata de cuentas, recuperación de activos y la gestión de certificados en la salida del personal.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →