Přehled

Tato politika stanovuje jasné, prakticky použitelné požadavky na správu uživatelských účtů a přístupových oprávnění v SME. Vyžaduje dohledatelné řízení přístupu na základě rolí, pravidelné revize přístupových práv, standardy hesel a formalizovaný onboarding/výstupní proces. Generální ředitel nese celkovou odpovědnost s podporou vedoucího IT a všechny procesy zajišťují soulad s ISO/IEC 27001, GDPR, NIS2 a dalšími.

Zabezpečení účtů end-to-end

Pokrývá celý životní cyklus uživatelských účtů, od vytvoření po deaktivaci, a zajišťuje, že veškerý přístup je zdokumentovaný a dohledatelný.

Role přizpůsobené pro SME a jednoduchost

Deleguje odpovědnosti na generálního ředitele a vedoucího IT, což vyhovuje organizacím bez velkých IT týmů.

Regulační soulad

Je v souladu s ISO/IEC 27001:2022, GDPR, NIS2 a DORA a zajišťuje soulad napříč více normami.

Principle of Least Privilege

Minimalizuje riziko vynucováním pouze nezbytného přístupu a povinných schválení pro zvýšená oprávnění.

Přečíst celý přehled

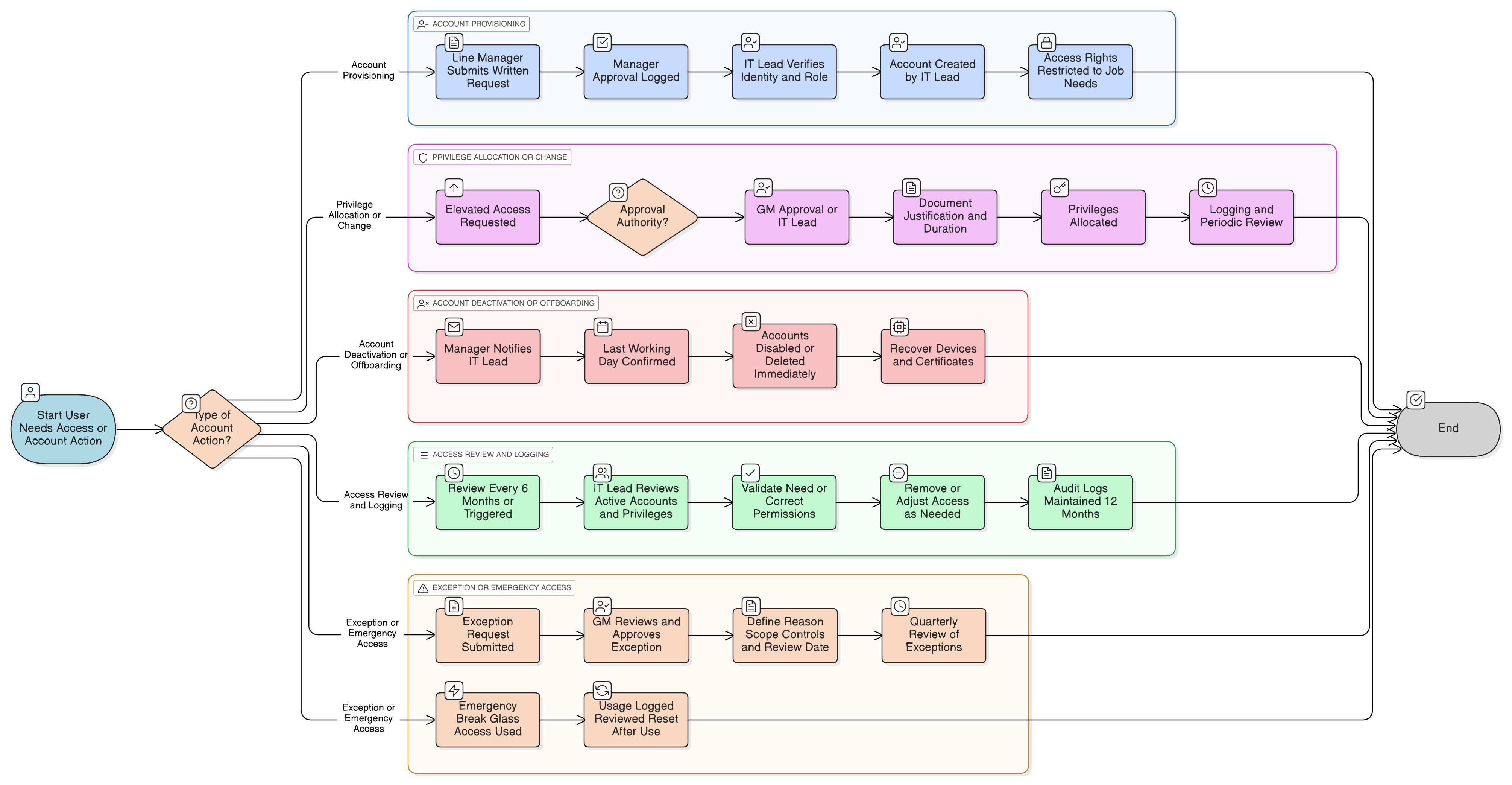

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Požadavky na přístupová oprávnění a řízení přístupu

Řízení životního cyklu přístupů

Požadavky na hesla a vícefaktorová autentizace (MFA)

Výstupní proces a nouzový přístup

Ošetření rizik a výjimky

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Související zásady

Politika rolí a odpovědností správy a řízení – SME

Stanovuje pravomoc a odpovědnost a rozhodovací pravomoci pro schvalování přístupů a dohled.

Politika řízení přístupu – SME

Řídí vynucování řízení přístupu v rámci systémů a autentizační mechanismy.

Politika nástupu a ukončení – SME

Zajišťuje, že vytváření a odebrání účtů je součástí HR řízených personálních změn.

Politika povědomí o bezpečnosti informací a školení – SME

Školí uživatele v bezpečných postupech pro účty a očekáváních používání.

Politika reakce na incidenty – SME

Definuje kroky, které je třeba provést, pokud zneužití účtu vede k porušení zabezpečení dat nebo neoprávněnému přístupu či neoprávněnému zpřístupnění.

O politikách Clarysec - Politika správy uživatelských účtů a oprávnění – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje uplatnění složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte – jako generální ředitel a váš poskytovatel IT – nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku na jasný kontrolní seznam krok za krokem, který usnadňuje implementaci, připravenost na audit a přizpůsobení bez přepisování celých částí.

Přístupové záznamy připravené na audit

Uchovává podrobné logy všech aktivit účtů a schválení po dobu 12 měsíců, což zjednodušuje regulační audity a vyšetřování.

Čtvrtletní přezkumy výjimek

Zajišťuje, že jakýkoli zvláštní přístup (např. testovací nebo nouzový) je přísně řízen, odůvodněn a pravidelně znovu posuzován.

Bezproblémový výstupní proces

Integruje jasné kroky kontrolního seznamu pro okamžité odebrání účtu, obnovu aktiv zařízení a nakládání s certifikáty při odchodu zaměstnance.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →