Apžvalga

Ši politika apibrėžia aiškius, praktiškai įgyvendinamus reikalavimus naudotojų paskyrų ir prieigos teisių valdymui SVV. Ji nustato atsekamą, vaidmenimis grindžiamą prieigos kontrolę, periodines prieigos peržiūras, slaptažodžių standartus ir formalizuotą įvedimo į darbą / darbo santykių nutraukimo procesą. Generalinis direktorius prisiima bendrą atskaitomybę, jam padeda Saugumo vadovas, o visi procesai užtikrina atitiktį ISO/IEC 27001, GDPR, NIS2 ir kt.

Paskyrų saugumas nuo pradžios iki pabaigos

Apima visą naudotojų paskyrų gyvavimo ciklą – nuo sukūrimo iki deaktyvavimo – užtikrinant, kad visa prieiga būtų dokumentuota ir atsekama.

SVV pritaikyti vaidmenys ir paprastumas

Atsakomybes deleguoja generaliniam direktoriui ir Saugumo vadovui, pritaikant organizacijoms be didelių IT komandų.

Atitiktis reglamentavimo reikalavimams

Suderinta su ISO/IEC 27001:2022, GDPR, NIS2 ir DORA, užtikrinant atitiktį keliems standartams.

Mažiausių privilegijų principas

Mažina riziką užtikrinant tik būtiną prieigą ir privalomus patvirtinimus privilegijuotoms paskyroms.

Skaityti visą apžvalgą

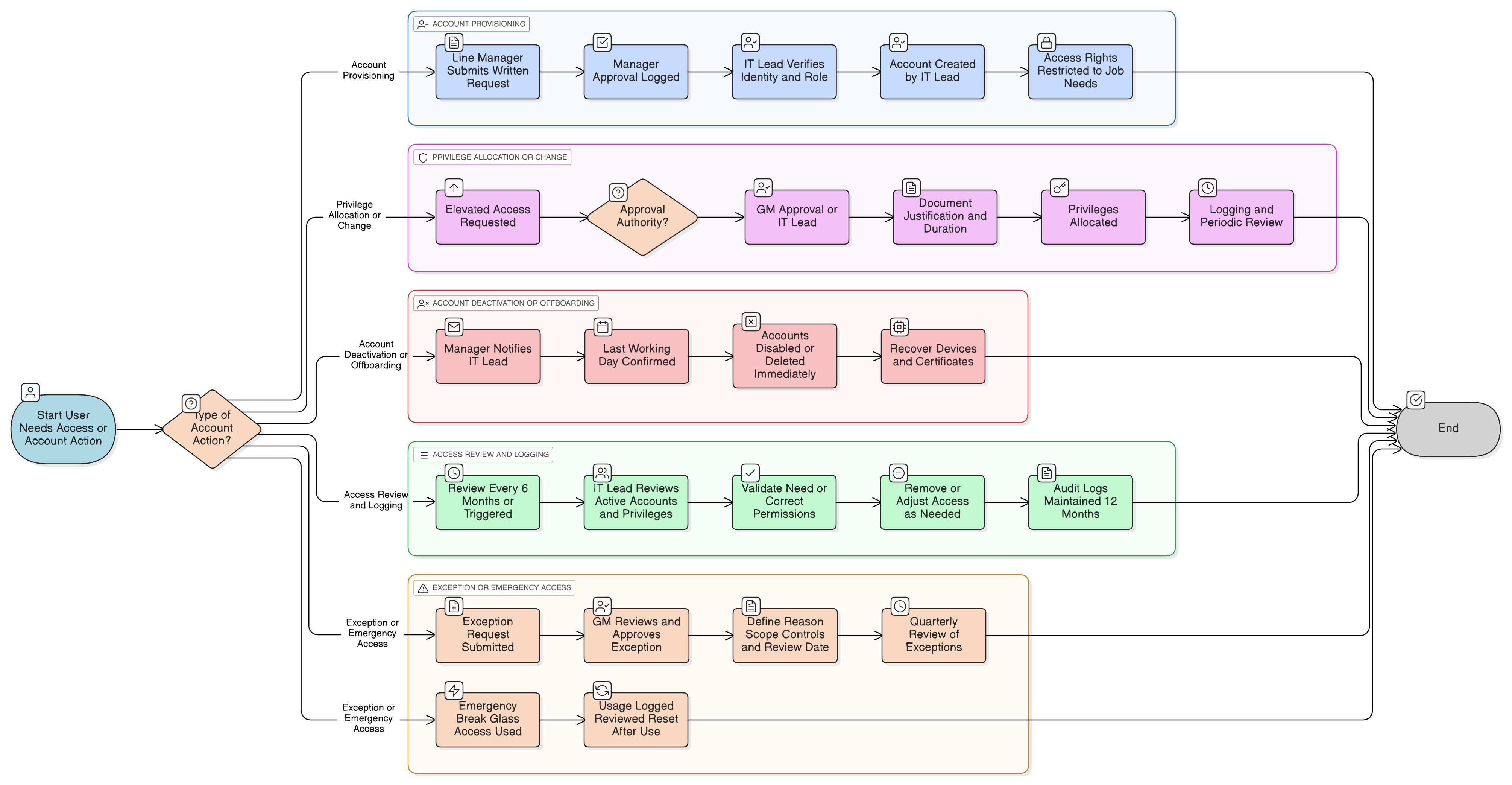

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Privilegijų ir prieigos kontrolės reikalavimai

Paskyrų gyvavimo ciklo valdymas

Slaptažodžių ir kelių veiksnių autentifikavimo (MFA) reikalavimai

Darbo santykių nutraukimo procesas ir skubi prieiga

Rizikos tvarkymas ir išimčių valdymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Susijusios politikos

Valdysenos vaidmenų ir atsakomybių politika – SVV

Nustato atskaitomybę ir sprendimų priėmimo įgaliojimus prieigos patvirtinimams ir priežiūrai.

Prieigos kontrolės politika – SVV

Valdo visos sistemos prieigos kontrolės vykdymo užtikrinimą ir autentifikavimo mechanizmus.

Įdarbinimo ir atleidimo iš darbo politika – SVV

Užtikrina, kad paskyrų sukūrimas ir pašalinimas būtų integruoti į Personalo skyriaus valdomus personalo pokyčius.

Informacijos saugos sąmoningumo ir mokymų politika – SVV

Moko naudotojus saugaus paskyrų naudojimo praktikos ir leistino IT išteklių naudojimo lūkesčių.

Reagavimo į incidentus politika – SVV

Apibrėžia veiksmus, kurių reikia imtis, jei paskyrų piktnaudžiavimas sukelia informacijos saugumo incidentą arba nesankcionuotą prieigą.

Apie Clarysec politikas - Naudotojų paskyrų ir privilegijų valdymo politika – SVV

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sudėtinga taikyti kompleksines taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SVV politikos kuriamos nuo pagrindų praktiškam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Atsakomybes priskiriame vaidmenims, kuriuos iš tikrųjų turite, pavyzdžiui, generaliniam direktoriui ir jūsų IT paslaugų teikėjui, o ne specialistų komandai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Auditui parengti prieigos įrašai

12 mėnesių saugo išsamius žurnalus apie visą paskyrų veiklą ir patvirtinimus, supaprastinant reguliacinius auditus ir tyrimus.

Ketvirtinės išimčių peržiūros

Užtikrina, kad bet kokia speciali prieiga (pvz., testinė ar skubi) būtų griežtai kontroliuojama, pagrįsta ir reguliariai pakartotinai įvertinama.

Sklandus darbo santykių nutraukimo procesas

Integruoja aiškius kontrolinio sąrašo žingsnius nedelsiam paskyrų pašalinimui, turto atkūrimui ir sertifikatų tvarkymui darbuotojui išvykstant.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →