Yleiskatsaus

Tämä politiikka määrittelee selkeät, käytännönläheiset vaatimukset käyttäjätilien ja käyttöoikeuksien hallintaan pk-yrityksissä. Se edellyttää jäljitettävää, roolipohjaista käyttöoikeutta, säännöllisiä käyttöoikeuksien tarkastuksia, salasanojen standardeja sekä muodollistettua perehdytystä ja poistumismenettelyä. Toimitusjohtaja vastaa kokonaisvastuusta tietoturvavastaavan tuella, ja kaikki prosessit varmistavat vaatimustenmukaisuuden ISO/IEC 27001:n, GDPR:n, NIS2:n ja muiden vaatimusten kanssa.

Kattava tiliturvallisuus

Kattaa käyttäjätilien koko elinkaaren luomisesta deaktivointiin ja varmistaa, että kaikki pääsy on dokumentoitu ja jäljitettävissä.

Pk-yrityksille räätälöidyt roolit ja yksinkertaisuus

Delegoi vastuut toimitusjohtajalle ja tietoturvavastaavalle, sopien organisaatioille ilman suuria IT-tiimejä.

Sääntelyvaatimusten noudattaminen

Yhdenmukainen ISO/IEC 27001:2022:n, GDPR:n, NIS2:n ja DORA:n kanssa, varmistaen vaatimustenmukaisuuden useiden standardien osalta.

Vähimpien oikeuksien periaate

Minimoi riskiä varmistamalla vain tarpeelliset käyttöoikeudet sekä pakolliset hyväksynnät korotetuille käyttöoikeuksille.

Lue koko yleiskatsaus

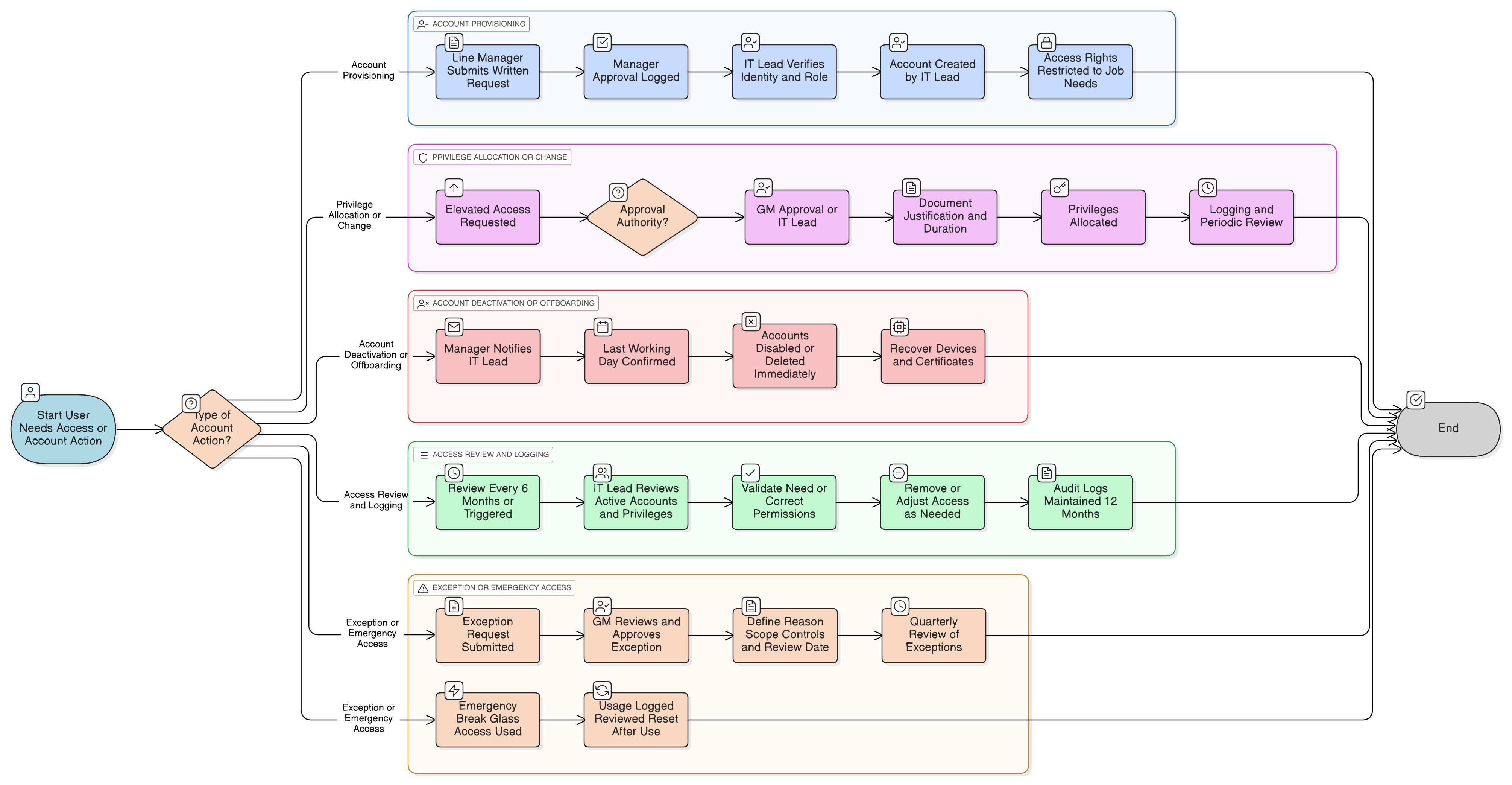

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Käyttöoikeudet ja pääsynhallintavaatimukset

Käyttöoikeuksien elinkaaren hallinta

Salasanat ja monivaiheinen todennus -vaatimukset

Poistumismenettely ja hätäkäyttöoikeus

Riskien käsittely ja poikkeukset

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka – pk-yrityksille

Määrittää vastuuvelvollisuuden ja päätöksentekovaltuudet käyttöoikeuksien hyväksynnöille ja valvonnalle.

Pääsynhallintapolitiikka – pk-yrityksille

Ohjaa järjestelmälaajuista pääsynhallintatäytäntöönpanoa ja todennusmekanismeja.

Perehdytys- ja työsuhteen päättämispolitiikka – pk-yrityksille

Varmistaa, että tilien luominen ja poistaminen sisältyvät henkilöstöhallinnon hallinnoimiin henkilöstömuutoksiin.

Tietoturvatietoisuus- ja koulutuspolitiikka – pk-yrityksille

Kouluttaa käyttäjiä turvallisista tilikäytännöistä ja käyttöodotuksista.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – pk-yrityksille

Määrittää toimenpiteet, jos tilien väärinkäyttö johtaa tietoturvaloukkaustilanteeseen tai luvattomaan luovutukseen.

Tietoa Clarysecin käytännöistä - Käyttäjätilien ja käyttöoikeuksien hallintapolitiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset joutuvat soveltamaan monimutkaisia sääntöjä ja epäselviä rooleja. Tämä politiikka on erilainen. Pk-yrityksille suunnatut politiikkamme on suunniteltu alusta asti käytännön toteutusta varten organisaatioissa, joilla ei ole omistettuja tietoturvatiimejä. Määritämme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, jonka avulla se on helppo ottaa käyttöön, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Auditointivalmiit käyttöoikeustallenteet

Säilyttää yksityiskohtaiset lokit kaikista tilitoiminnoista ja hyväksynnöistä 12 kuukauden ajan, mikä helpottaa sääntelyauditointeja ja tutkintoja.

Neljännesvuosittaiset poikkeuskatselmoinnit

Varmistaa, että kaikki erityispääsy (esim. testi- tai hätäkäyttö) on tiukasti kontrolloitu, perusteltu ja säännöllisesti uudelleenarvioitu.

Saumaton poistumismenettely

Integroi selkeät tarkistuslistavaiheet tilien välittömään poistoon, omaisuuden palautustoimiin sekä varmenteiden käsittelyyn henkilöstön poistuessa.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →