Visão geral

Esta política detalha requisitos claros e acionáveis para a gestão de contas de utilizador e privilégios em PMEs. Exige acesso rastreável e controlo de acesso baseado em funções (RBAC), revisões periódicas, normas de palavras-passe e integração/desvinculação formalizadas. O Diretor Executivo assume a responsabilização global, apoiado pelo Líder de Segurança, e todos os processos asseguram conformidade com a ISO/IEC 27001, o RGPD, a NIS2 e mais.

Segurança de contas de ponta a ponta

Abrange o ciclo de vida completo das contas de utilizador, desde a criação até à desativação, garantindo que todo o acesso é documentado e rastreável.

Funções e simplicidade adaptadas a PMEs

Delega responsabilidades ao Diretor Executivo e ao Líder de Segurança, adequado a organizações sem grandes equipas de TI.

Conformidade regulamentar

Alinha-se com a ISO/IEC 27001:2022, o RGPD, a NIS2 e a DORA, garantindo conformidade com múltiplas normas.

Princípio do privilégio mínimo

Minimiza o risco ao impor apenas o acesso necessário e aprovações obrigatórias para privilégios elevados.

Ler visão geral completa

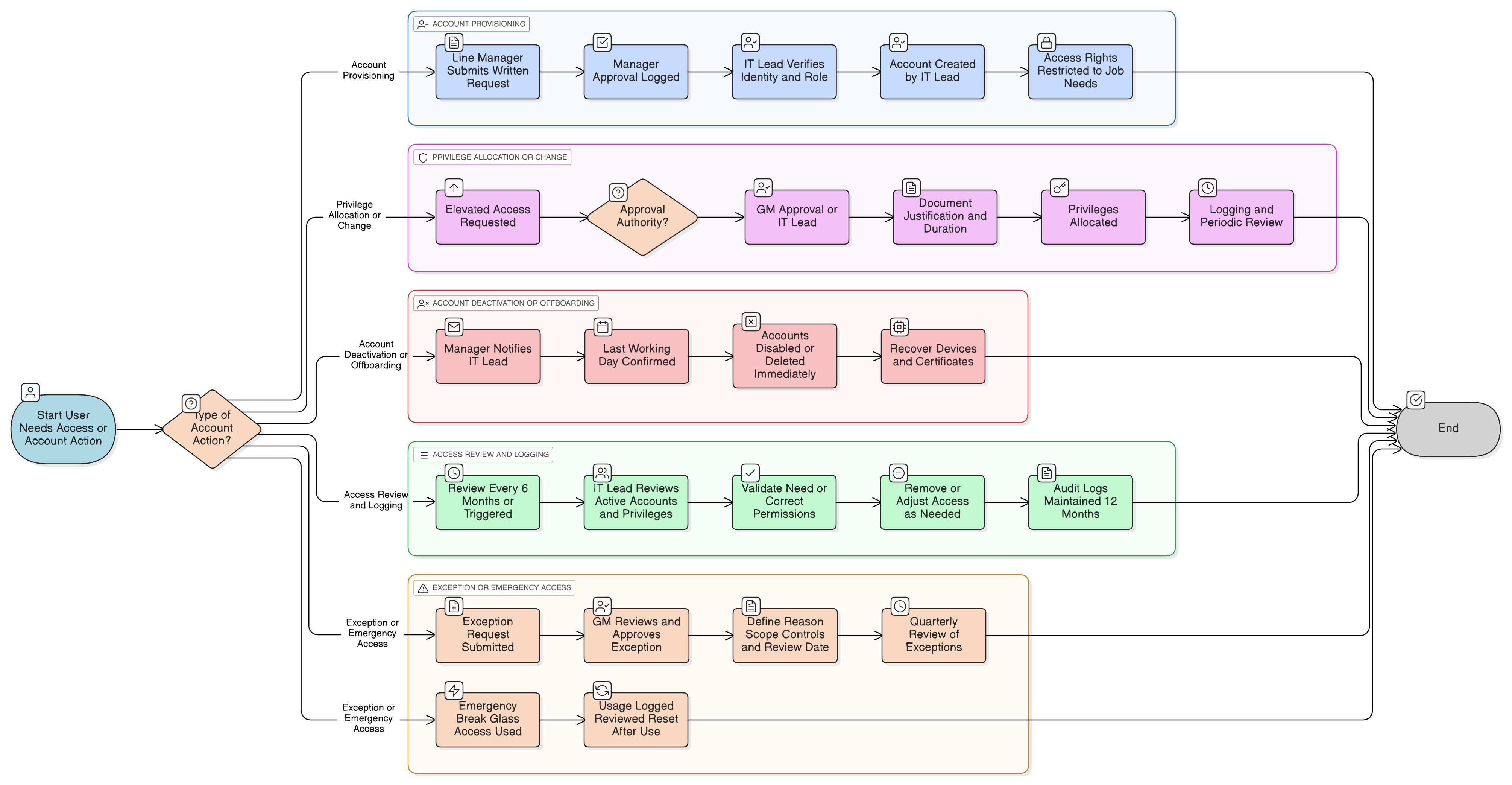

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de participação

Requisitos de privilégios e controlo de acesso

Gestão do ciclo de vida dos acessos

Requisitos de palavras-passe e autenticação multifator

Desvinculação e acesso de emergência

Tratamento de riscos e exceções

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Políticas relacionadas

Política de Funções e Responsabilidades de Governação - PME

Estabelece responsabilização e autoridade de tomada de decisão para aprovações de acesso e supervisão.

Política de Controlo de Acesso - PME

Governa a aplicação do controlo de acesso a nível de sistema e os métodos de autenticação.

Política de Admissão e Cessação - PME

Assegura que a criação e remoção de contas estão integradas em alterações de pessoal geridas por Recursos Humanos (RH).

Política de Sensibilização e Formação em Segurança da Informação - PME

Forma os utilizadores em práticas seguras de contas e expectativas de utilização.

Política de Resposta a Incidentes - PME

Define ações a tomar se o uso indevido de contas conduzir a uma violação de dados ou divulgação não autorizada.

Sobre as Políticas Clarysec - Política de Gestão de Contas de Utilizador e Privilégios - PME

Políticas de segurança genéricas são frequentemente construídas para grandes corporações, deixando pequenas empresas com dificuldades em aplicar regras complexas e funções indefinidas. Esta política é diferente. As nossas políticas para PMEs são concebidas de raiz para implementação prática em organizações sem equipas de segurança dedicadas. Atribuímos responsabilidades às funções que realmente existem, como o Diretor Executivo e o seu prestador de serviços terceiros de TI, e não a um exército de especialistas que não tem. Cada requisito é dividido numa cláusula com numeração única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara, passo a passo, tornando-a fácil de implementar, auditar e personalizar sem reescrever secções inteiras.

Registos de acesso prontos para auditoria

Mantém registos detalhados de todas as atividades e aprovações de contas durante 12 meses, simplificando auditorias regulamentares e investigações.

Revisões trimestrais de exceções

Assegura que qualquer acesso especial (por exemplo, de teste ou de emergência) é estritamente controlado, justificado e regularmente reavaliado.

Processo de desvinculação sem fricção

Integra passos claros de lista de verificação para remoção imediata de contas, recuperação de ativos e tratamento de certificados na saída de colaboradores.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →