Panoramica

Questa politica definisce requisiti chiari e attuabili per la gestione degli account utente e dei privilegi nelle PMI. Impone accessi tracciabili e controllo degli accessi basato sui ruoli (RBAC), riesami periodici, standard per le password e onboarding/offboarding formalizzati. L’Amministratore delegato assume la responsabilità complessiva, supportato dagli Amministratori IT, e tutti i processi garantiscono la conformità a ISO/IEC 27001, GDPR, NIS2 e altro.

Sicurezza degli account end-to-end

Copre l’intero ciclo di vita degli account utente, dalla creazione alla disattivazione, garantendo che tutti gli accessi siano documentati e tracciabili.

Ruoli e semplicità su misura per le PMI

Delega le responsabilità all’Amministratore delegato e agli Amministratori IT, adatto alle organizzazioni senza grandi team IT.

Conformità normativa

Allineata a ISO/IEC 27001:2022, GDPR, NIS2 e DORA, garantendo la conformità a più standard.

Principio del minimo privilegio

Riduce il rischio applicando solo l’accesso necessario e approvazioni obbligatorie per l’elevazione dei privilegi di sistema.

Leggi panoramica completa

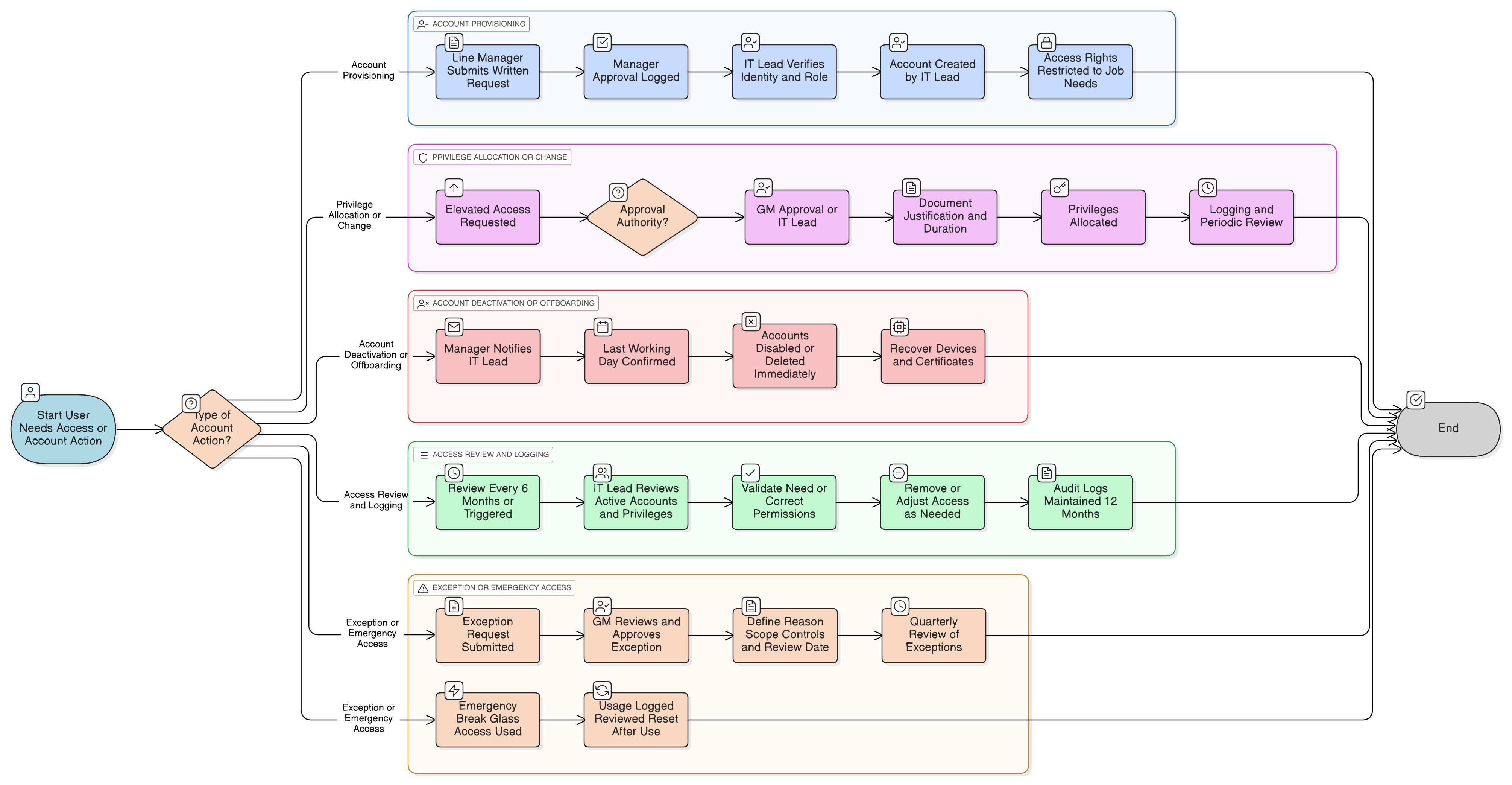

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Requisiti per privilegi e controllo degli accessi

Gestione del ciclo di vita degli accessi

Requisiti per password e autenticazione a più fattori (MFA)

Procedura di uscita e accesso di emergenza

Trattamento del rischio e gestione delle eccezioni

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Politiche correlate

Politica sui ruoli e le responsabilità di governance - PMI

Stabilisce autorità e responsabilità e autorità decisionale per approvazioni e supervisione degli accessi.

Politica di controllo degli accessi - PMI

Governa l’applicazione del controllo degli accessi a livello di sistema e i meccanismi di autenticazione.

Politica di onboarding e cessazione del personale - PMI

Garantisce che la creazione e la rimozione degli account siano integrate nei cambiamenti del personale gestiti dalle Risorse Umane (HR).

Politica di consapevolezza e formazione sulla sicurezza delle informazioni - PMI

Forma gli utenti su pratiche sicure degli account e aspettative di utilizzo.

Politica di risposta agli incidenti (P30) - PMI

Definisce le azioni da intraprendere se l’uso improprio degli account porta a una violazione dei dati o a una divulgazione non autorizzata.

Informazioni sulle Policy Clarysec - Politica di gestione degli account utente e dei privilegi - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo le responsabilità ai ruoli che avete realmente, come l’Amministratore delegato e il vostro fornitore IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola numerata in modo univoco (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara e passo passo, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Registrazioni degli accessi pronte per l’audit

Conserva log dettagliati di tutte le attività degli account e delle approvazioni per 12 mesi, semplificando audit normativi e indagini.

Riesami trimestrali delle eccezioni

Garantisce che qualsiasi accesso speciale (ad es. di test o di emergenza) sia rigorosamente controllato, giustificato e regolarmente rivalutato.

Processo di procedura di uscita senza interruzioni

Integra passaggi di checklist chiari per la rimozione immediata degli account, il ripristino degli asset e la gestione dei certificati alla partenza del personale.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →