Aperçu

Cette politique détaille des exigences claires et applicables pour la gestion des comptes utilisateurs et des privilèges dans les PME. Elle impose un contrôle d’accès basé sur les rôles, traçable, des revues périodiques, des normes de mots de passe et un processus d’intégration et de départ formalisé. Le Directeur général assume l’autorité et la responsabilité globales, avec l’appui du responsable informatique, et l’ensemble des processus assure la conformité avec ISO/IEC 27001, le RGPD, NIS2 et d’autres exigences.

Sécurité des comptes de bout en bout

Couvre l’ensemble du cycle de vie des comptes utilisateurs, de la création à la désactivation, en garantissant que tous les accès sont documentés et traçables.

Rôles adaptés aux PME et simplicité

Délègue les responsabilités au Directeur général et au responsable informatique, adapté aux organisations sans grandes équipes informatiques.

Conformité réglementaire

S’aligne sur ISO/IEC 27001:2022, le RGPD, NIS2 et DORA, garantissant la conformité à plusieurs normes.

Principe du moindre privilège

Réduit les risques en n’autorisant que les accès nécessaires et en imposant des approbations obligatoires pour l’élévation de privilèges.

Lire l'aperçu complet

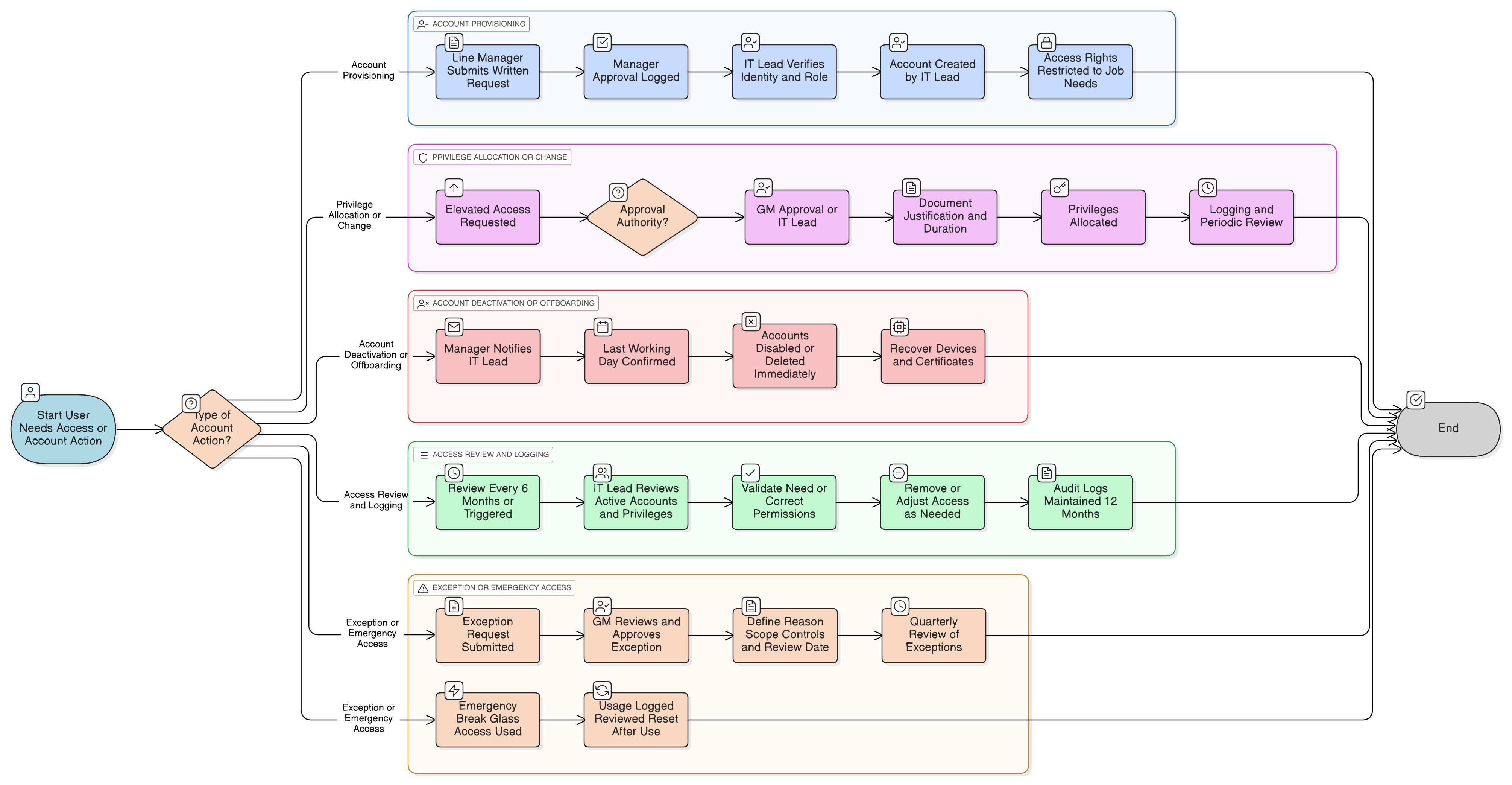

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Exigences relatives aux privilèges et au contrôle d'accès

Gestion du cycle de vie des accès

Exigences relatives aux mots de passe et à l’authentification multifacteur

Procédure de départ et accès d’urgence

Traitement des risques et dérogations

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Établit l’autorité et la responsabilité, ainsi que l’autorité de décision, pour les approbations d’accès et la supervision.

Politique de contrôle d’accès - PME

Encadre la mise en application du contrôle d'accès à l’échelle des systèmes et les mécanismes d’authentification.

Politique d’intégration et de départ - PME

Garantit que la création et la suppression des comptes sont intégrées aux changements de personnel gérés par les Ressources humaines (RH).

Politique de sensibilisation et de formation à la sécurité de l’information - PME

Forme les utilisateurs aux pratiques de compte sécurisées et aux attentes d’utilisation.

Politique de réponse aux incidents - PME

Définit les actions à entreprendre si un usage abusif de compte conduit à un incident de sécurité de l'information ou à une divulgation non autorisée.

À propos des politiques Clarysec - Politique de gestion des comptes utilisateurs et des privilèges - PME

Les politiques de sécurité génériques sont souvent conçues pour de grandes entreprises, ce qui laisse les petites structures en difficulté face à des règles complexes et à des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et l’adaptation sans réécrire des sections entières.

Enregistrements d’accès prêts pour l’audit

Conserve des journaux détaillés de toutes les activités de compte et des approbations pendant 12 mois, simplifiant les audits réglementaires et les enquêtes.

Revues trimestrielles des dérogations

Garantit que tout accès spécial (par ex. test ou urgence) est strictement contrôlé, justifié et régulièrement réévalué.

Processus de procédure de départ fluide

Intègre des étapes de liste de contrôle claires pour la suppression immédiate des comptes, la récupération des actifs et la gestion des certificats lors du départ du personnel.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →