Overzicht

Dit beleid beschrijft duidelijke, uitvoerbare eisen voor beheer van gebruikersaccounts en toegangsrechten in het MKB. Het verplicht traceerbare, rolgebaseerde toegangscontrole, periodieke toegangsrechtenbeoordelingen, wachtwoordstandaarden en een geformaliseerd onboarding- en offboardingproces. De algemeen directeur draagt de eindverantwoordelijkheid, ondersteund door IT-beheerders, en alle processen borgen naleving van ISO/IEC 27001, GDPR, NIS2 en meer.

End-to-end accountbeveiliging

Omvat de volledige levenscyclus van accounts, van aanmaak tot deactivering, en zorgt dat alle toegang is gedocumenteerd en traceerbaar.

MKB-gerichte rollen en eenvoud

Delegeert verantwoordelijkheden aan de algemeen directeur en de IT-beheerders, passend voor organisaties zonder grote IT-teams.

Naleving van regelgeving

In lijn met ISO/IEC 27001:2022, GDPR, NIS2 en DORA, en ondersteunt naleving over meerdere normen.

Beginsel van minimale bevoegdheden

Minimaliseert risico door alleen noodzakelijke toegang af te dwingen en verplichte goedkeuringen voor privilegeverhoging.

Volledig overzicht lezen

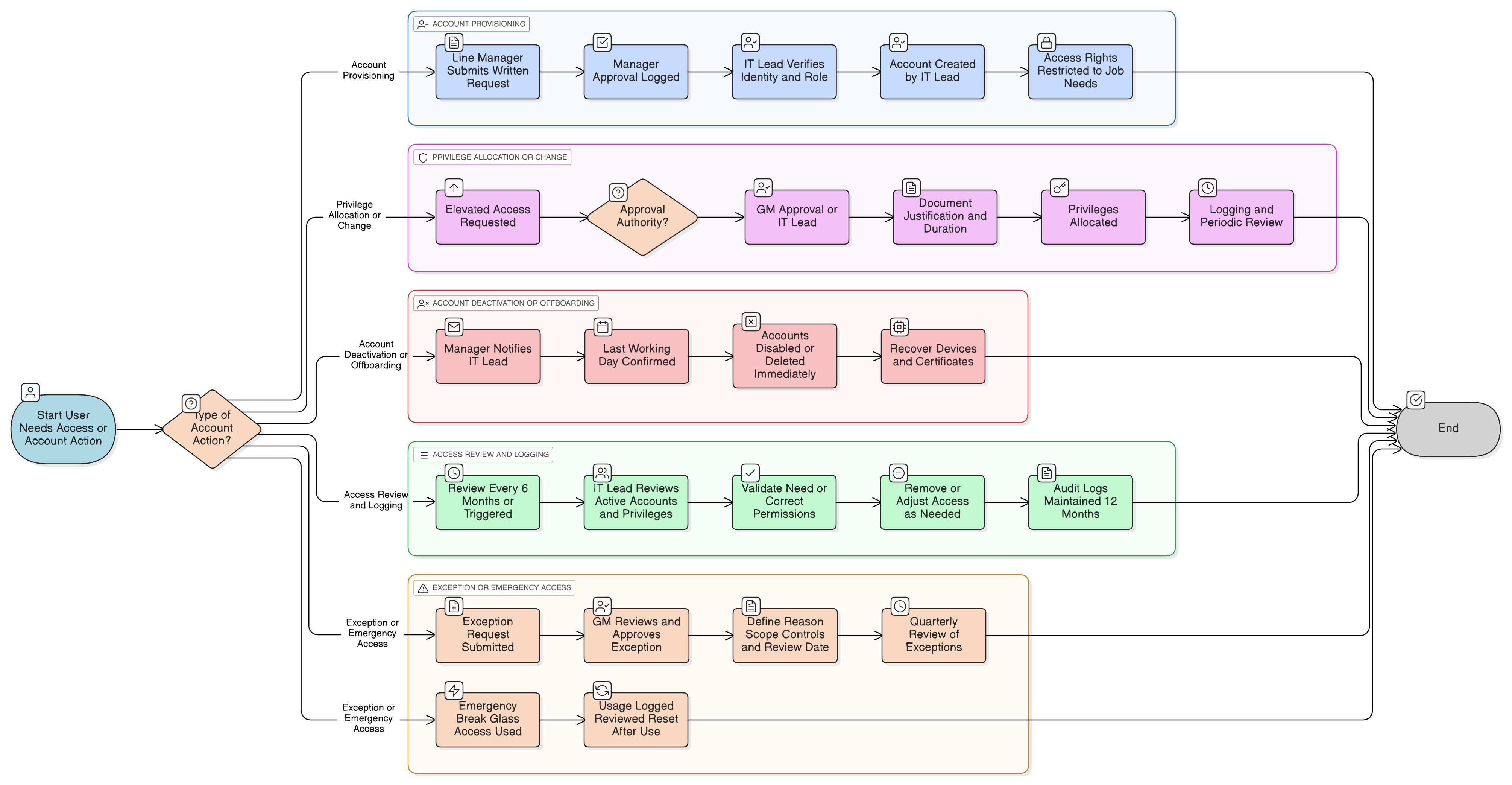

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Privileges en vereisten voor toegangscontrole

toegangslevenscyclusbeheer

Vereisten voor wachtwoordbeheer en multifactorauthenticatie (MFA)

offboarding en externe toegang in noodgevallen

Risicobehandeling en uitzonderingsbeheer

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32

|

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden - MKB

Stelt bevoegdheid, verantwoordingsplicht en besluitvormingsbevoegdheid vast voor toegangsgoedkeuringen en toezicht.

Beleid inzake toegangscontrole - MKB

Stuurt organisatiebrede technische afdwinging van toegangscontrole en authenticatiemechanismen.

Onboarding- en offboardingbeleid - MKB

Borgt dat accountaanmaak en intrekking van toegangsrechten zijn ingebed in door HR beheerde personeelswijzigingen.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid - MKB

Leidt gebruikers op in veilig wachtwoordgebruik, unieke inloggegevens en verwachtingen voor geautoriseerd gebruik van IT-middelen.

Incidentresponsbeleid (P30) - MKB

Definieert acties wanneer accountmisbruik leidt tot een datalek, informatiebeveiligingsincident of ongeautoriseerde toegang.

Over Clarysec-beleidsdocumenten - Beleid inzake beheer van gebruikersaccounts en privileges - MKB

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine organisaties moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze MKB-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw externe dienstverlener van derde partijen, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, auditgereedheid te ondersteunen en maatwerk toe te passen zonder hele secties te herschrijven.

Auditgereedheid voor toegangsregistraties

Behoudt gedetailleerde logs van alle accountactiviteiten en goedkeuringen gedurende 12 maanden, wat regelgevende audits en onderzoek vereenvoudigt.

Kwartaalbeoordelingen van uitzonderingen

Borgt dat speciale toegang (bijv. test- of noodtoegang) strikt wordt beheerst, onderbouwd en regelmatig wordt herbeoordeeld.

Naadloos offboardingproces

Integreert duidelijke checkliststappen voor onmiddellijke intrekking van toegangsrechten, terugvordering van activa en afhandeling van hardwaregebonden certificaten bij uitdiensttreding.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →