Przegląd

Polityka testów bezpieczeństwa i red teamingu zapewnia ustrukturyzowane podejście do regularnego testowania podatności i testów penetracyjnych, a także ćwiczeń red team. Jej celem jest wykrywanie i usuwanie słabości w systemach krytycznych, zapewnienie zgodności z NIS2 i innymi regulacjami oraz wsparcie ciągłego doskonalenia poprzez raportowanie, szkolenia i okresowy przegląd.

Ustrukturyzowane testy bezpieczeństwa

Definiuje regularne oceny podatności, testy penetracyjne oraz ćwiczenia red team dla wszystkich krytycznych systemów informatycznych.

Dostosowanie do NIS2 i wymogów regulacyjnych

Spełnia NIS2 art. 21 ust. 2 lit. f oraz regulacje UE poprzez sformalizowanie ciągłych ocen skuteczności cyberbezpieczeństwa.

Kompleksowe zarządzanie

Opisuje procesy autoryzacji, raportowania i działań naprawczych, zapewniając rozliczalność i zgodność.

Nacisk na ciągłe doskonalenie

Uwzględnia wnioski z testów w zarządzaniu ryzykiem i reagowaniu na incydenty w celu stałego podnoszenia poziomu bezpieczeństwa.

Czytaj pełny przegląd

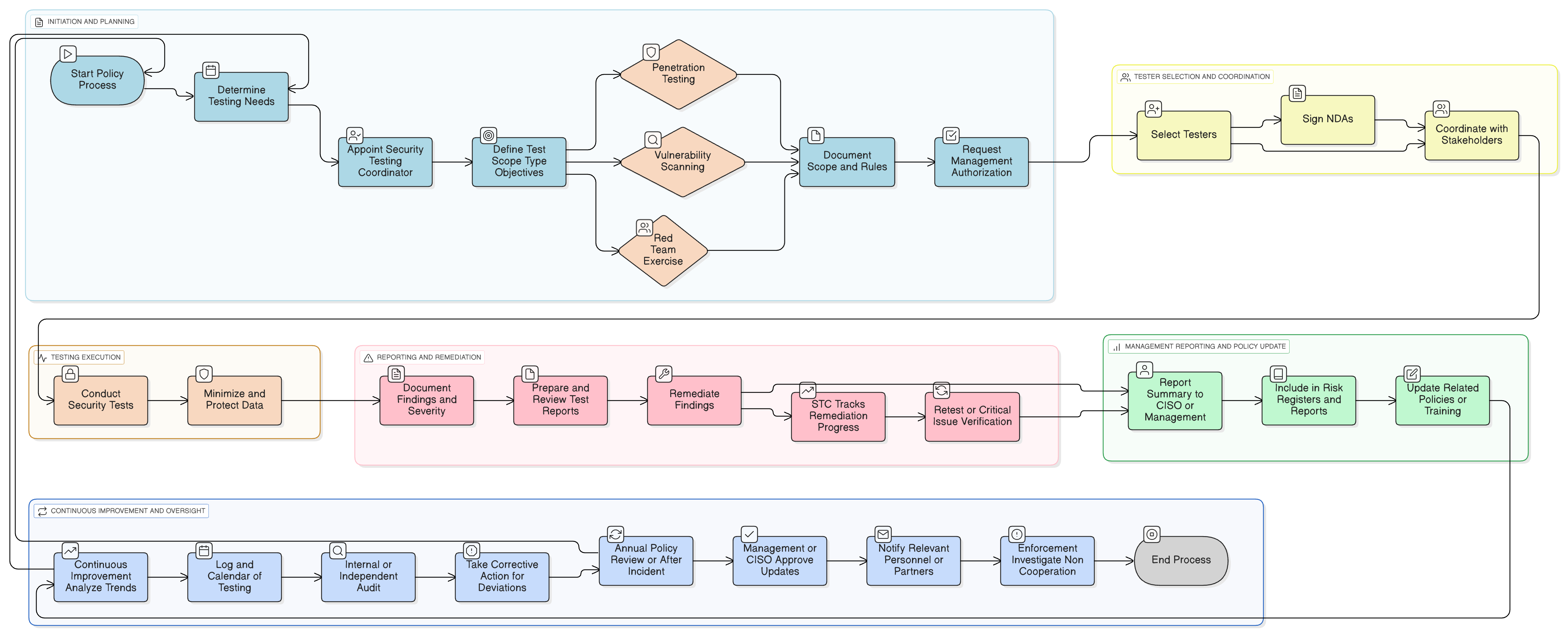

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady prowadzenia działań

Metodyka testów (podatności, PT, RT)

Procedury autoryzacji i raportowania

Wymagania dotyczące remediacji i weryfikacji

Środki szkoleniowe i budowanie świadomości

Testowanie stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka monitorowania audytu i zgodności

Niezależny nadzór nad skutecznością programu testów.

Polityka zarządzania ryzykiem

Wyniki testów wspierają ocenę ryzyka i postępowanie z ryzykiem.

Polityka rejestrowania i monitorowania

Waliduje pokrycie detekcji podczas ćwiczeń.

Polityka bezpiecznego rozwoju oprogramowania

Integruje ustalenia z testów z kontrolami SDLC.

Polityka wymagań bezpieczeństwa aplikacji

Zapewnia, że wymagania odzwierciedlają wnioski z testów.

Polityka reagowania na incydenty (P30)

Scenariusze red team doprecyzowują playbooki i reakcję.

Polityka gromadzenia dowodów i informatyki śledczej

Bezpiecznie gromadzi artefakty podczas testów.

Polityka ciągłości działania i odtwarzania po awarii

Ćwiczenia weryfikują odporność na atak.

O politykach Clarysec - Polityka testów bezpieczeństwa i red teamingu

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczności poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Zdefiniowane role i rozliczalność

Przypisuje jasne odpowiedzialności Koordynatorowi ds. testów bezpieczeństwa, zespołom bezpieczeństwa oraz właścicielom systemów w zakresie planowania, autoryzacji i remediacji testów bezpieczeństwa.

Solidna dokumentacja i ścieżka audytu

Wymaga szczegółowych rejestrów zdarzeń, raportów z testów i przeglądów, upraszczając audyty oraz regulacyjne wykazanie działań testowych i ich wyników.

Kontrolowane testy fizyczne i inżynierii społecznej

Bezpiecznie uwzględnia oceny bezpieczeństwa obiektów i personelu, koordynowane z zasobami ludzkimi (HR) oraz bezpieczeństwem fizycznym, aby zminimalizować zakłócenia.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →