Übersicht

Die Richtlinie für Sicherheitsprüfungen und Red-Teaming bietet einen strukturierten Ansatz für regelmäßige Schwachstellen- und Penetrationstests sowie Red-Team-Übungen. Sie zielt darauf ab, Schwachstellen in kritischen Systemen aufzudecken und zu beheben, die NIS2-Compliance und andere regulatorische Anforderungen sicherzustellen und die kontinuierliche Verbesserung durch Berichterstattung, Schulung und regelmäßige Überprüfung zu unterstützen.

Strukturierte Sicherheitsprüfungen

Definiert regelmäßige Schwachstellenbewertungen, Penetrationstests und Red-Team-Übungen für alle kritischen Informationssysteme.

NIS2- und regulatorische Ausrichtung

Erfüllt NIS2 Artikel 21(2)(f) und EU-Vorschriften durch die Formalisierung kontinuierlicher Bewertungen der Wirksamkeit der Cybersicherheit.

Umfassende Governance

Beschreibt Autorisierungs-, Berichts- und Abhilfemaßnahmenprozesse zur Sicherstellung von Rechenschaftspflicht und Compliance.

Fokus auf kontinuierliche Verbesserung

Integriert Lessons Learned aus Tests in Risikominderung und Incident-Response zur fortlaufenden Sicherheitsverbesserung.

Vollständige Übersicht lesen

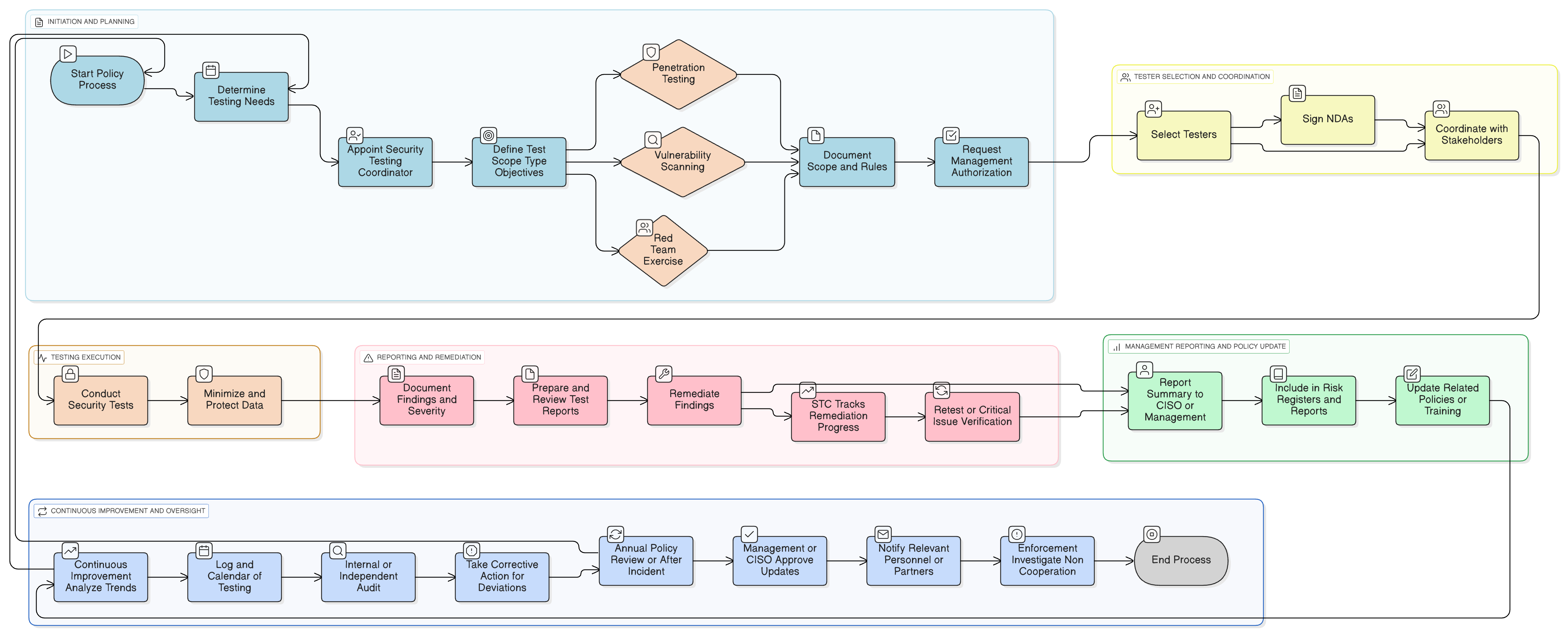

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rules of Engagement

Testmethodik (Schwachstellen, PT, RT)

Autorisierungs- und Berichtsverfahren

Abhilfemaßnahmen- und Verifizierungsanforderungen

Schulungs- und Sensibilisierungsmaßnahmen

Tests von Drittparteien und Lieferanten

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zu Audit und Compliance

Unabhängige Aufsicht über die Wirksamkeit des Testprogramms.

Richtlinie zum Risikomanagement

Testergebnisse treiben Risikobewertung und Risikobehandlung.

Protokollierungs- und Überwachungsrichtlinie

Validiert die Erkennungsabdeckung während Übungen.

Richtlinie zur sicheren Entwicklung

Integriert Testergebnisse in Systementwicklungslebenszyklen-Kontrollen.

Richtlinie zu Anforderungen an Anwendungssicherheit

Stellt sicher, dass Anforderungen Erkenntnisse aus Tests widerspiegeln.

Incident-Response-Richtlinie (P30)

Red-Team-Szenarien verfeinern Playbooks und Reaktion.

Richtlinie zur Beweiserhebung und Forensik

Erfasst Artefakte während Tests sicher.

Richtlinie zur Business Continuity und Notfallwiederherstellung

Übungen verifizieren Resilienz unter Angriff.

Über Clarysec-Richtlinien - Richtlinie für Sicherheitsprüfungen und Red-Teaming

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk wird.

Definierte Rollen und Rechenschaftspflicht

Weist klare Verantwortlichkeiten dem Sicherheitsprüfungskoordinator, IT- und Sicherheitsteams sowie Systemeignern für Planung, Autorisierung und Abhilfemaßnahmen von Sicherheitsprüfungen zu.

Robuste Dokumentation und Audit Trail

Schreibt detaillierte Protokolle, Testberichte und Überprüfungen vor und vereinfacht Audits sowie regulatorische Nachweise zu Testaktivitäten und Ergebnissen.

Kontrollierte physische Tests und Social Engineering

Integriert sicher Bewertungen der Facility- und Personalsicherheit, koordiniert mit Personalwesen und physischer Sicherheit, bei minimaler Beeinträchtigung.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →