Áttekintés

A Biztonsági tesztelési és red teaming szabályzat strukturált megközelítést biztosít a rendszeres sérülékenységvizsgálatokhoz és penetrációs teszteléshez, valamint a red team gyakorlatokhoz. Célja a kritikus rendszerekben meglévő gyengeségek feltárása és javítása, a NIS2 és más szabályozások szerinti megfelelés biztosítása, valamint a folyamatos fejlesztés támogatása jelentéskészítés, képzés és időszakos felülvizsgálat révén.

Strukturált biztonsági tesztelés

Meghatározza a rendszeres sérülékenységvizsgálatokat, a penetrációs teszteket és a red team gyakorlatokat valamennyi kritikus információs rendszerre.

NIS2 és szabályozási összehangolás

Teljesíti a NIS2 21. cikk (2) bekezdés f) pontját és az EU-s szabályozásokat a folyamatos kiberbiztonsági eredményességértékelések formalizálásával.

Átfogó irányítás

Részletezi az engedélyezési, jelentési és korrekciós folyamatokat, biztosítva az elszámoltathatóságot és a megfelelést.

Folyamatos fejlesztési fókusz

A tesztekből levont tanulságokat beépíti a kockázatkezelésbe és az incidensreagálásba a folyamatos biztonsági fejlesztés érdekében.

Teljes áttekintés olvasása

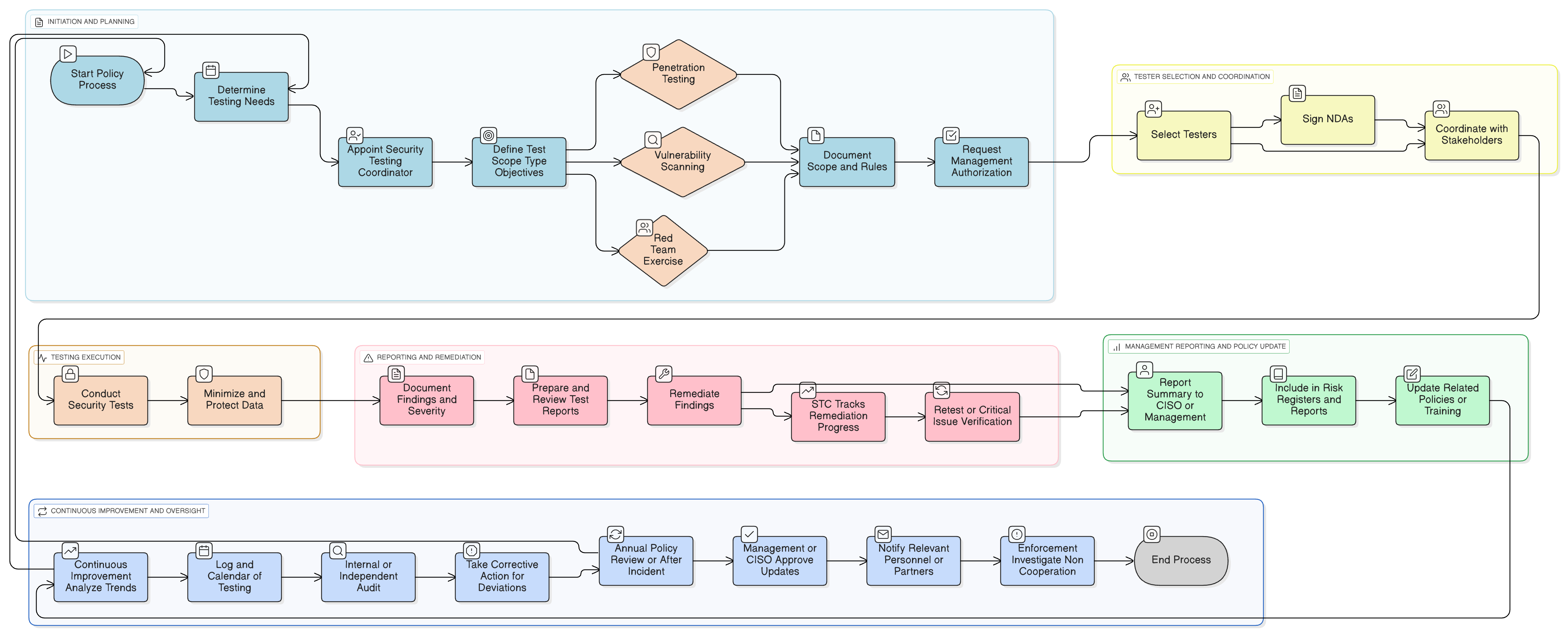

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és végrehajtási szabályok

Tesztelési módszertan (sérülékenységvizsgálat, PT, RT)

Engedélyezési és jelentési eljárások

Korrekciós és ellenőrzési követelmények

Képzési és tudatossági intézkedések

Harmadik fél és beszállítói tesztelés

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Audit és megfelelés-monitorozási szabályzat

Független felügyelet a tesztelési program eredményessége felett.

Kockázatkezelési szabályzat

A tesztelési kimenetek a kockázatértékelést és a kockázatkezelést támogatják.

Naplózási és monitorozási szabályzat

A detektálási lefedettség validálása a gyakorlatok során.

Biztonságos fejlesztés

A tesztmegállapítások beépítése az SDLC kontrollokba.

Alkalmazásbiztonsági követelmények szabályzat

Biztosítja, hogy a követelmények tükrözzék a tesztekből származó tanulságokat.

Incidenskezelési szabályzat

A red team forgatókönyvek finomítják a playbookokat és a reagálást.

Bizonyítékgyűjtési és forenzikai szabályzat

A tesztelés során keletkező artefaktumok biztonságos gyűjtése.

Üzletmenet-folytonossági és vészhelyzeti helyreállítási szabályzat

A gyakorlatok igazolják az ellenállóképességet támadás alatt.

A Clarysec irányelveiről - Biztonsági tesztelési és red teaming szabályzat

A hatékony biztonsági irányítás több mint puszta megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát igényel. Az általános sablonok gyakran kudarcot vallanak, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerincét adja. A felelősségeket a modern vállalatokban jellemző konkrét szerepkörökhöz rendeljük, beleértve az információbiztonsági vezetőt (CISO), az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Meghatározott szerepkörök és elszámoltathatóság

Egyértelmű felelősségeket rendel a Biztonsági tesztelési koordinátorhoz, a biztonsági csapatokhoz és a rendszertulajdonosokhoz a biztonsági tesztek tervezéséhez, engedélyezéséhez és korrekciójához.

Robusztus dokumentáció és auditnyomvonal

Részletes naplókat, tesztjelentéseket és felülvizsgálatokat ír elő, egyszerűsítve az auditokat és a tesztelési tevékenységek és eredmények szabályozói igazolását.

Kontrollált fizikai és szociális manipulációs tesztek

Biztonságosan beépíti a létesítmény- és személyi biztonsági értékeléseket, a humánerőforrás-osztály és a fizikai biztonság bevonásával, a minimális zavarás érdekében.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →