Aperçu

La Politique de tests de sécurité et de red teaming fournit une approche structurée pour des tests réguliers de vulnérabilités et d’intrusion, ainsi que des exercices d’équipe rouge. Elle vise à mettre au jour et à remédier aux faiblesses des systèmes critiques, à assurer la conformité à NIS2 et à d’autres réglementations, et à soutenir l’amélioration continue via le reporting, la formation et une revue périodique.

Tests de sécurité structurés

Définit des évaluations régulières des vulnérabilités, des tests d’intrusion et des exercices d’équipe rouge pour tous les systèmes d'information critiques.

Alignement NIS2 et réglementaire

Répond à l’article 21(2)(f) de NIS2 et aux réglementations de l’UE en formalisant des évaluations continues de l’efficacité de la cybersécurité.

Gouvernance complète

Détaille les processus d’autorisation, de reporting et de remédiation afin d’assurer l’obligation de rendre compte et la conformité.

Orientation amélioration continue

Intègre les enseignements tirés des tests dans la gestion des risques et la réponse aux incidents pour une amélioration continue de la sécurité.

Lire l'aperçu complet

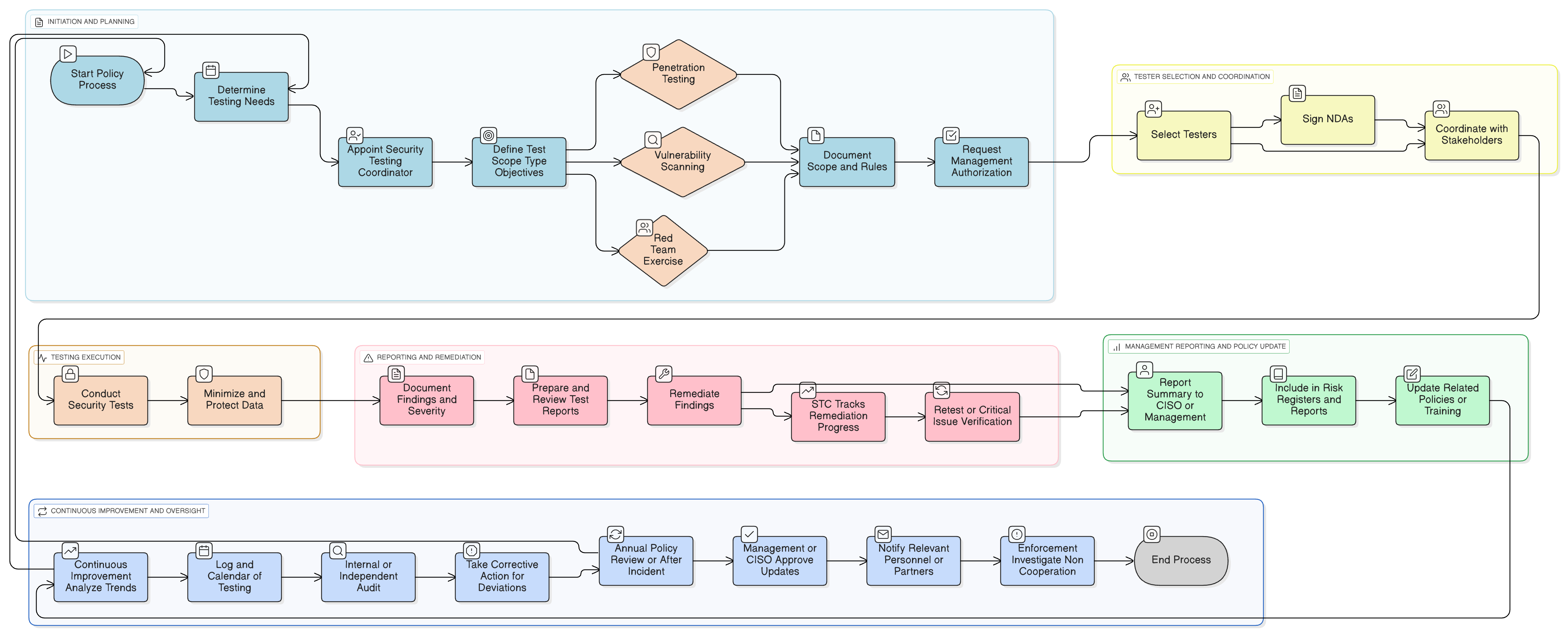

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Méthodologie de test (vulnérabilités, tests d’intrusion, équipe rouge)

Procédures d’autorisation et de reporting

Exigences de remédiation et de vérification

Mesures de formation et de sensibilisation

Tests des tiers et des fournisseurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de surveillance de l’audit et de la conformité

Supervision indépendante de l’efficacité du programme de test.

Politique de gestion des risques

Les résultats des tests alimentent l’évaluation et le traitement des risques.

Politique de journalisation et de surveillance

Valide la couverture de détection pendant les exercices.

Politique de développement sécurisé

Intègre les résultats des tests dans les contrôles des cycles de vie du développement des systèmes.

Politique des exigences de sécurité des applications

Garantit que les exigences reflètent les enseignements des tests.

Politique de réponse aux incidents (P30)

Les scénarios d’équipe rouge affinent les playbooks et la réponse.

Politique de collecte des preuves et forensique

Collecte des artefacts pendant les tests en toute sécurité.

Politique de continuité d’activité et de reprise après sinistre

Les exercices vérifient la résilience sous attaque.

À propos des politiques Clarysec - Politique de tests de sécurité et de red teaming

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, une obligation de rendre compte et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une obligation de rendre compte claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Rôles définis et obligation de rendre compte

Attribue des responsabilités claires au Coordinateur des tests de sécurité, aux équipes de sécurité et aux propriétaires de système pour la planification, l’autorisation et la remédiation des tests de sécurité.

Documentation robuste et piste d’audit

Impose des journaux détaillés, des rapports de test et des revues, simplifiant les audits et les éléments probants d’audit des activités et résultats de test.

Tests physiques et d’ingénierie sociale contrôlés

Intègre en toute sécurité des évaluations de la sécurité des installations et du personnel, coordonnées avec les Ressources humaines (RH) et la sécurité physique afin de minimiser les perturbations.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →