Преглед

Политиката за тестване на сигурността и red-teaming предоставя структуриран подход за регулярни сканирания за уязвимости и тестове за проникване, както и упражнения на red team. Целта ѝ е да открива и отстранява слабости в критични системи, да осигурява съответствие с NIS2 и други регулации и да подпомага постоянно подобряване чрез докладване, обучение и периодичен преглед.

Структурирано тестване на сигурността

Дефинира регулярни сканирания за уязвимости, тестове за проникване и упражнения на red team за всички критични информационни системи.

Съгласуване с NIS2 и регулаторни изисквания

Покрива NIS2, член 21(2)(f) и регулациите на ЕС чрез формализиране на непрекъснати оценки на ефективността на киберсигурността.

Всеобхватно управление

Описва процеси за упълномощаване, докладване и действия за отстраняване, които осигуряват отчетност и съответствие.

Фокус върху постоянно подобряване

Интегрира извлечените поуки от тестовете в управление на риска и реагиране при инциденти за непрекъснато повишаване на сигурността.

Прочетете пълния преглед

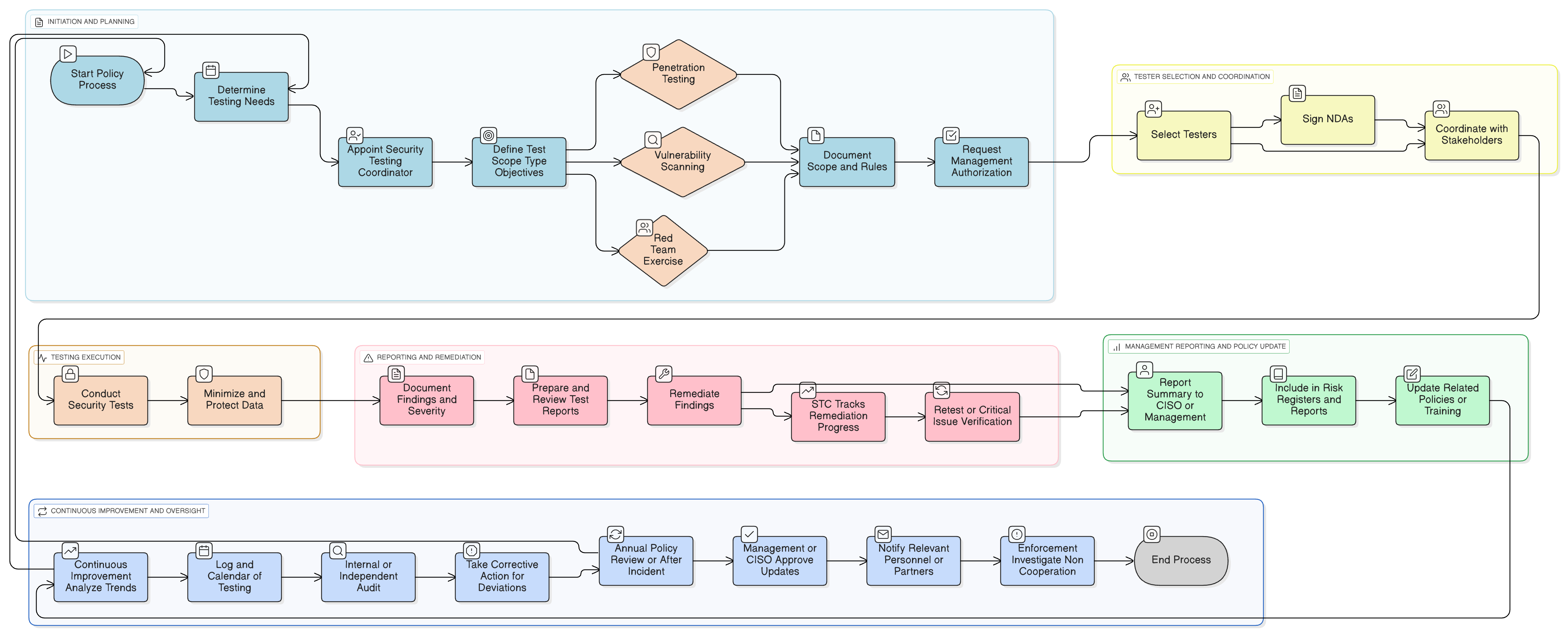

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Методология за тестване (уязвимости, PT, RT)

Процедури за упълномощаване и докладване

Изисквания за действия за отстраняване и верификация

Мерки за обучение и осведоменост

Тестване на трети страни и доставчици

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за мониторинг на одит и съответствие

Независим надзор върху ефективността на програмата за тестване.

Политика за управление на риска

Резултатите от тестването подпомагат оценка на риска и третиране на риска.

Политика за регистриране и мониторинг

Валидира покритието на откриването по време на упражнения.

Политика за сигурна разработка

Интегрира констатациите от тестовете в контроли по жизнените цикли на разработка на системи.

Политика за изисквания за сигурност на приложенията

Гарантира, че изискванията отразяват поуките от тестовете.

Политика за реагиране при инциденти

Сценариите на red team усъвършенстват плейбуци и реагиране.

Политика за събиране на доказателства и форензика

Събира артефакти по време на тестване по безопасен начин.

Политика за непрекъсваемост на бизнеса и аварийно възстановяване

Упражненията валидират устойчивостта при атака.

Относно политиките на Clarysec - Политика за тестване на сигурността и Red Team

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, като създават неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Разпределяме отговорности към конкретните роли, срещани в съвременното предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и релевантни комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Дефинирани роли и отчетност

Разпределя ясни отговорности към координатора по тестване на сигурността, екипи по сигурност и собственика на система за планиране, упълномощаване и действия за отстраняване след тестове за сигурност.

Надеждна документация и одитна следа

Изисква детайлни логове, тестови отчети и прегледи, като улеснява одити и регулаторно доказване на дейностите по тестване и резултатите.

Контролирани физически тестове и социално инженерство

Безопасно включва оценки на сигурността на съоръжения и персонал, координирани с човешки ресурси (ЧР) и физическа сигурност за минимални прекъсвания.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →