Descripción general

La Política de pruebas de seguridad y red teaming proporciona un enfoque estructurado para la realización periódica de pruebas de vulnerabilidades y de penetración, así como ejercicios de red team. Su objetivo es descubrir y subsanar debilidades en sistemas críticos, garantizar el cumplimiento de NIS2 y otras normativas, y apoyar la mejora continua mediante informes, formación y revisión periódica.

Pruebas de seguridad estructuradas

Define evaluaciones periódicas de vulnerabilidades, pruebas de penetración y ejercicios de red team para todos los sistemas de información críticos.

Alineación con NIS2 y normativa

Cumple el Artículo 21(2)(f) de NIS2 y la normativa de la UE mediante la formalización de evaluaciones continuas de la eficacia de la ciberseguridad.

Gobernanza integral

Detalla procesos de autorización, informes y acciones de remediación que garantizan la rendición de cuentas y el cumplimiento.

Enfoque de mejora continua

Incorpora las lecciones aprendidas de las pruebas en la gestión de riesgos y la respuesta a incidentes para una mejora continua de la seguridad.

Leer descripción completa

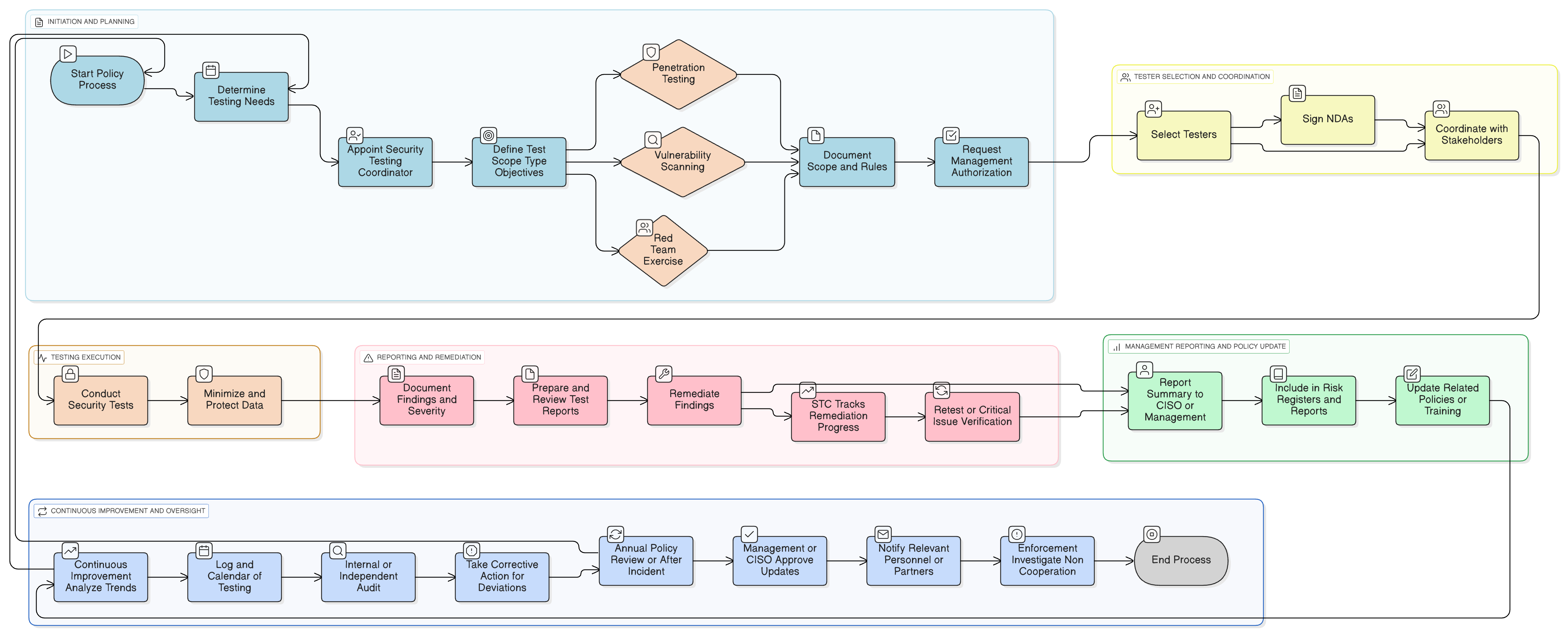

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de enfrentamiento

Metodología de pruebas (Vulnerabilidades, PT, RT)

Procedimientos de autorización e informes

Requisitos de remediación y verificación

Medidas de formación y concienciación

Pruebas de terceros y proveedores

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de monitorización de auditoría y cumplimiento

Supervisión independiente de la eficacia del programa de pruebas.

Política de gestión de riesgos

Los resultados de las pruebas impulsan la evaluación y el tratamiento del riesgo.

Política de registro y monitorización

Valida la cobertura de detección durante los ejercicios.

Política de desarrollo seguro

Integra los hallazgos de las pruebas en los controles del SDLC.

Política de requisitos de seguridad de aplicaciones

Garantiza que los requisitos reflejen los aprendizajes de las pruebas.

Política de respuesta a incidentes (P30)

Los escenarios de red team perfeccionan los playbooks y la respuesta.

Política de recopilación de evidencias y forense

Recopila artefactos durante las pruebas de forma segura.

Política de continuidad del negocio y recuperación ante desastres

Los ejercicios verifican la resiliencia bajo ataque.

Sobre las Políticas de Clarysec - Política de pruebas de seguridad y red teaming

Una gobernanza de seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y seguridad, y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, la auditoría frente a controles específicos y la personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Roles definidos y rendición de cuentas

Asigna responsabilidades claras al Coordinador de Pruebas de Seguridad, a los equipos de seguridad y a los propietarios del sistema para la planificación, autorización y remediación de las pruebas de seguridad.

Documentación sólida y pista de auditoría

Exige registros detallados, informes de pruebas y revisiones, simplificando las auditorías y la evidencia regulatoria de las actividades y resultados de las pruebas.

Pruebas controladas físicas y de ingeniería social

Incorpora de forma segura evaluaciones de seguridad de instalaciones y del personal, coordinadas con Recursos Humanos (RR. HH.) y seguridad física para minimizar interrupciones.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →