Overzicht

Het Beleid inzake beveiligingstesten en red-teaming biedt een gestructureerde aanpak voor regelmatige kwetsbaarheids- en penetratietests, evenals red-team-oefeningen. Het doel is om zwakke punten in kritieke systemen bloot te leggen en te verhelpen, NIS2-naleving en andere regelgeving te borgen, en continue verbetering te ondersteunen via rapportage, training en periodieke herziening.

Gestructureerde beveiligingstesten

Definieert regelmatige kwetsbaarheidsbeoordelingen, penetratietests en red-team-oefeningen voor alle kritieke informatiesystemen.

NIS2- en regelgevende afstemming

Voldoet aan NIS2 artikel 21(2)(f) en EU-regelgeving door continue nalevingsmonitoring van evaluaties van de doeltreffendheid van cyberbeveiliging te formaliseren.

Uitgebreide governance

Beschrijft autorisatie-, rapportage- en herstelmaatregelenprocessen die verantwoordingsplicht en naleving borgen.

Focus op continue verbetering

Integreert lessen uit tests in risicobeheer en incidentrespons voor voortdurende beveiligingsverbetering.

Volledig overzicht lezen

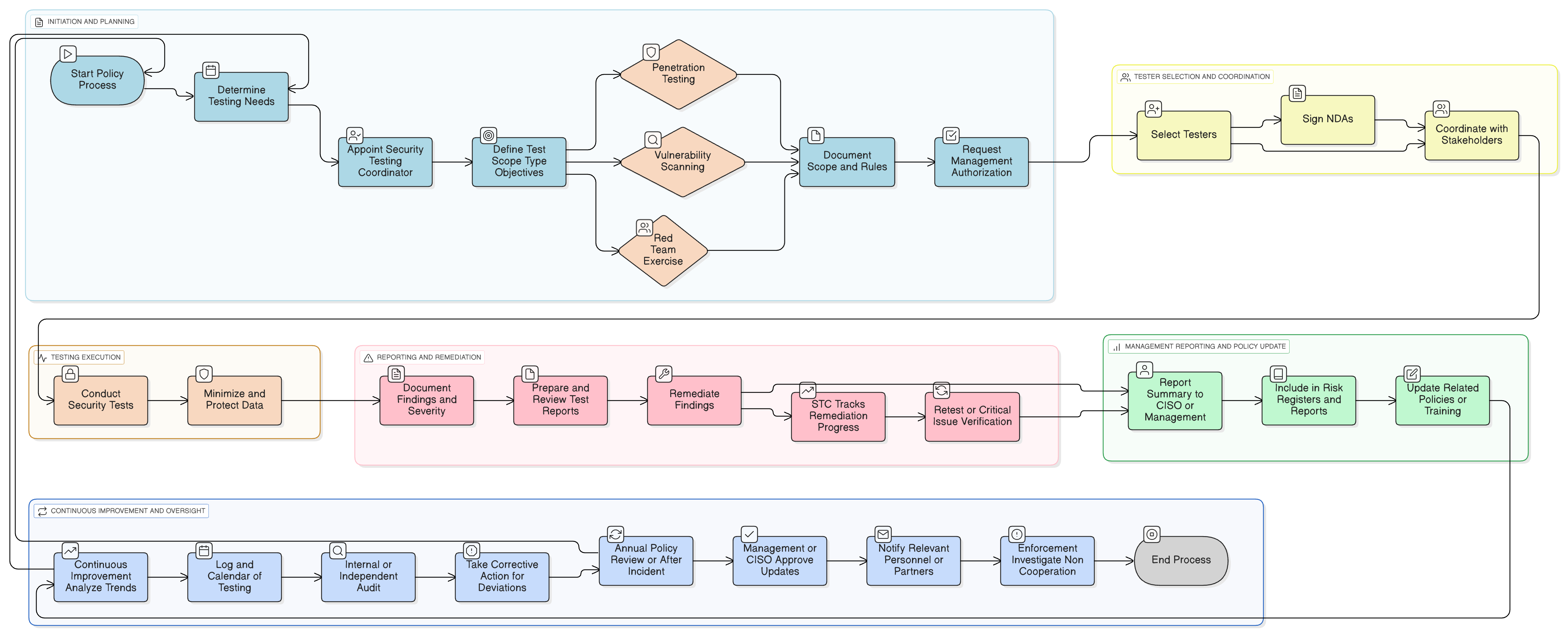

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en rules of engagement

Testmethodologie (kwetsbaarheid, PT, RT)

Autorisatie- en rapportageprocedures

Vereisten voor herstelmaatregelen en verificatie

Training- en bewustwordingsmaatregelen

Testen van dienstverleners van derde partijen en leveranciers

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Onafhankelijk toezicht op de doeltreffendheid van het testprogramma.

Risicobeheerbeleid

Testresultaten sturen risico-evaluatie en risicobehandeling.

Logging- en monitoringbeleid

Valideert detectiedekking tijdens oefeningen.

Beleid inzake veilige ontwikkeling

Integreert testbevindingen in beheersmaatregelen voor levenscycli van systeemontwikkeling.

Beleid inzake vereisten voor applicatiebeveiliging

Borgt dat eisen testlessen weerspiegelen.

Incidentresponsbeleid (P30)

Red-team-scenario’s verfijnen playbooks en respons.

Beleid inzake bewijsverzameling en forensisch onderzoek

Verzamelt artefacten tijdens testen op een veilige manier.

Beleid inzake bedrijfscontinuïteit en disaster recovery

Oefeningen verifiëren weerbaarheid onder aanval.

Over Clarysec-beleidsdocumenten - Beleid inzake beveiligingstesten en red-teaming

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit met lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT Security en relevante commissies, en borgen daarmee duidelijke verantwoordingsplicht. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Gedefinieerde rollen en verantwoordingsplicht

Wijst duidelijke verantwoordelijkheden toe aan de Coördinator beveiligingstesten, beveiligingsteams en systeemeigenaren voor planning, autorisatie en herstelmaatregelen van beveiligingstesten.

Robuuste documentatie en audittrail

Verplicht gedetailleerde logs, testrapporten en beoordelingen, wat audits vereenvoudigt en regelgevend auditbewijsmateriaal levert van testactiviteiten en uitkomsten.

Gecontroleerde fysieke tests en social-engineeringtests

Integreert veilige evaluaties van faciliteiten en personeelsbeveiliging, gecoördineerd met Human Resources (HR) en fysieke beveiliging met minimale verstoring.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →