Panoramica

La Politica di test di sicurezza e red teaming fornisce un approccio strutturato per test regolari delle vulnerabilità e test di penetrazione, nonché esercitazioni di red team. Mira a individuare e correggere le debolezze nei sistemi critici, garantire la conformità alla NIS2 e ad altre normative e supportare il miglioramento continuo tramite reportistica, formazione e riesame periodico.

Test di sicurezza strutturati

Definisce valutazioni regolari delle vulnerabilità, test di penetrazione ed esercitazioni di red team per tutti i sistemi informativi critici.

Allineamento NIS2 e normativo

Soddisfa l’Articolo 21(2)(f) della NIS2 e le normative UE formalizzando valutazioni continue dell’efficacia della cibersicurezza.

Governance completa

Dettaglia processi di autorizzazione, segnalazione e azioni di rimedio, garantendo responsabilità e conformità.

Focus sul miglioramento continuo

Integra le lezioni apprese dai test nella Gestione dei rischi e nella Risposta agli incidenti per un miglioramento continuo della sicurezza.

Leggi panoramica completa

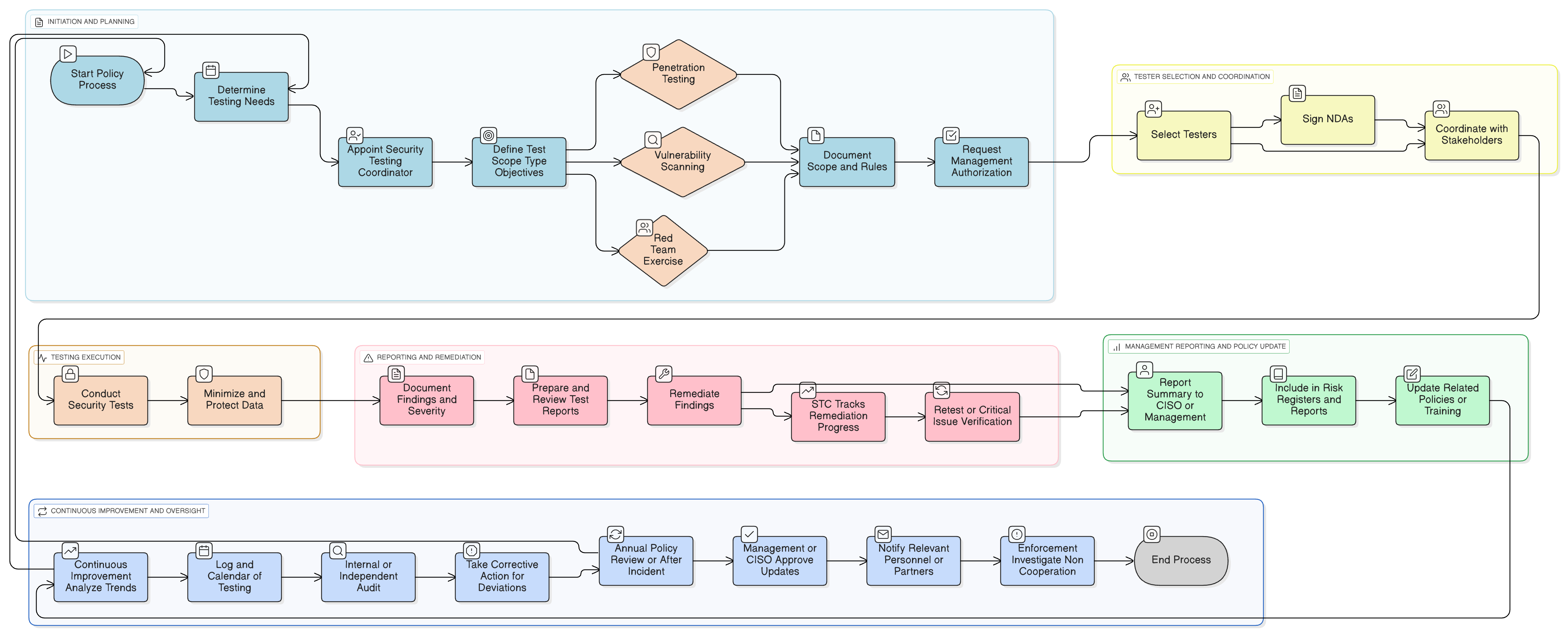

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Metodologia di test (vulnerabilità, PT, RT)

Procedure di autorizzazione e reportistica

Requisiti di remediation e verifica

Misure di formazione e sensibilizzazione

Test di terze parti e fornitori

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di audit e conformità e monitoraggio continuo della conformità

Vigilanza indipendente sull’efficacia del programma di test.

Politica di Gestione dei rischi

Gli output dei test alimentano la valutazione e il trattamento del rischio.

Politica di registrazione e monitoraggio

Convalida la copertura di rilevamento durante le esercitazioni.

Politica di sviluppo sicuro

Integra le risultanze dei test nei controlli dei cicli di vita dello sviluppo dei sistemi.

Politica dei requisiti di sicurezza delle applicazioni

Garantisce che i requisiti riflettano le lezioni apprese dai test.

Politica di risposta agli incidenti (P30)

Gli scenari di red team affinano playbook e risposta.

Politica di raccolta delle evidenze e forense

Raccoglie artefatti durante i test in modo sicuro.

Politica di continuità operativa e ripristino in caso di disastro

Le esercitazioni verificano la resilienza sotto attacco.

Informazioni sulle Policy Clarysec - Politica di test di sicurezza e red teaming

Una governance della sicurezza efficace richiede più di semplici parole; richiede chiarezza, responsabilità e una struttura che possa scalare con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare in audit rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Ruoli definiti e responsabilità

Assegna responsabilità chiare al Coordinatore dei test di sicurezza, ai team di sicurezza e ai Proprietari del sistema per pianificazione, autorizzazione e remediation dei test di sicurezza.

Documentazione solida e traccia di audit

Impone log dettagliati, report di test e riesami, semplificando gli audit e la prova normativa delle attività e dei risultati dei test.

Test controllati fisici e di ingegneria sociale

Integra in sicurezza valutazioni della sicurezza di strutture e personale, coordinate con Risorse Umane (HR) e sicurezza fisica per ridurre al minimo le interruzioni.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →