Yleiskatsaus

Tietoturvatestauksen ja red teaming -toiminnan politiikka tarjoaa jäsennellyn lähestymistavan säännölliseen haavoittuvuuksien arviointiin ja penetraatiotestaukseen sekä red team -harjoituksiin. Sen tavoitteena on paljastaa ja korjata kriittisten järjestelmien heikkoudet, varmistaa NIS2:n ja muun sääntelyn vaatimustenmukaisuus sekä tukea jatkuvaa parantamista raportoinnin, koulutuksen ja säännöllisen katselmoinnin avulla.

Jäsennelty tietoturvatestaus

Määrittelee säännölliset haavoittuvuuksien arvioinnit, penetraatiotestit ja red team -harjoitukset kaikille kriittisille tietojärjestelmille.

NIS2- ja sääntelyvaatimusten yhdenmukaisuus

Täyttää NIS2:n artiklan 21(2)(f) ja EU-sääntelyn vaatimukset virallistamalla kyberturvallisuuden tehokkuuden jatkuvat arvioinnit.

Kattava hallintotapa

Kuvaa valtuutuksen, raportoinnin ja korjaavien toimenpiteiden prosessit, jotka varmistavat vastuuvelvollisuuden ja vaatimustenmukaisuuden.

Jatkuvan parantamisen painotus

Sisällyttää testeistä saadut opit riskienhallintaan ja tietoturvapoikkeamiin reagointiin tietoturvan jatkuvaa parantamista varten.

Lue koko yleiskatsaus

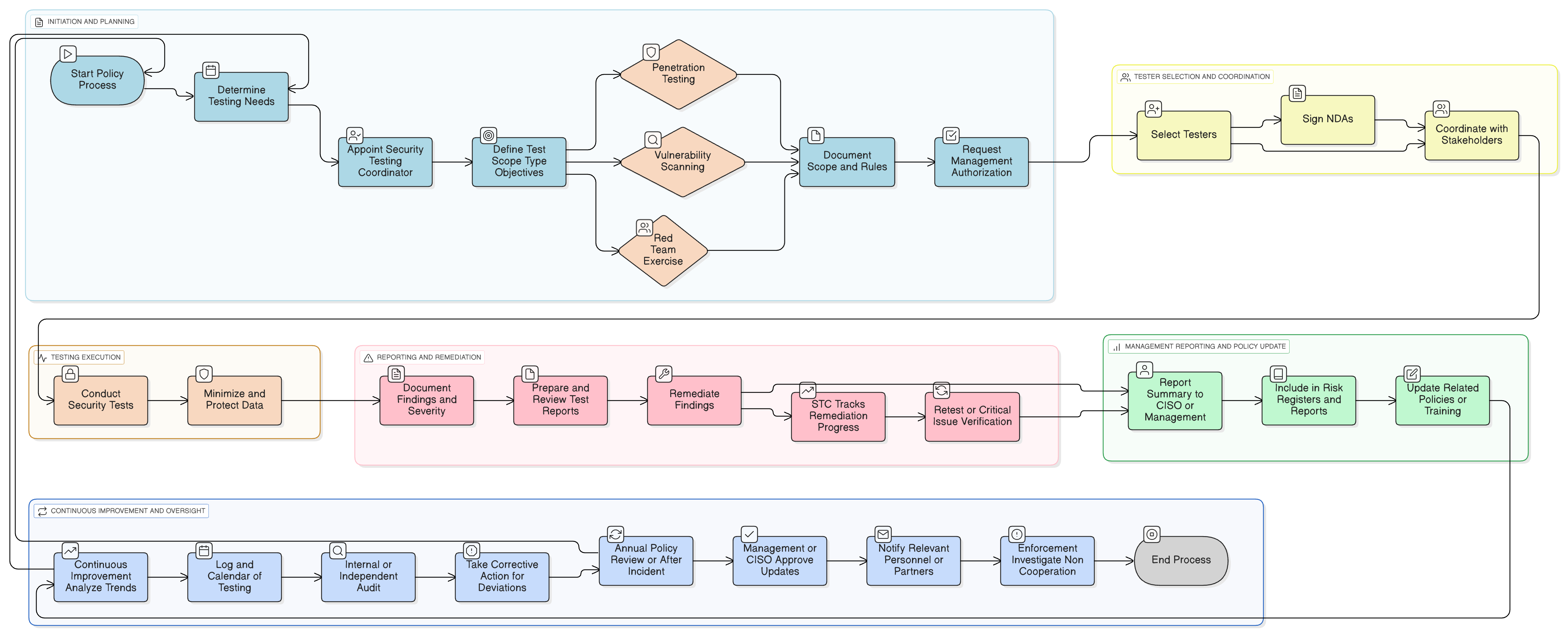

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintatavat

Testausmenetelmä (haavoittuvuudet, PT, RT)

Valtuutus- ja raportointimenettelyt

Korjaavat toimenpiteet ja varmennusvaatimukset

Koulutus- ja tietoisuustoimenpiteet

Kolmannen osapuolen ja toimittajien testaus

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Auditointi ja vaatimustenmukaisuuden jatkuva seuranta -politiikka

Riippumaton valvonta testausohjelman tehokkuudesta.

Riskienhallintapolitiikka

Testauksen tuotokset ohjaavat riskien arviointia ja riskien käsittelyä.

Lokitus- ja valvontapolitiikka

Validioi havaitsemisen kattavuuden harjoitusten aikana.

Turvallinen kehittäminen -politiikka

Integroi testihavainnot järjestelmäkehityksen elinkaaren kontrolleihin.

Sovellusten tietoturvavaatimukset -politiikka

Varmistaa, että vaatimukset heijastavat testauksesta saatuja oppeja.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Red team -skenaariot tarkentavat toimintamalleja ja reagointia.

Todistusaineiston kerääminen ja forensiikka -politiikka

Kerää artefaktit testauksen aikana turvallisesti.

Liiketoiminnan jatkuvuus ja katastrofipalautus -politiikka

Harjoitukset varmistavat resilienssin hyökkäyksen aikana.

Tietoa Clarysecin käytännöistä - Tietoturvatestauksen ja red teaming -toiminnan politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Määritämme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT-tietoturva ja asiaankuuluvat toimikunnat, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä kontrollivaatimuksia vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Määritellyt roolit ja vastuuvelvollisuus

Määrittää selkeät vastuut tietoturvatestauksen koordinaattorille, tietoturvatiimeille ja järjestelmäomistajille tietoturvatestien suunnitteluun, valtuutukseen ja korjaaviin toimenpiteisiin.

Vahva dokumentaatio ja tarkastusjälki

Edellyttää yksityiskohtaiset lokit, testiraportit ja katselmoinnit, mikä helpottaa auditointeja ja sääntelyyn liittyvää auditointinäyttöä testauksen toiminnoista ja tuloksista.

Hallittu fyysinen testaus ja sosiaalisen manipuloinnin testit

Sisällyttää turvallisesti toimitilojen ja henkilöstön turvallisuusarvioinnit, koordinoituna henkilöstöhallinnon ja fyysisen turvallisuuden kanssa häiriöiden minimoimiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →