Descripción general

Esta Política de seguridad de red para pymes define roles claros, controles y requisitos técnicos para proteger todos los componentes de la red, garantizando el cumplimiento de ISO 27001:2022, GDPR, NIS2 y DORA. La política está estructurada para organizaciones con gobernanza simplificada, asignando responsabilidades prácticas al Director General y al proveedor de TI, y está preparada para auditoría ante exigencias regulatorias.

Controles de red integrales

Define controles estrictos para redes cableadas, inalámbricas y en la nube, protegiendo frente a acceso no autorizado y ciberataques.

Roles claros para pymes

Asigna responsabilidades de seguridad de red al Director General y al proveedor de TI, ideal para empresas sin equipos de TI y de seguridad de la información dedicados.

Cumplimiento preparado para auditoría

Apoya requisitos de ISO 27001, GDPR, NIS2 y DORA; estructurado para una preparación para auditoría sencilla y aseguramiento de controles normativo.

Leer descripción completa

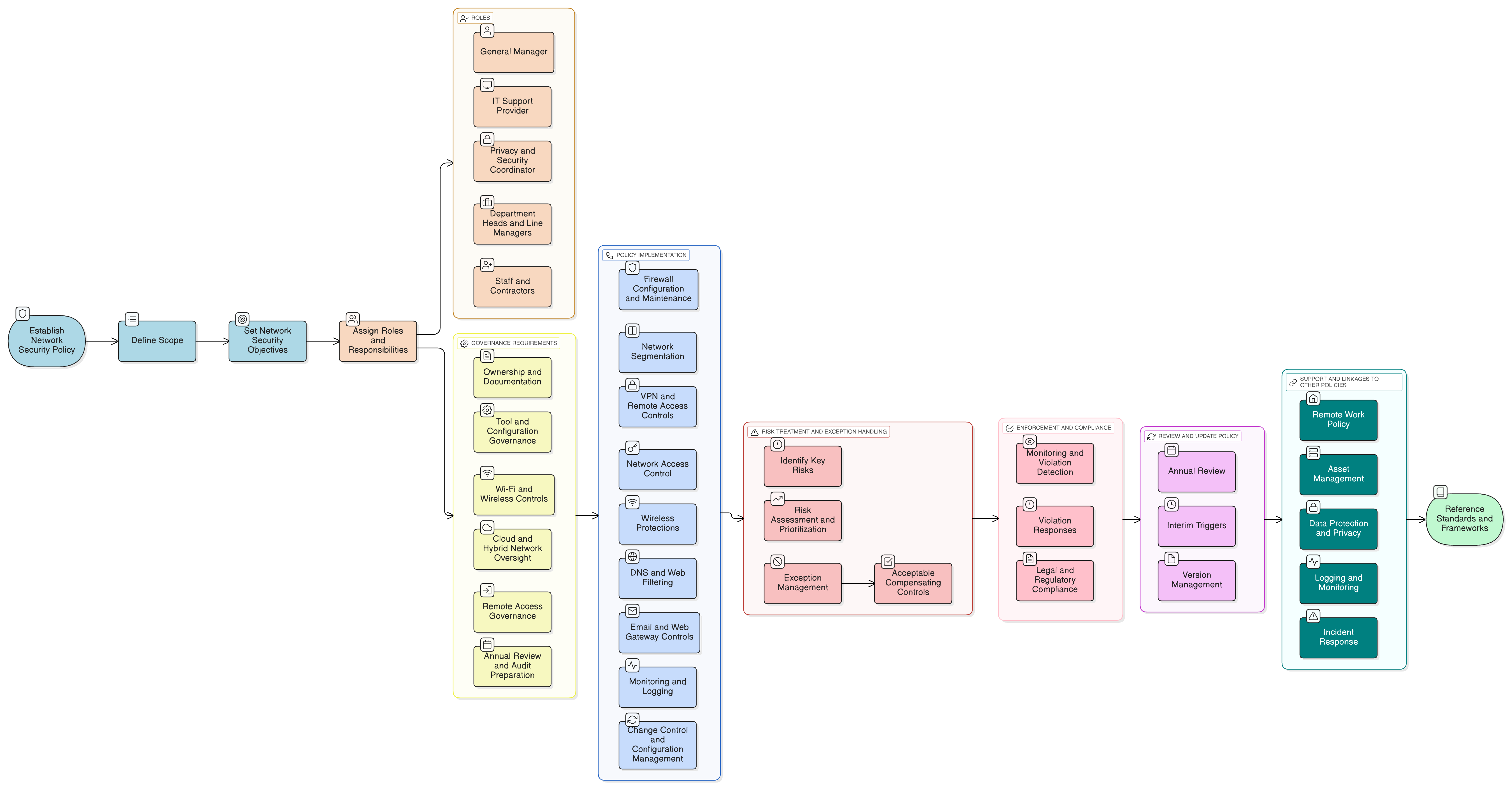

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Roles y responsabilidades para pymes

Segmentación de red y cortafuegos

Acceso remoto y controles de red privada virtual (VPN)

Revisión anual y preparación para auditoría

Gestión de excepciones y controles compensatorios

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de teletrabajo-PYME

Aplica métodos seguros de acceso remoto, requisitos de red privada virtual (VPN) y protección de endpoints para usuarios fuera de las instalaciones.

Política de gestión de activos-PYME

Garantiza que todos los sistemas conectados a la red estén identificados, categorizados y rastreados con estados de seguridad actualizados.

Política de protección de datos y privacidad-PYME

Garantiza que la segmentación de red, el control de acceso y el registro de auditoría respalden los principios de privacidad de los datos y protección de datos conforme a GDPR.

Política de registro y monitorización-PYME

Especifica requisitos para capturar y revisar archivos de registro de dispositivos de red, conexiones remotas y controladores inalámbricos.

Política de respuesta a incidentes-PYME

Define acciones requeridas en respuesta a violaciones de seguridad de red, intentos de acceso no autorizado o propagación de software malicioso a través de redes internas.

Sobre las Políticas de Clarysec - Política de seguridad de red - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para pymes están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de TI y de seguridad de la información dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula numerada de forma única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Protección de red segmentada

Reduce la propagación de software malicioso y los riesgos de amenazas internas mediante la aplicación de una segmentación de red sólida entre redes internas, de invitados y de dispositivos IoT.

Flujo de trabajo de excepciones granular

Incluye un proceso de gestión de excepciones detallado, documentado, limitado en el tiempo y vinculado a controles compensatorios para claridad de auditoría.

Gestión de cambios integrada

Cada cambio de red sigue un proceso documentado, con actualizaciones de emergencia revisadas, registradas y respaldadas de forma segura mensualmente.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →