Prezentare generală

Această politică de securitate a rețelei pentru IMM-uri definește roluri clare, controale și cerințe tehnice pentru securizarea tuturor componentelor de rețea, asigurând conformitatea cu ISO 27001:2022, GDPR, NIS2 și DORA. Politica este structurată pentru organizații cu guvernanță simplificată, atribuind responsabilități practice Directorului general și furnizorului IT și este pregătită pentru audit pentru cerințele de reglementare.

Controale de rețea cuprinzătoare

Definește controale stricte pentru rețele cablate, wireless și cloud, protejând împotriva accesului neautorizat și a atacurilor cibernetice.

Roluri clare pentru IMM-uri

Atribuie responsabilități de securitate a rețelei Directorului general și furnizorului IT, ideal pentru organizații fără echipe dedicate de securitate IT.

Conformitate pregătită pentru audit

Sprijină cerințele ISO 27001, GDPR, NIS2 și DORA; structurată pentru pregătirea pentru audit și asigurarea conformității cu reglementările.

Citește prezentarea completă

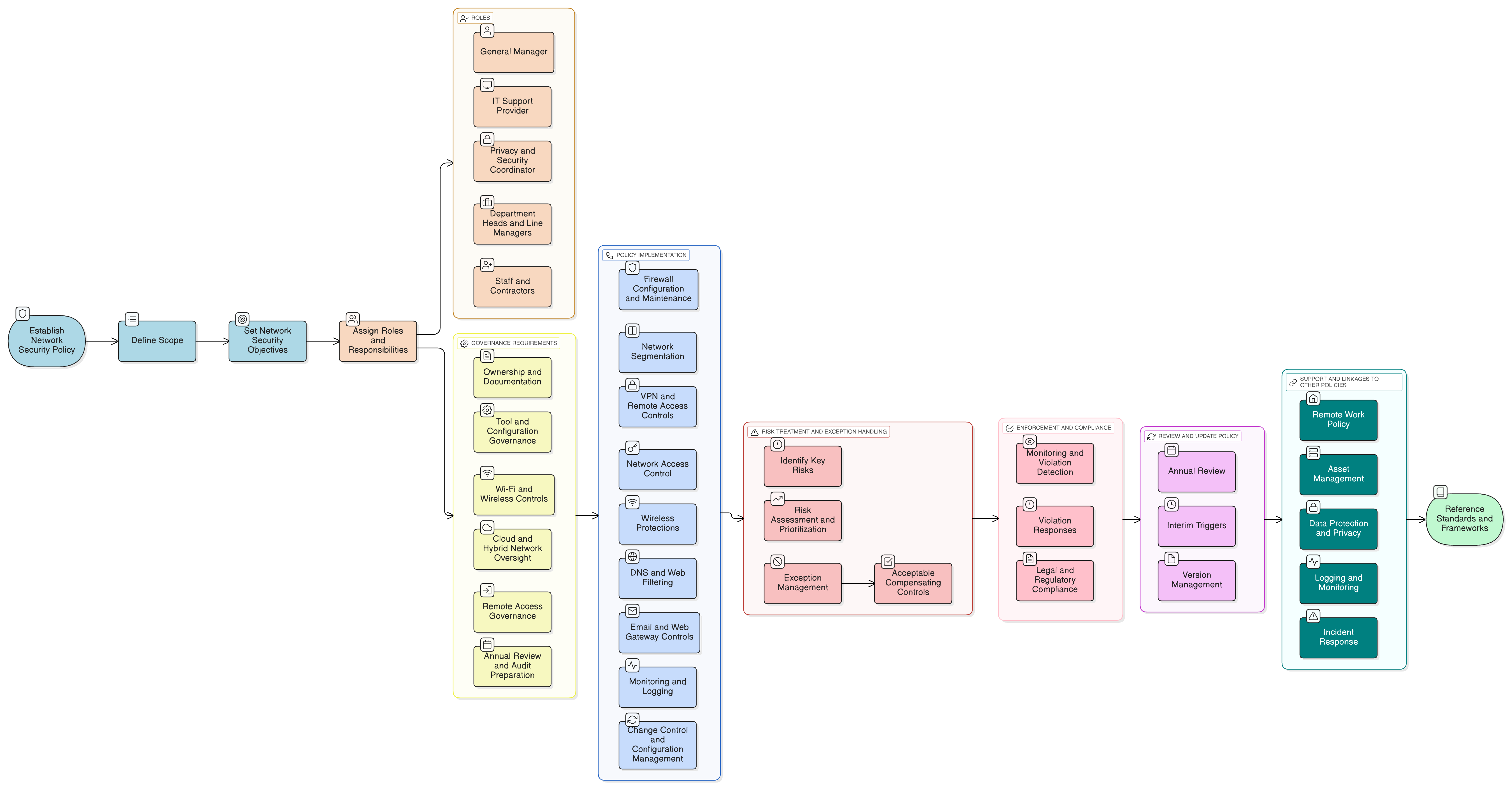

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajare

Roluri și responsabilități pentru IMM-uri

Segmentarea rețelei și firewall-uri

Acces la distanță și controale VPN

Revizuire anuală și pregătire pentru audit

Gestionarea excepțiilor și a controalelor compensatorii

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

| Cadru | Clauze / Controale acoperite |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politici conexe

Politica de telemuncă-IMM

Aplică metode securizate de acces la distanță, cerințe VPN și protecția punctelor terminale pentru utilizatorii din afara sediului.

Politica de management al activelor-IMM

Asigură că toate sistemele conectate la rețea sunt identificate, clasificate și urmărite cu stări de securitate actualizate.

Politica de protecție a datelor și confidențialitate-IMM

Asigură că segmentarea rețelei, controlul accesului și jurnalizarea de audit sprijină principiile de confidențialitate și protecția datelor conform GDPR.

Politica de jurnalizare și monitorizare-IMM

Specifică cerințe pentru capturarea și revizuirea jurnalelor din dispozitive de rețea, conexiuni la distanță și controlere wireless.

Politica de răspuns la incidente-IMM

Definește acțiunile necesare ca răspuns la încălcări ale rețelei, tentative de acces neautorizat sau propagarea malware-ului prin rețele interne.

Despre politicile Clarysec - Politica de securitate a rețelei - IMM

Politicile de securitate generice sunt adesea construite pentru corporații mari, lăsând întreprinderile mici să se lupte cu reguli complexe și roluri nedefinite. Această politică este diferită. Politicile noastre pentru IMM-uri sunt proiectate de la zero pentru implementare practică în organizații fără echipe dedicate de securitate. Atribuim responsabilități rolurilor pe care le aveți în mod real, precum Directorul general și furnizorul dvs. IT, nu unei armate de specialiști pe care nu o aveți. Fiecare cerință este descompusă într-o clauză numerotată unic (de ex., 5.2.1, 5.2.2). Acest lucru transformă politica într-o listă de verificare clară, pas cu pas, făcând-o ușor de implementat, auditat și personalizat fără a rescrie secțiuni întregi.

Protecție a rețelei segmentate

Reduce răspândirea malware-ului și amenințările interne prin aplicarea unei segmentări puternice între rețelele interne, pentru oaspeți și IoT.

Flux de excepții granular

Include un proces de excepție detaliat în mod unic, documentat, limitat în timp și legat de controale compensatorii pentru claritate la audit.

Managementul schimbărilor integrat

Fiecare schimbare de rețea urmează un proces documentat, cu actualizări de urgență revizuite, înregistrate în jurnale și salvate în backup în mod securizat lunar.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet IMM

Economisiți 78%Obțineți toate cele 37 de politici IMM pentru €399, în loc de €1.813 individual.

Vezi Pachetul complet IMM →