Pārskats

Šī MVU orientētā Tīkla drošības politika definē skaidras lomas, kontroles un tehniskās prasības visu tīkla komponentu aizsardzībai, nodrošinot atbilstību ISO 27001:2022, GDPR, NIS2 un DORA. Politika ir strukturēta organizācijām ar vienkāršotu pārvaldību, piešķirot praktiskus pienākumus galvenajam izpilddirektoram un IT pakalpojumu sniedzējam, un ir audita gatava regulatīvajām prasībām.

Visaptverošas tīkla kontroles

Definē stingras kontroles vadu, bezvadu un mākoņtīkliem, aizsargājot pret nesankcionētu piekļuvi un kiberuzbrukumiem.

Skaidras lomas MVU

Piešķir tīkla drošības pienākumus galvenajam izpilddirektoram un IT pakalpojumu sniedzējam; piemērots uzņēmumiem bez specializētām IT drošības komandām.

Audita gatavība un atbilstība

Atbalsta ISO 27001, GDPR, NIS2 un DORA prasības; strukturēts vienkāršai audita sagatavošanai un regulatīvās atbilstības apliecināšanai.

Lasīt pilnu pārskatu

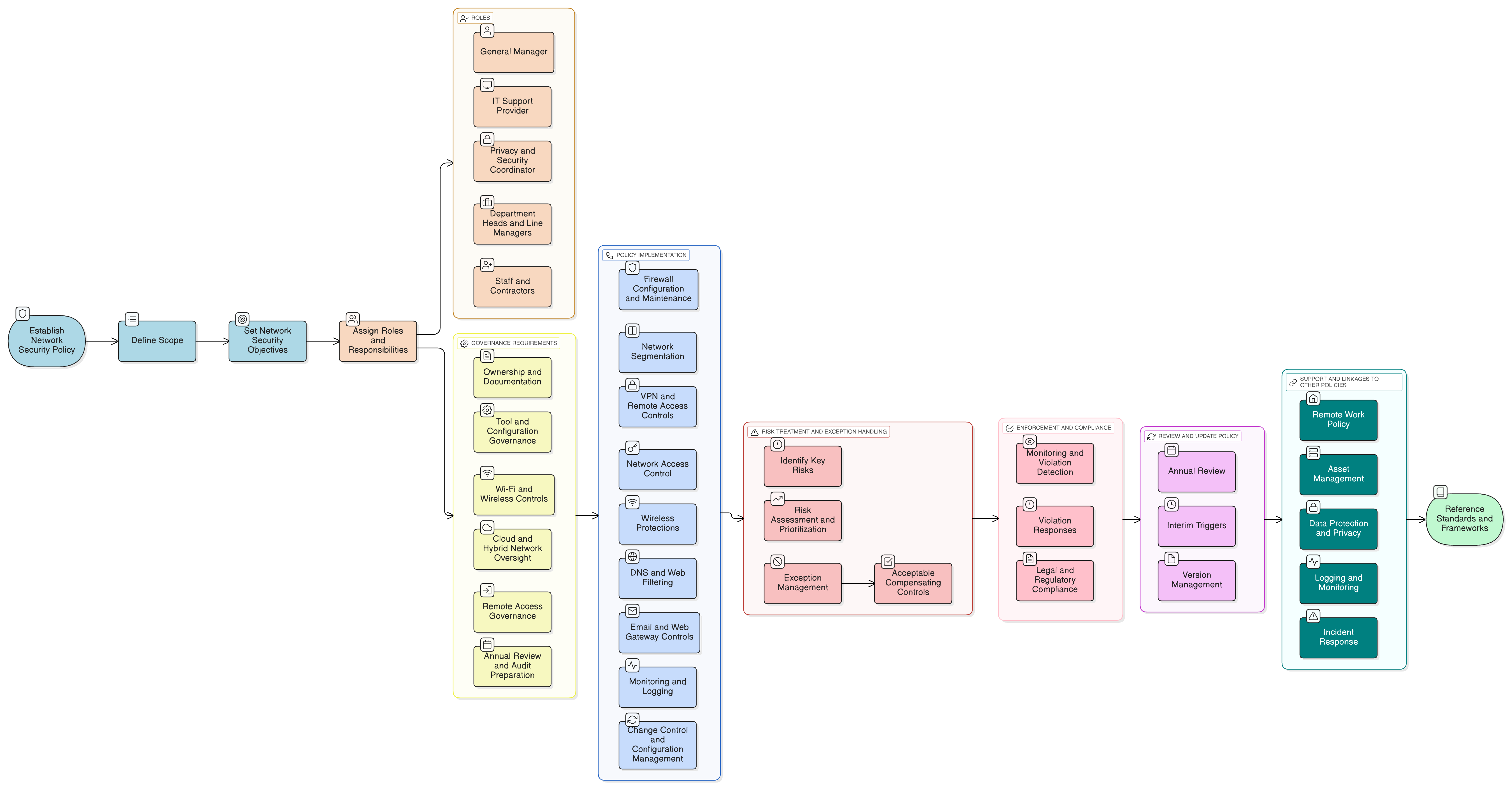

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Lomas un pienākumi MVU

Tīkla segmentēšana un ugunsmūri

Attālā piekļuve un VPN kontroles pasākumi

Ikgadējā pārskatīšana un audita sagatavošana

Izņēmumu un kompensējošo kontroļu pārvaldība

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

Attālinātā darba politika — MVU

Nodrošina drošas attālās piekļuves metodes, VPN prasības un galapunktu aizsardzību lietotājiem ārpus uzņēmuma telpām.

Aktīvu pārvaldības politika — MVU

Nodrošina, ka visas ar tīklu savienotās sistēmas tiek identificētas, klasificētas un izsekotas ar aktuāliem drošības statusiem.

Datu aizsardzības un privātuma politika — MVU

Nodrošina, ka tīkla segmentēšana, piekļuves kontrole un audita žurnālu veidošana atbalsta privātuma un datu aizsardzības principus saskaņā ar GDPR.

Žurnālfiksēšanas un uzraudzības politika — MVU

Nosaka prasības žurnālu iegūšanai un pārskatīšanai no tīkla ierīcēm, attālajiem savienojumiem un bezvadu kontrolieriem.

Incidentu reaģēšanas politika — MVU

Definē obligātās darbības, reaģējot uz tīkla pārkāpumiem, nesankcionētas piekļuves mēģinājumiem vai ļaunprogrammatūras izplatīšanos iekšējos tīklos.

Par Clarysec politikām - Tīkla drošības politika — MVU

Vispārīgas drošības politikas bieži tiek veidotas lielām korporācijām, un mazajiem uzņēmumiem ir grūti piemērot sarežģītus noteikumus un neskaidri definētas lomas. Šī politika ir atšķirīga. Mūsu MVU politikas ir izstrādātas no pamatiem praktiskai ieviešanai organizācijās bez specializētām drošības komandām. Mēs piešķiram pienākumus lomām, kas jums faktiski ir, piemēram, galvenajam izpilddirektoram un jūsu IT pakalpojumu sniedzējam, nevis speciālistu komandai, kuras jums nav. Katra prasība ir sadalīta unikāli numurētā klauzulā (piem., 5.2.1, 5.2.2). Tas pārvērš politiku skaidrā, soli pa solim kontrolsarakstā, padarot to viegli ieviešamu, auditējamu un pielāgojamu, nepārrakstot veselas sadaļas.

Segmentēta tīkla aizsardzība

Samazina ļaunprogrammatūras izplatīšanos un iekšējos draudus, īstenojot stingru segmentēšanu starp iekšējiem, viesu un IoT tīkliem.

Detalizēta izņēmumu darbplūsma

Ietver īpaši detalizētu izņēmumu procesu: dokumentētu, laikā ierobežotu un sasaistītu ar kompensējošajām kontrolēm audita skaidrībai.

Integrēta izmaiņu pārvaldība

Katra tīkla izmaiņa seko dokumentētam procesam; ārkārtas atjauninājumi tiek pārskatīti, reģistrēti un droši dublēti katru mēnesi.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā MVU paketē

Ietaupiet 78%Iegūstiet visas 37 MVU politikas par €399, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno MVU paketi →