Přehled

Tato politika zabezpečení sítě zaměřená na SME definuje jasné role, opatření a technické požadavky pro zabezpečení všech síťových komponent a zajišťuje soulad s ISO 27001:2022, GDPR, NIS2 a DORA. Politika je strukturována pro organizace se zjednodušenou správou a řízením, přiřazuje praktické odpovědnosti generálnímu řediteli a poskytovateli IT podpory a je připravena na audit pro regulační požadavky.

Komplexní síťové kontroly

Definuje přísná opatření pro kabelové, bezdrátové a cloudové sítě a chrání před neoprávněným přístupem a kybernetickými útoky.

Jasné role pro SME

Přiřazuje odpovědnosti za zabezpečení sítě generálnímu řediteli a poskytovateli IT podpory; ideální pro organizace bez specializovaných týmů informační bezpečnosti.

Soulad připravený na audit

Podporuje požadavky ISO 27001, GDPR, NIS2 a DORA; strukturováno pro snadnou připravenost na audit a regulační ujištění.

Přečíst celý přehled

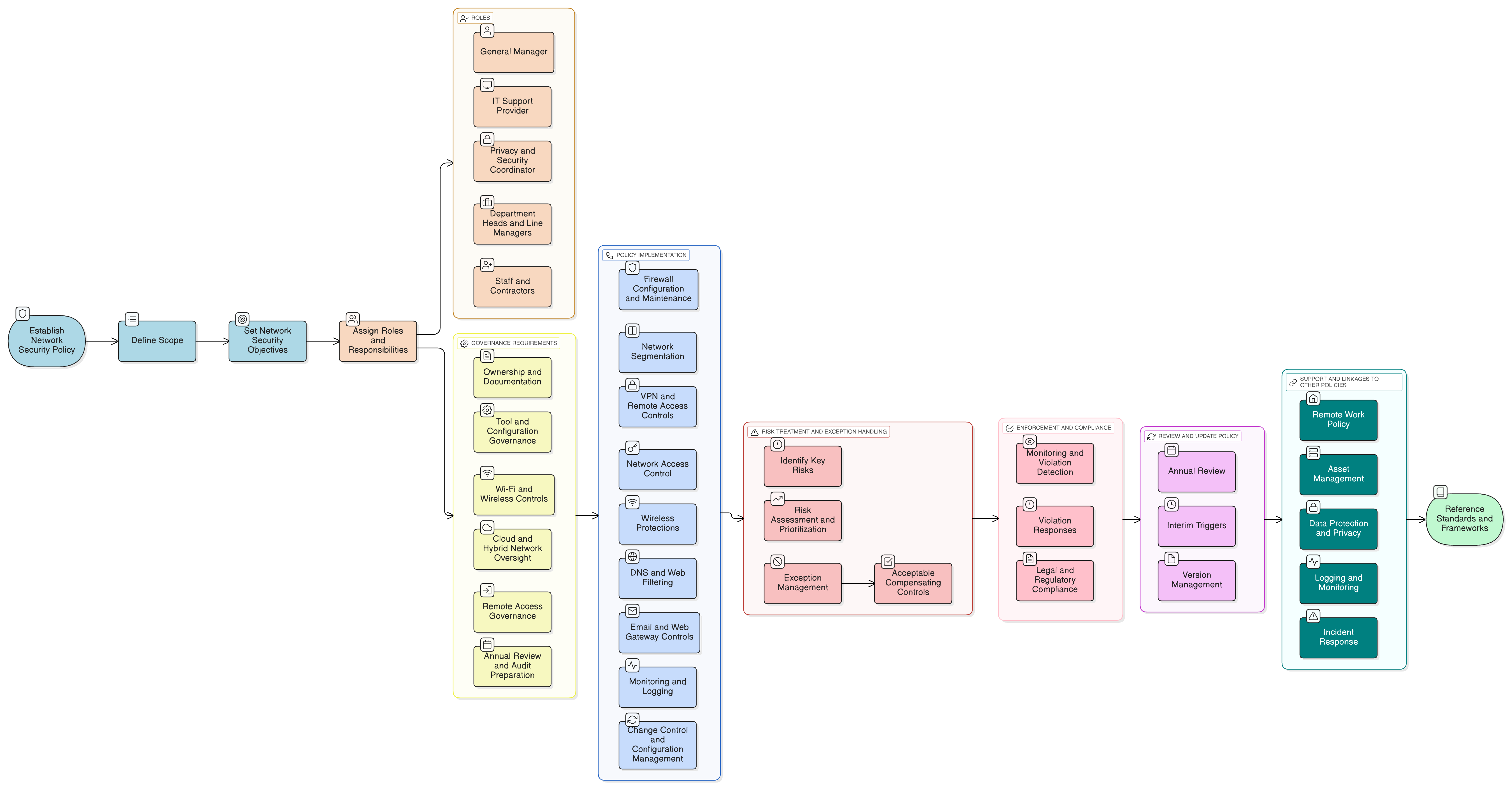

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Role a odpovědnosti pro SME

Segmentace sítě a firewally

Vzdálený přístup a kontroly virtuální soukromé sítě (VPN)

Každoroční přezkum a příprava na audit

Správa výjimek a kompenzační opatření

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika práce na dálku – SME

Vynucuje bezpečné metody vzdáleného přístupu, požadavky na virtuální soukromou síť (VPN) a ochranu koncových bodů pro uživatele mimo pracoviště.

Politika správy aktiv – SME

Zajišťuje, že všechny systémy připojené k síti jsou identifikovány, klasifikovány a sledovány s aktuálními stavy bezpečnosti.

Politika ochrany údajů a soukromí – SME

Zajišťuje, že segmentace sítě, řízení přístupu a auditní protokolování podporují zásady ochrany osobních údajů a ochrany údajů podle GDPR.

Politika protokolování a monitorování – SME

Specifikuje požadavky na zachytávání a přezkoumání protokolů z síťových zařízení, vzdálených připojení a bezdrátových řadičů.

Politika reakce na incidenty – SME

Definuje požadované kroky v reakci na porušení sítě, pokusy o neoprávněný přístup nebo šíření škodlivého kódu prostřednictvím interních sítí.

O politikách Clarysec - Politika zabezpečení sítě – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje uplatnění složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT podpory, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku na jasný, krok za krokem kontrolní seznam, který usnadňuje implementaci, audit a přizpůsobení bez přepisování celých částí.

Segmentovaná ochrana sítě

Snižuje šíření škodlivého kódu a vnitřní hrozby vynucováním silné segmentace mezi interními, hostovskými a IoT sítěmi.

Granulární proces výjimek

Obsahuje jedinečně podrobný proces výjimek: dokumentované výjimky, časově omezené a navázané na kompenzační opatření pro auditní přehlednost.

Integrované řízení změn

Každá změna sítě prochází dokumentovaným procesem; nouzové aktualizace jsou přezkoumány, protokolovány a bezpečně zálohovány měsíčně.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →