Pregled

Ova Politika mrežne sigurnosti za mala i srednja poduzeća definira jasne uloge, kontrole i tehničke zahtjeve za osiguravanje svih mrežnih komponenti te osigurava usklađenost s ISO 27001:2022, GDPR-om, NIS2 i DORA-om. Politika je strukturirana za organizacije s pojednostavljenim upravljanjem, dodjeljujući praktične odgovornosti glavnom izvršnom direktoru i pružatelju IT podrške, te je spremna za reviziju u skladu s regulatornim zahtjevima.

Sveobuhvatne mrežne kontrole

Definira stroge kontrole za žičane, bežične i mreže u oblaku, štiteći od neovlaštenog pristupa i kibernetičkih prijetnji.

Jasne uloge za mala i srednja poduzeća

Dodjeljuje odgovornosti za mrežnu sigurnost glavnom izvršnom direktoru i pružatelju IT podrške, idealno za organizacije bez namjenskih timova za informacijsku sigurnost.

Usklađenost spremna za reviziju

Podržava zahtjeve ISO 27001, GDPR-a, NIS2 i DORA-e; strukturirano za jednostavnu pripremu za reviziju i regulatorno osiguranje.

Pročitaj cijeli pregled

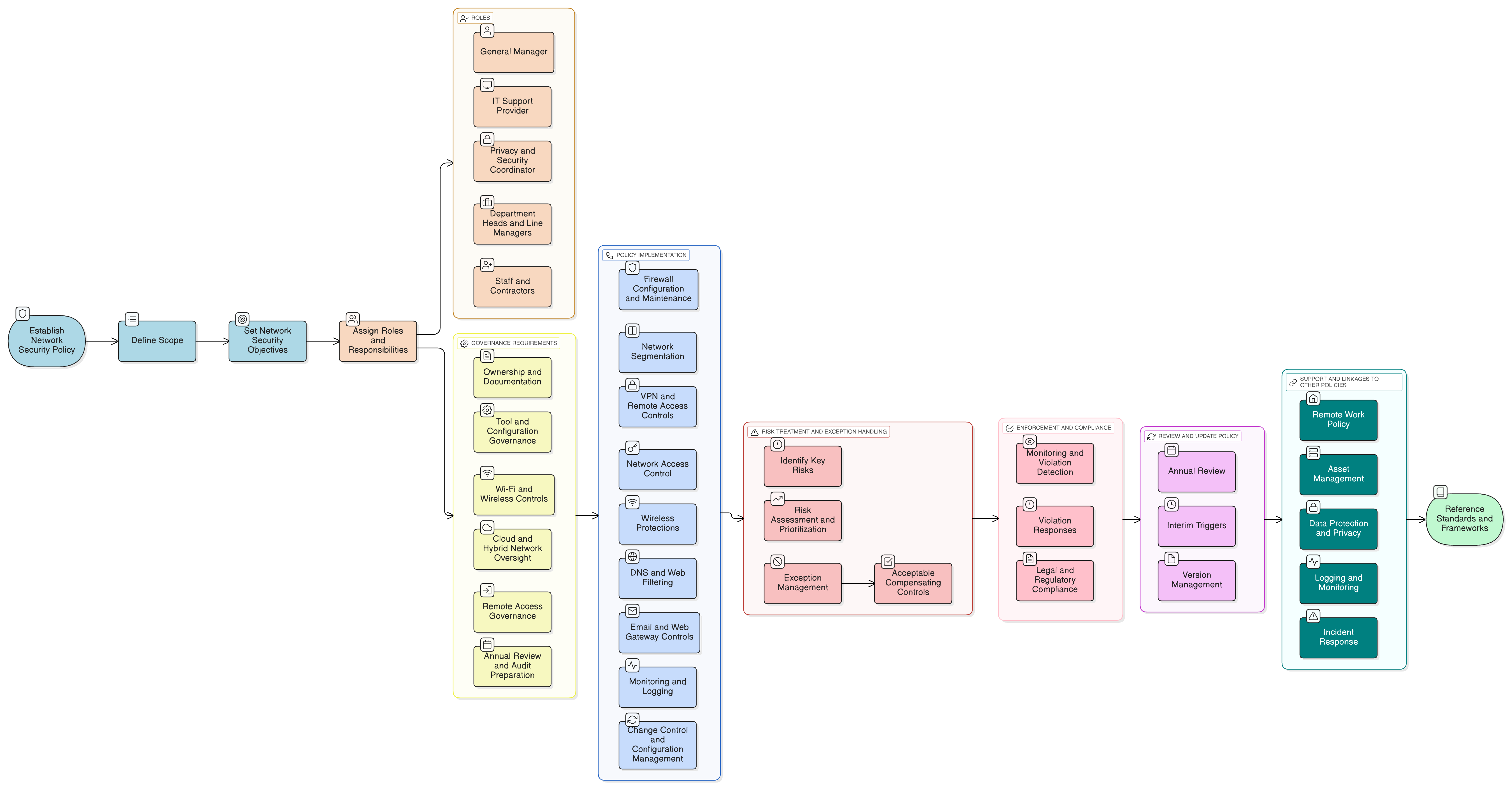

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Uloge i odgovornosti za mala i srednja poduzeća

Segmentacija mreže i vatrozidi

Udaljeni pristup i kontrole virtualne privatne mreže (VPN)

Godišnji pregled i priprema za reviziju

Upravljanje iznimkama i kompenzacijske kontrole

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika rada na daljinu – SME

Provodi sigurne metode udaljenog pristupa, zahtjeve za virtualnu privatnu mrežu (VPN) i zaštitu krajnjih točaka za korisnike izvan lokacije.

Politika upravljanja imovinom – SME

Osigurava da su svi sustavi povezani s mrežom identificirani, kategorizirani i praćeni uz ažurne sigurnosne statuse.

Politika zaštite podataka i privatnosti – SME

Osigurava da segmentacija mreže, kontrola pristupa i revizijsko bilježenje podržavaju načela privatnosti i zaštitu podataka prema GDPR-u.

Politika bilježenja i praćenja – SME

Navodi zahtjeve za prikupljanje i pregled log-zapisa s mrežnih uređaja, udaljenih veza i bežičnih kontrolera.

Politika odgovora na incidente – SME

Definira obvezne radnje kao odgovor na povrede mreže, pokušaje neovlaštenog pristupa ili širenje zlonamjernog softvera putem internih mreža.

O Clarysec politikama - Politika mrežne sigurnosti – SME

Generičke sigurnosne politike često su izrađene za velike korporacije, zbog čega se mala poduzeća muče s primjenom složenih pravila i nejasno definiranim ulogama. Ova politika je drugačija. Naše politike za mala i srednja poduzeća osmišljene su od temelja za praktičnu implementaciju u organizacijama bez namjenskih sigurnosnih timova. Dodjeljujemo odgovornosti ulogama koje stvarno imate, poput glavnog izvršnog direktora i vašeg pružatelja IT podrške, a ne velikom broju stručnjaka koje nemate. Svaki zahtjev razložen je u jedinstveno numeriranu klauzulu (npr. 5.2.1, 5.2.2). Time se politika pretvara u jasan kontrolni popis korak-po-korak, što olakšava implementaciju, reviziju i prilagodbu bez prepisivanja cijelih odjeljaka.

Segmentirana zaštita mreže

Smanjuje širenje zlonamjernog softvera i insajderske prijetnje provedbom snažne segmentacije između internih, gostujućih i IoT mreža.

Detaljan tijek rada za iznimke

Sadrži jedinstveno detaljan postupak iznimki, dokumentiran, vremenski ograničen i povezan s kompenzacijskim kontrolama radi jasnoće revizije.

Integrirano upravljanje promjenama

Svaka promjena mreže slijedi dokumentirani postupak, pri čemu se hitna ažuriranja pregledavaju, bilježe i sigurno pohranjuju sigurnosnim kopijama mjesečno.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom paketu za MSP

Uštedite 78%Nabavite svih 37 politika za MSP za €399, umjesto €1.813 pojedinačno.

Pogledaj potpuni paket MSP →