Oversigt

Denne SMV-fokuserede netværkssikkerhedspolitik definerer klare roller, kontroller og tekniske krav til sikring af alle netværkskomponenter og understøtter overholdelse af ISO 27001:2022, GDPR, NIS2 og DORA. Politikken er struktureret til organisationer med forenklet styring, hvor praktiske ansvarsområder tildeles den administrerende direktør og it-udbyderen, og den er revisionsparat i forhold til regulatoriske krav.

Omfattende netværkskontroller

Definerer strenge kontroller for kablede, trådløse og cloud-netværk og beskytter mod uautoriseret adgang og cyberangreb.

Klare roller for SMV'er

Tildeler ansvar for netværkssikkerhed til den administrerende direktør og it-udbyderen, ideelt for virksomheder uden dedikerede informationssikkerhedsteams.

Revisionsparat overholdelse

Understøtter ISO 27001, GDPR, NIS2 og DORA-krav; struktureret til nem revisionsforberedelse og regulatorisk sikkerhed.

Læs fuld oversigt

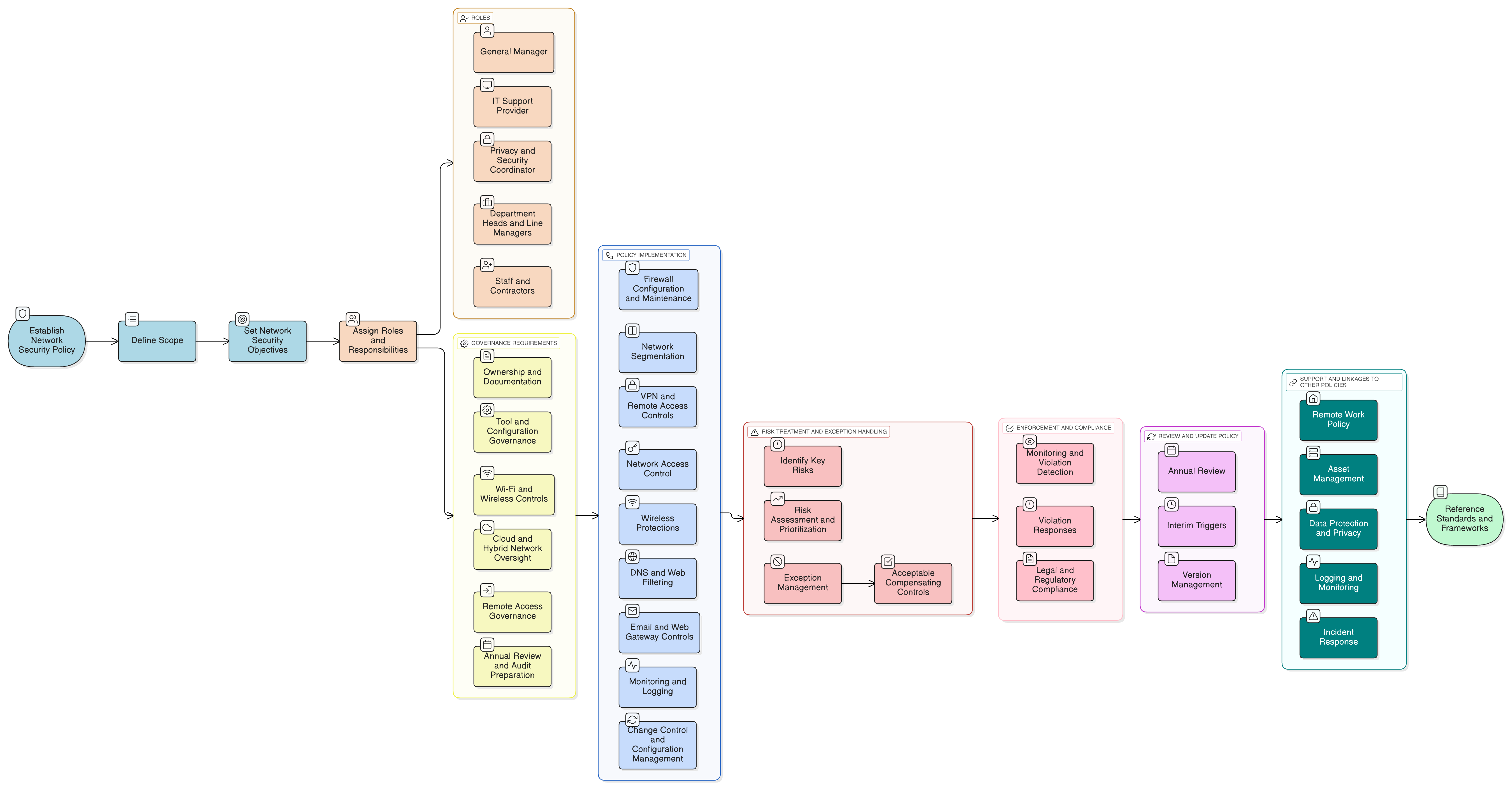

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Roller og ansvar for SMV'er

Netværkssegmentering og firewalls

Fjernadgang og VPN-kontroller

Årlig gennemgang og revisionsforberedelse

Undtagelses- og kompenserende kontroller-styring

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Fjernarbejdspolitik-SMV

Håndhæver sikre metoder til fjernadgang, VPN-krav og endepunktsbeskyttelse for brugere uden for lokationen.

Politik for aktivstyring-SMV

Sikrer, at alle netværksforbundne systemer identificeres, kategoriseres og spores med opdaterede sikkerhedsstatusser.

Databeskyttelse og databeskyttelsespolitik-SMV

Sikrer, at netværkssegmentering, adgangskontrol og revisionslogning understøtter principper for databeskyttelse under GDPR.

Lognings- og overvågningspolitik-SMV

Specificerer krav til indsamling og loggennemgang af logfiler fra netværksenheder, fjernforbindelser og trådløse controllere.

Politik for hændelseshåndtering (P30)-SMV

Definerer påkrævede handlinger som reaktion på netværksbrud, forsøg på uautoriseret adgang eller spredning af malware via interne netværk.

Om Clarysec-politikker - Netværkssikkerhedspolitik - SMV

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SMV-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, såsom den administrerende direktør og jeres it-udbyder, ikke en hær af specialister, I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Segmenteret netværksbeskyttelse

Reducerer spredning af malware og insidertrusler ved at håndhæve stærk segmentering mellem interne netværk, gæstenetværk og IoT-netværk.

Granulær undtagelsesarbejdsgang

Indeholder en detaljeret undtagelsesproces, dokumenteret, tidsbegrænset og knyttet til kompenserende kontroller for revisionsklarhed.

Integreret ændringsstyring

Hver netværksændring følger en dokumenteret proces, hvor nødopdateringer gennemgås, logges og sikkerhedskopieres sikkert månedligt.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →