Přehled

Tato politika definuje a řídí, jak SME shromažďují, nakládají a ukládají digitální důkazy během bezpečnostních incidentů a vyšetřování, a zajišťuje integritu, právní soulad a připravenost na audit díky jasným, praktickým rolím pro generálního ředitele a poskytovatele IT.

Chraňte integritu důkazů

Bezpečné postupy sběru a ukládání udržují řetězec předání a zabraňují manipulaci nebo ztrátě digitálních důkazů.

Jasné role a pokyny pro SME

Umožňuje generálnímu řediteli a poskytovatelům IT praktické, jasně definované odpovědnosti i bez plnohodnotného IT týmu.

Procesy připravené na audit

Zjednodušené protokolování, dokumentace a uchovávání podporují právní, regulační a pojistné požadavky.

Forenzní připravenost

Umožňuje rychlý sběr důkazů pro incidenty, interní rozhodnutí nebo externí vyšetřování.

Přečíst celý přehled

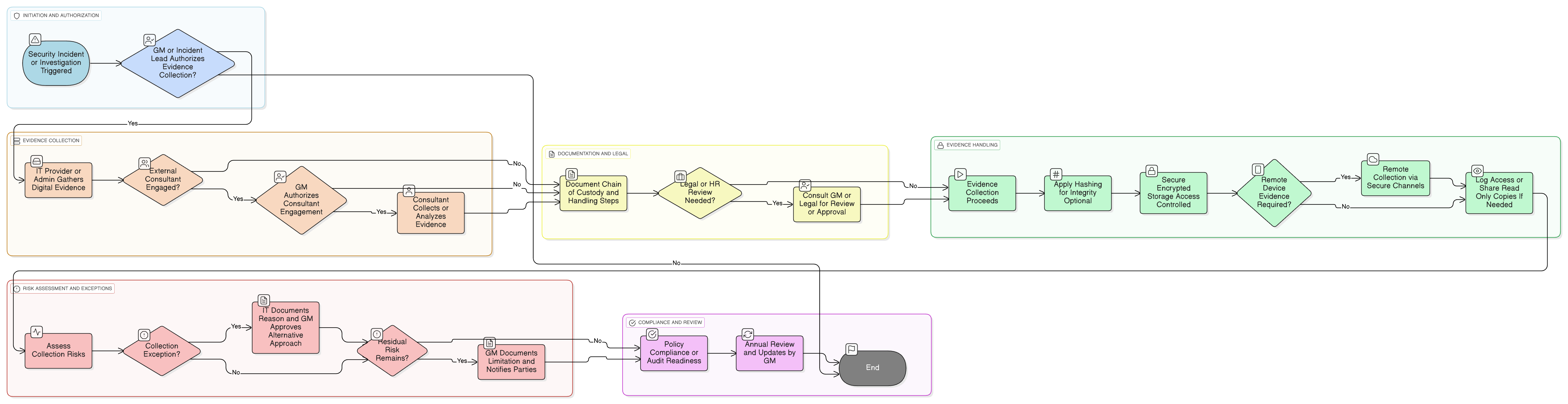

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Role a odpovědnosti pro SME

Dokumentace řetězce předání

Požadavky na bezpečné ukládání důkazů

Ošetření rizik a právní přezkum

Postupy připravenosti na audit

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika rolí a odpovědností správy a řízení – SME

Stanovuje pravomoc nad vyšetřováním incidentů, rozhodnutími o důkazech a právní/regulační eskalací.

Politika řízení přístupu – SME

Zajišťuje, že k citlivým systémům a logům během vyšetřování mají přístup pouze oprávněné osoby.

Politika protokolování a monitorování – SME

Poskytuje surová data používaná jako forenzní důkazy a stanovuje požadavky na uchovávání, řízení přístupu a protokolování.

Politika reakce na incidenty – SME

Spouští potřebu sběru důkazů a definuje provozní tok vedoucí k forenznímu uchování.

Politika ochrany údajů a ochrany osobních údajů – SME

Zajišťuje, že jakékoli osobní údaje shromážděné jako důkazy jsou zpracovávány zákonně podle GDPR a souvisejících předpisů.

O politikách Clarysec - Politika sběru důkazů a forenzní analýzy – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje uplatnění složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez specializovaných bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku v jasný kontrolní seznam krok za krokem, který usnadňuje implementaci, audit i přizpůsobení bez přepisování celých částí.

Jednoduché nástroje pro řetězec předání

Poskytuje excelové nebo šablonové záznamy pro sledování důkazů, díky čemuž je důkladná dokumentace pro SME praktická.

Pokyny pro důkazy ze vzdálených zařízení

Popisuje bezpečné postupy sběru pro vzdálené notebooky a cloudová data a podporuje flexibilní moderní provoz.

Ošetření výjimek řízené politikou

Specifikuje schvalovací pracovní postupy a dokumentaci pro nakládání s důkazy při pádu systémů nebo poškození médií.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →