Panoramica

Questa politica definisce e disciplina come le PMI raccolgono, trattano e archiviano le evidenze digitali durante incidenti di sicurezza e indagini, garantendo integrità, conformità legale e preparazione all'audit con ruoli chiari e pratici per Direttori Generali e fornitori IT.

Proteggere l’integrità delle evidenze

Procedure sicure di raccolta e archiviazione mantengono la catena di custodia e prevengono manomissioni o perdita delle evidenze digitali.

Ruoli e linee guida chiare per le PMI

Supporta il Direttore Generale e i fornitori IT con responsabilità pratiche e definite anche senza un team IT completo.

Processi pronti per l’audit

Registrazione di audit, documentazione e conservazione semplificate supportano requisiti legali, normativi e assicurativi.

Preparazione forense

Consente una rapida raccolta delle evidenze per incidenti, decisioni interne o indagini esterne.

Leggi panoramica completa

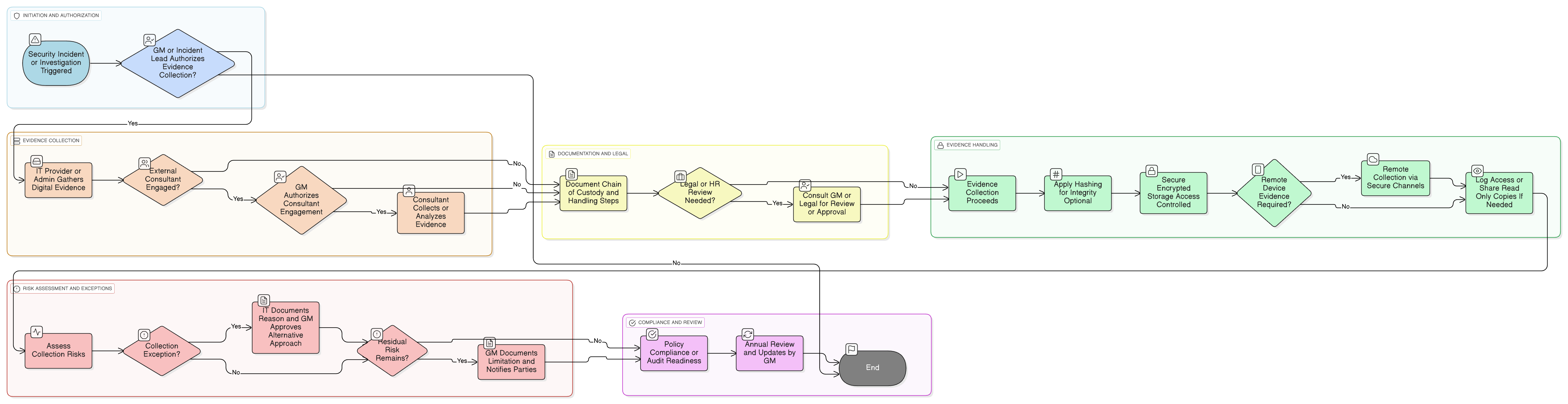

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Ruoli e responsabilità per le PMI

Documentazione della catena di custodia

Requisiti di archiviazione sicura delle evidenze

Trattamento del rischio e riesame legale

Procedure di preparazione all'audit

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica su ruoli e responsabilità di governance - PMI

Stabilisce autorità su indagini sugli incidenti, decisioni sulle evidenze ed escalation legale/regolatoria.

Politica di controllo degli accessi - PMI

Garantisce che solo il personale autorizzato possa accedere a sistemi sensibili e log durante le indagini.

Politica di registrazione e monitoraggio - PMI

Fornisce i dati grezzi usati come evidenze forensi e stabilisce requisiti di conservazione, controllo degli accessi e registrazione di audit.

Politica di risposta agli incidenti - PMI

Attiva la necessità di raccolta delle evidenze e definisce il flusso operativo che porta alla preservazione forense.

Politica di protezione dei dati e privacy - PMI

Garantisce che qualsiasi dato personale raccolto come evidenza sia trattato lecitamente ai sensi del GDPR e delle normative correlate.

Informazioni sulle Policy Clarysec - Politica di raccolta delle evidenze e informatica forense - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per le PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo responsabilità ai ruoli che avete davvero, come il Direttore Generale e il vostro fornitore IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola con numerazione univoca (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara, passo dopo passo, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Strumenti semplici per la catena di custodia

Fornisce registri in Excel o basati su modelli per tracciare le evidenze, rendendo una documentazione completa pratica per le PMI.

Linee guida per le evidenze da dispositivi remoti

Descrive procedure di raccolta sicure per laptop remoti e dati cloud, supportando operazioni flessibili e moderne.

Gestione delle eccezioni guidata dalla politica

Specifica workflow di approvazione e documentazione per gestire le evidenze quando i sistemi vanno in crash o i supporti sono corrotti.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →