Pregled

Ta politika uvajanja in prenehanja za SME opredeljuje standardizirane, revidirljive korake za varno upravljanje uporabniškega dostopa, nadzora sredstev in skladnosti med zaposlitvijo, odhodom ali spremembo vloge. Strukturirana je za organizacije brez namenskih ekip za informacijsko varnost, hkrati pa izpolnjuje zahteve ključnih okvirov, kot je ISO/IEC 27001:2022.

Varen življenjski cikel uporabnika

Celovite kontrole za uvajanje in postopek prenehanja za preprečevanje nepooblaščenega dostopa in preprečevanje izgube podatkov.

Strukturiran, revidirljiv proces

Zahteva kontrolne sezname za uvajanje in prenehanje ter medfunkcijske odobritve za dodeljevanje dostopa, nadzor sredstev in dokumentacijo.

Vloge, prilagojene SME

Vloge so poenostavljene za SME, kar omogoča skladnost brez namenskih ekip za informacijsko varnost.

Regulativna skladnost

Usklajeno z ISO/IEC 27001:2022, GDPR, NIS2, DORA in zahtevami COBIT za kadrovsko varnost.

Preberi celoten pregled

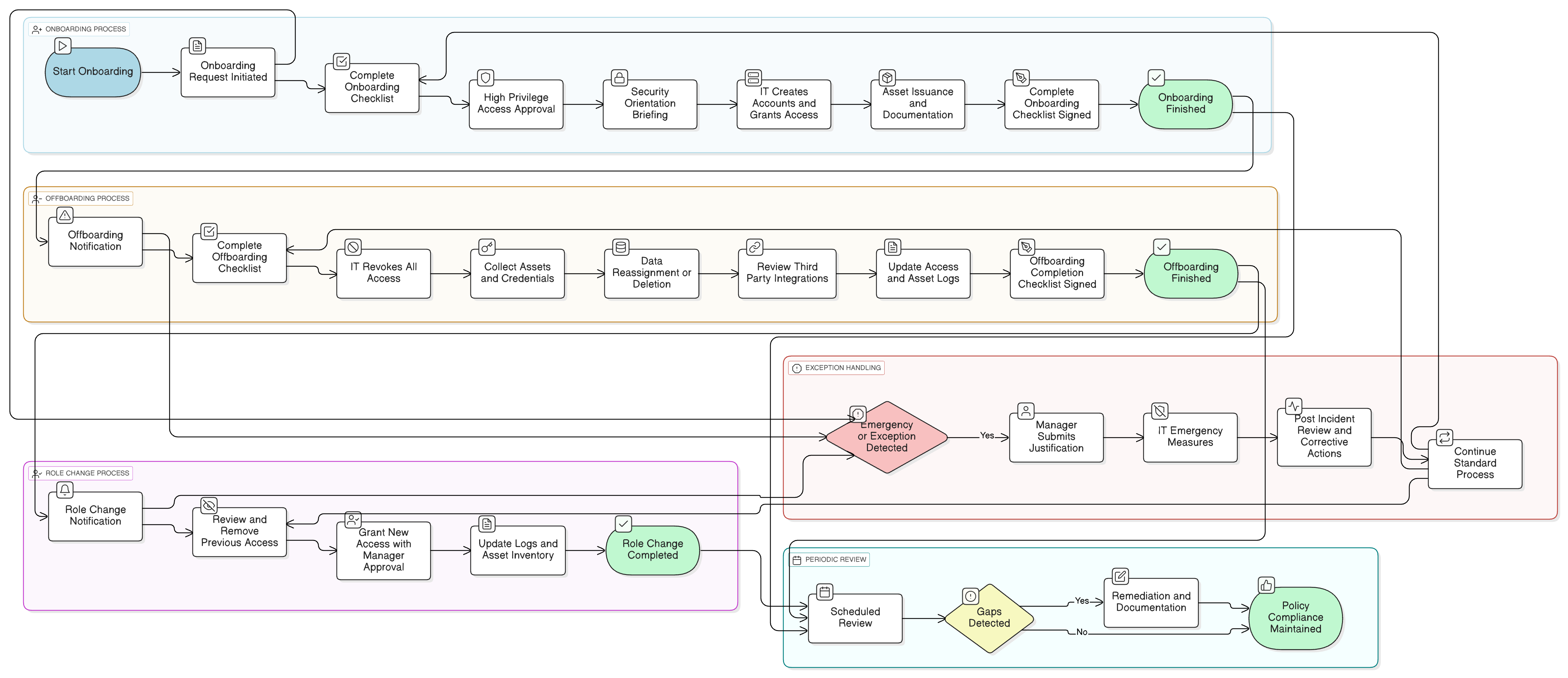

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

kontrolni seznami za uvajanje in prenehanje

Posodobitve dnevnika dostopa in popisa sredstev

Dodeljevanje pravic dostopa na podlagi vlog

Postopek izstopa za tretje osebe in pogodbene izvajalce

Postopki obravnave izjem in tveganj

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika upravljanja vlog in odgovornosti – SME

Zagotavlja pooblastila in odgovornost v procesih nadzora dostopa ter uvajanja.

Politika nadzora dostopa – SME

Vzpostavlja tehnično uveljavljanje dodeljevanja dostopa na podlagi vlog in deaktivacije.

Politika obvladovanja tveganj – SME

Ocenjuje tveganja, ki izhajajo iz odpovedi kontrol pri uvajanju in postopku prenehanja.

Politika ozaveščanja in usposabljanja za informacijsko varnost – SME

Uveljavlja zahteve za uvodno usposabljanje za varnostno ozaveščanje med uvajanjem.

Politika odzivanja na incidente – SME

Obravnava neizveden odvzem dostopa ali krajo sredstev kot incident informacijske varnosti.

O pravilnikih Clarysec - Politika uvajanja in prenehanja – SME

Generične varnostne politike so pogosto zasnovane za velike korporacije, zato se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nejasno opredeljenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih varnostnih ekip. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta glavni izvršni direktor in vaš ponudnik IT, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen, korak‑za‑korakom kontrolni seznam, zaradi česar jo je enostavno implementirati, revidirati in prilagoditi brez prepisovanja celotnih razdelkov.

Podrobne dodelitve vlog

Naloge in odgovornosti so razdeljene med realne vloge v SME: glavni izvršni direktor, človeški viri (HR), IT, vodje oddelkov in osebje.

Struktura atomarnih klavzul

Vsaka zahteva je enolično oštevilčena za enostavno revidiranje, delegiranje in sledenje – brez dvoumnih odstavkov.

Postopek obravnave izjem

Nujni koraki uvajanja/postopka izstopa morajo biti dokumentirani, utemeljeni in sanirani za popolno odgovornost.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →