Aperçu

Cette politique régit les exigences de sécurité, de risque et de conformité pour toutes les relations avec des prestataires tiers de services et des fournisseurs, en détaillant la diligence raisonnable, les mesures de protection contractuelles, la surveillance continue et la procédure de départ pour les tiers qui traitent des données ou des services de l’organisation.

Supervision complète des fournisseurs

Impose des contrôles de sécurité rigoureux, une classification des risques et des audits pour tous les prestataires tiers de services tout au long de leur cycle de vie de service.

Mesures de protection contractuelles de sécurité

Garantit que les contrats fournisseurs incluent la notification des incidents, le traitement des données, les droits d'audit et des clauses de conformité opposables.

Surveillance continue de la conformité

Exige des revues régulières des performances, des audits de certification et l’escalade des incidents afin de maintenir la responsabilité des tiers.

Lire l'aperçu complet

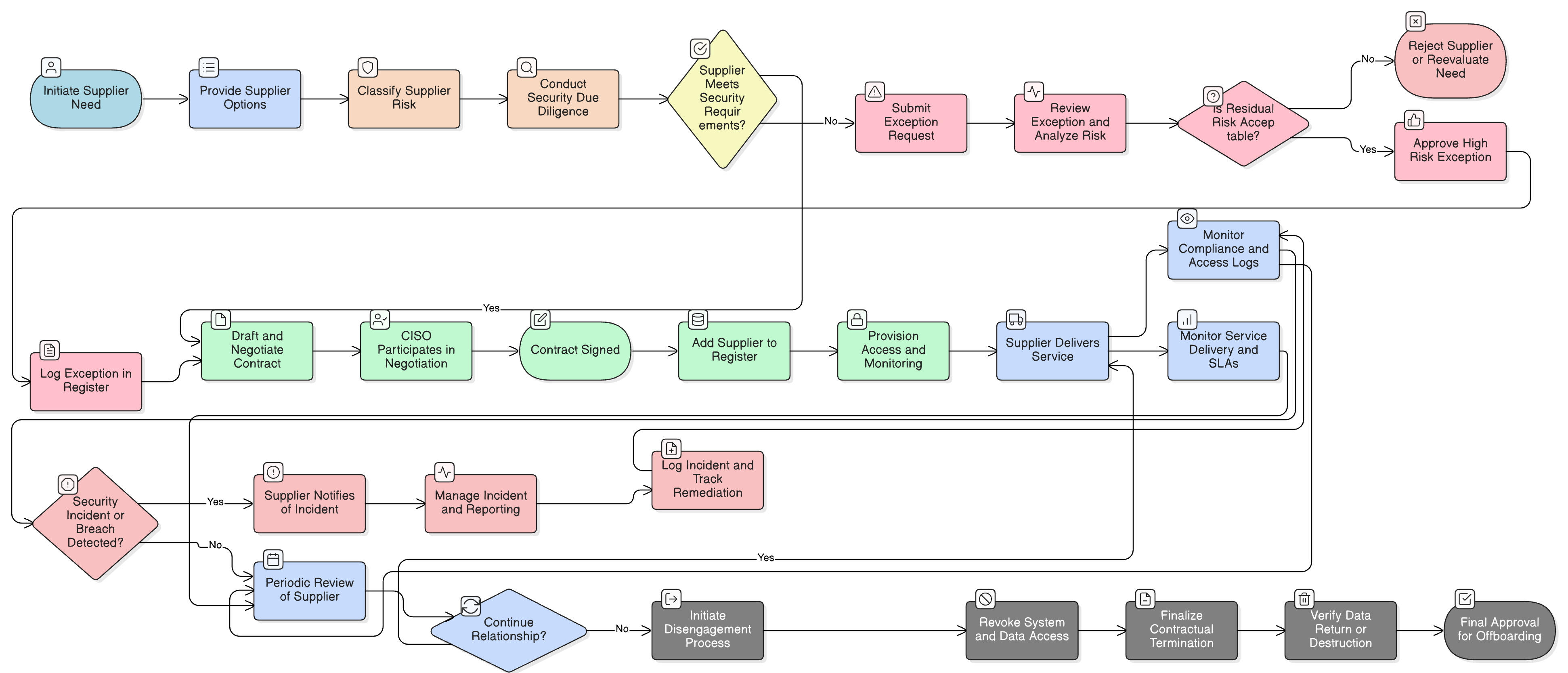

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Domaine d'application et règles d’engagement

Exigences de diligence raisonnable des fournisseurs

Modèle de classification et de hiérarchisation des risques des tiers

Clauses contractuelles de sécurité

Revues continues des performances et de la conformité

Protocoles de résiliation et procédure de départ

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

politique de sécurité de l’information

Établit l’engagement global visant à sécuriser toutes les opérations de l’organisation, y compris la dépendance à l’égard des fournisseurs tiers et des prestataires tiers de services.

cadre de gestion des risques

Guide l’identification des risques, l’appréciation des risques et l’atténuation des risques associées aux relations avec des tiers, y compris les risques hérités ou systémiques provenant des écosystèmes fournisseurs.

Politiques de protection des données

S’applique à tous les fournisseurs qui traitent des données à caractère personnel, en exigeant des conditions contractuelles appropriées, des mesures de protection des transferts et des principes de protection des données dès la conception.

Politique de contrôle d’accès

Contrôle la manière dont le personnel tiers obtient un accès aux systèmes de l’organisation, en appliquant le contrôle d’accès basé sur les rôles, la surveillance et l’enregistrement des sessions et les procédures de révocation des accès.

Politique de journalisation et de surveillance

Exige que l’accès des fournisseurs aux systèmes soit surveillé, journalisé et revu, en particulier dans les environnements où des activités à privilèges élevés ou centrées sur les données ont lieu.

Politique de réponse aux incidents (P30)

Définit les procédures d’escalade et les exigences de notification des violations pour les événements de sécurité provenant de fournisseurs ou les enquêtes conjointes impliquant des systèmes tiers.

À propos des politiques Clarysec - Politique de sécurité des fournisseurs

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), la sécurité informatique et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Gestion des exceptions intégrée

Inclut un processus formel de gestion des exceptions de sécurité des fournisseurs, exigeant une justification, une analyse des risques et des contrôles limités dans le temps.

Intégration des processus du cycle de vie

Intègre la sécurité dans le processus d’approvisionnement, l’intégration, la surveillance des services et la procédure de départ pour chaque relation fournisseur.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →