Descripción general

Esta política regula los requisitos de seguridad, riesgo y cumplimiento para todas las relaciones con proveedores y terceros, detallando la diligencia debida, las salvaguardas contractuales, la monitorización continua y los procedimientos de desvinculación para terceros que manejen datos o servicios de la organización.

Supervisión integral de proveedores

Exige controles de seguridad rigurosos, clasificación por niveles de riesgo y auditorías para todos los proveedores terceros durante todo el ciclo de vida del servicio.

Salvaguardas de seguridad contractuales

Garantiza que los contratos con proveedores incluyan notificación de incidentes, manejo de datos, derechos de auditoría y cláusulas de cumplimiento exigibles.

Monitorización continua del cumplimiento

Requiere revisiones periódicas del desempeño, auditorías de certificación y escalado de incidentes para mantener la rendición de cuentas de terceros.

Leer descripción completa

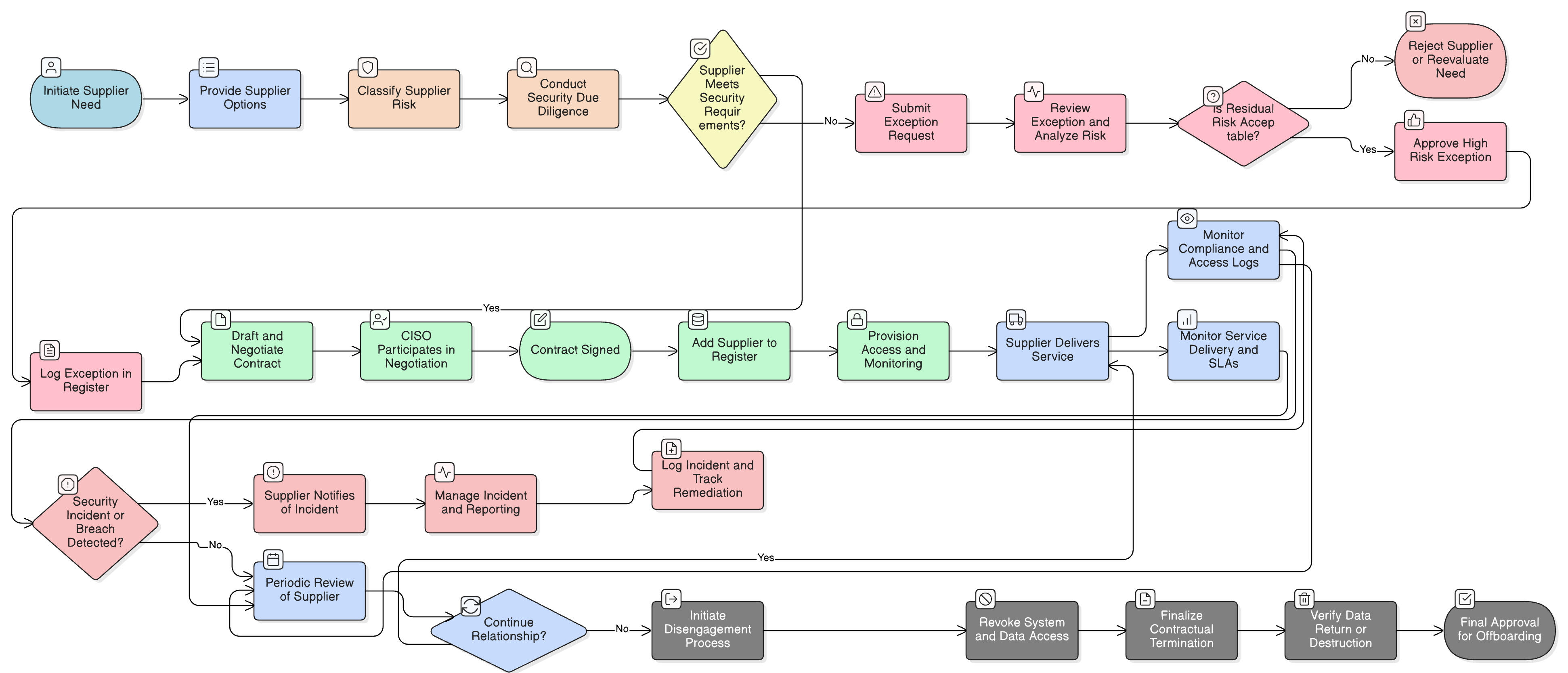

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de relación

Requisitos de diligencia debida de proveedores

Modelo de clasificación y clasificación por niveles de riesgo de terceros

Cláusulas de seguridad contractuales

Revisiones continuas de desempeño y cumplimiento

Protocolos de terminación y desvinculación

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información

Establece el compromiso general de asegurar todas las operaciones de la organización, incluida la dependencia de proveedores terceros y proveedores terceros de servicios externos.

Política de gestión de riesgos

Guía la identificación, evaluación de riesgos y mitigación del riesgo asociados a relaciones con terceros, incluidos riesgos heredados o sistémicos de ecosistemas de proveedores.

Política de protección de datos y privacidad

Se aplica a todos los proveedores que manejan datos personales, exigiendo términos contractuales adecuados, salvaguardas de transferencia y principios de privacidad desde el diseño.

Política de control de acceso

Controla cómo el personal de terceros obtiene acceso a los sistemas de la organización, aplicando control de acceso basado en roles (RBAC), controles de sesión y procedimientos de revocación de acceso.

Política de registro y monitorización

Requiere que el acceso de proveedores a los sistemas sea monitorizado, registrado y revisado, especialmente en entornos donde se realizan actividades privilegiadas o centradas en datos.

Política de respuesta a incidentes (P30)

Define procedimientos de escalado y requisitos de notificación de incidentes para eventos de seguridad originados por proveedores o investigaciones conjuntas que involucren sistemas de terceros.

Sobre las Políticas de Clarysec - Política de seguridad de proveedores y terceros

Una gobernanza de seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), la seguridad de TI y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, la auditoría frente a controles específicos y la personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Gestión de excepciones integrada

Incluye un proceso formal para excepciones de control de acceso de seguridad de proveedores, que requiere justificación, análisis de riesgos y controles con plazos definidos.

Integración de procesos del ciclo de vida

Integra la seguridad en la adquisición, la incorporación, la monitorización del servicio y la desvinculación para cada relación con proveedores.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →