Apžvalga

Ši politika reglamentuoja saugumo, rizikos ir atitikties reikalavimus visiems trečiųjų šalių ir tiekėjų santykiams, apibrėždama tiekėjų deramo patikrinimo, sutartines apsaugos priemones, nuolatinę stebėseną ir darbo santykių nutraukimo proceso procedūras trečiosioms šalims, tvarkančioms organizacijos duomenis ar teikiančioms paslaugas.

Išsami tiekėjų priežiūra

Nustato griežtas saugumo kontrolės priemones, rizikos suskirstymą į lygius ir auditus visiems trečiųjų šalių paslaugų teikėjams per visą jų paslaugų gyvavimo ciklą.

Sutartinės saugumo apsaugos priemonės

Užtikrina, kad tiekėjų sutartyse būtų numatyti praneštini pažeidimai, duomenų tvarkymas, teisės atlikti auditą ir vykdytinos atitikties nuostatos.

Nuolatinė atitikties stebėsena

Reikalauja reguliarių veiklos peržiūrų, sertifikavimo auditų ir incidentų eskalavimo, siekiant išlaikyti trečiųjų šalių atskaitomybę.

Skaityti visą apžvalgą

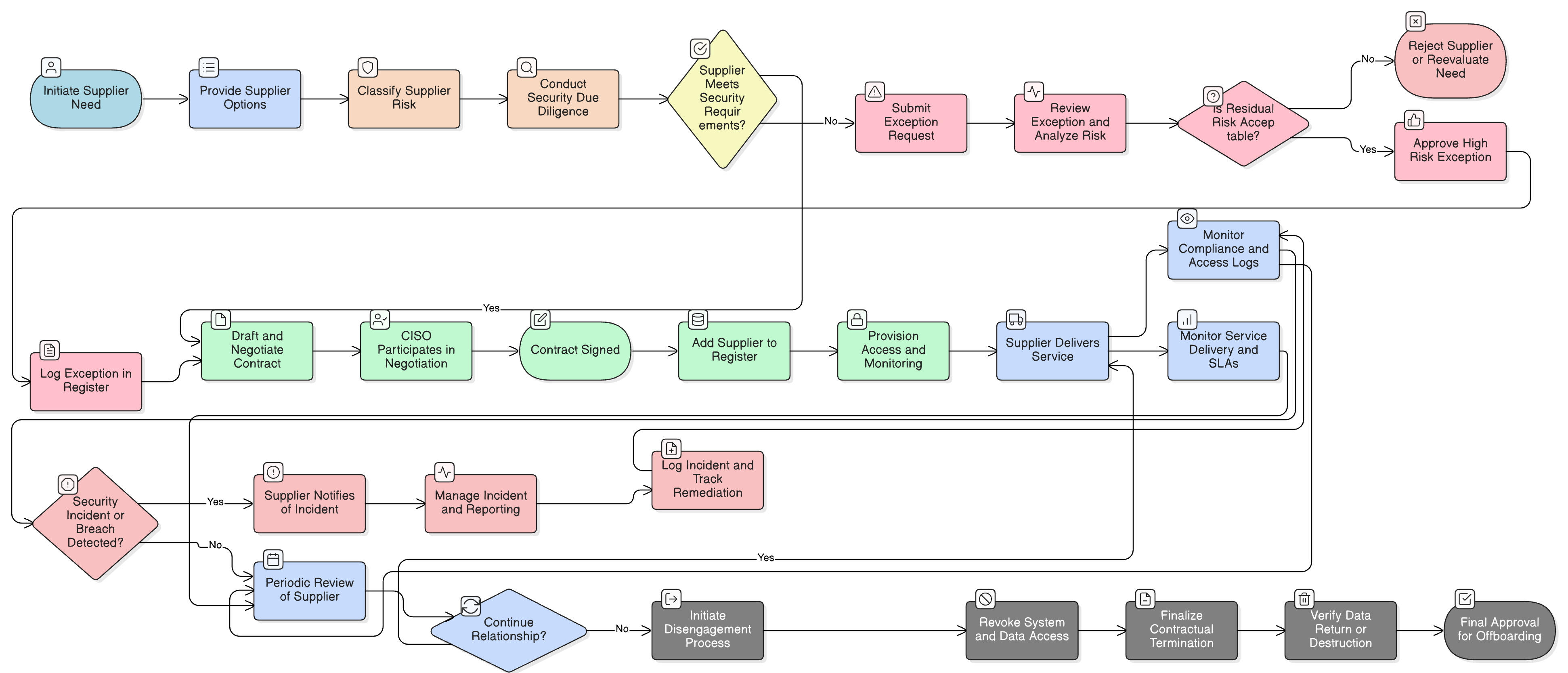

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Tiekėjų deramo patikrinimo reikalavimai

Trečiųjų šalių rizikos klasifikavimo ir suskirstymo į lygius modelis

Sutartinės saugumo nuostatos

Nuolatinės veiklos ir atitikties peržiūros

Nutraukimo ir darbo santykių nutraukimo proceso protokolai

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Informacijos saugumo politika

Nustato bendrą įsipareigojimą užtikrinti visų organizacijos operacijų saugumą, įskaitant priklausomybę nuo trečiųjų šalių tiekėjų ir trečiųjų šalių paslaugų teikėjų.

Rizikos valdymo politika

Nukreipia rizikų identifikavimą, vertinimą ir mažinimą, susijusį su trečiųjų šalių santykiais, įskaitant paveldėtas ar sistemines rizikas iš tiekėjų ekosistemų.

Duomenų apsauga ir privatumo politika

Taikoma visiems tiekėjams, tvarkantiems asmens duomenis, reikalaujant tinkamų sutartinių sąlygų, perdavimo apsaugos priemonių ir privatumo užtikrinimo projektuojant principų.

Prieigos kontrolės politika

Kontroliuoja, kaip trečiųjų šalių personalas gauna prieigą prie organizacijos sistemų, užtikrinant vaidmenimis grindžiamą prieigos kontrolę, sesijų kontrolę ir prieigos teisių atšaukimo procedūras.

Žurnalinimo ir stebėsenos politika

Reikalauja, kad tiekėjų prieiga prie sistemų būtų stebima, registruojama audito žurnale ir peržiūrima, ypač aplinkose, kur vyksta privilegijuota arba į duomenis orientuota veikla.

Reagavimo į incidentus politika

Apibrėžia eskalavimo procedūras ir pranešimo apie incidentus reikalavimus tiekėjų kilmės saugumo įvykiams arba bendriems tyrimams, susijusiems su trečiųjų šalių sistemomis.

Apie Clarysec politikas - Trečiųjų šalių ir tiekėjų saugumo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, sukurdami dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Integruotas išimčių valdymas

Numato formalų procesą tiekėjų saugumo išimtims, reikalaujant pagrindimo, rizikos analizės ir terminuotų kontrolės priemonių.

Gyvavimo ciklo procesų integracija

Integruoja saugumą į pirkimus, tiekėjų įtraukimą, paslaugų stebėseną ir darbo santykių nutraukimo procesą kiekvieniems tiekėjų santykiams.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →