Visão geral

Esta política rege os requisitos de segurança, risco e conformidade para todas as relações com terceiros e fornecedores, detalhando devida diligência, salvaguardas contratuais, monitorização contínua e procedimentos de desvinculação para terceiros que tratem dados ou serviços da organização.

Supervisão abrangente de fornecedores

Impõe controlos de segurança rigorosos, classificação por níveis de risco e auditorias para todos os prestadores de serviços terceiros ao longo do seu ciclo de vida de serviço.

Salvaguardas de segurança contratuais

Garante que os contratos com fornecedores incluem notificação de violações, tratamento de dados, cláusulas de direito de auditoria e cláusulas de conformidade aplicáveis.

Monitorização contínua da conformidade

Exige revisões regulares de desempenho, auditorias de certificação e escalonamento de incidentes para manter a responsabilização de terceiros.

Ler visão geral completa

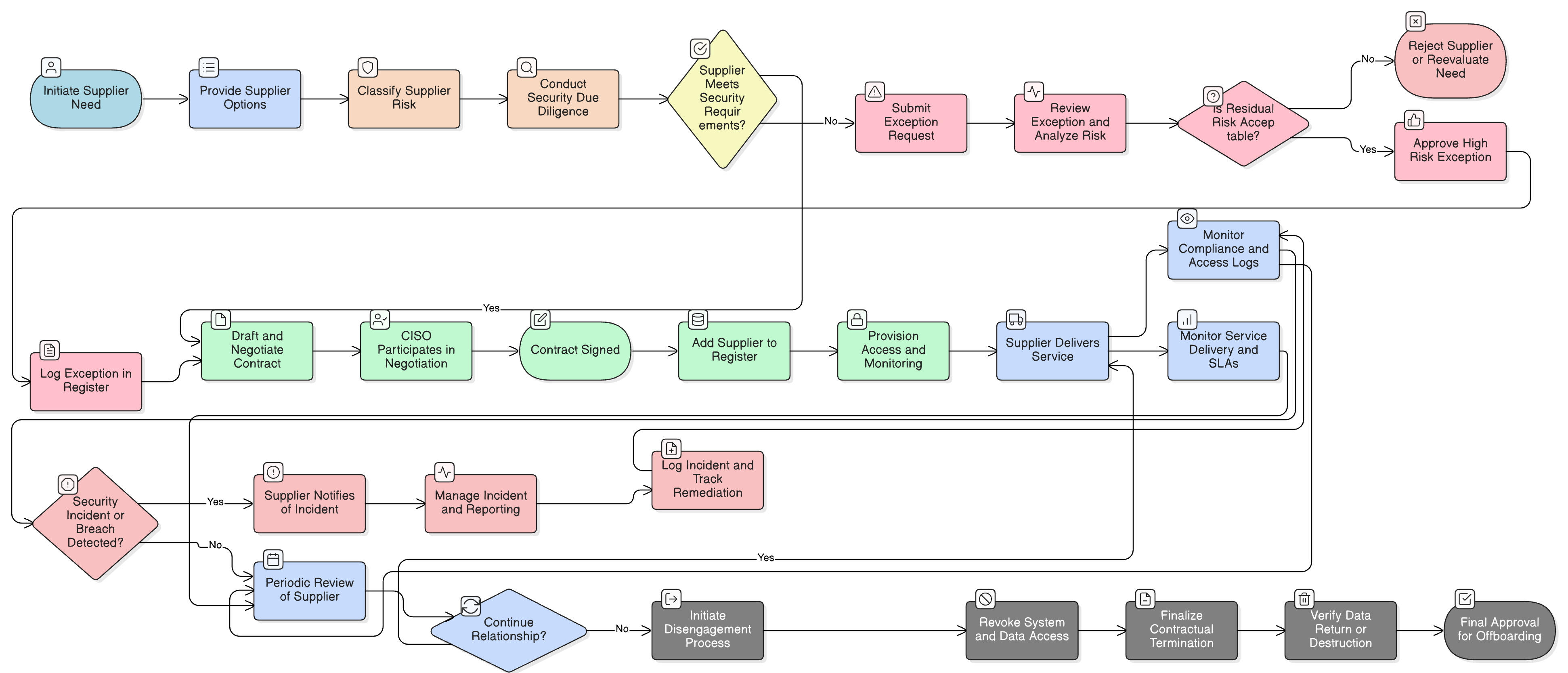

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de relacionamento

Requisitos de devida diligência de fornecedores

Modelo de classificação e níveis de risco de terceiros

Cláusulas contratuais de segurança

Revisões contínuas de desempenho e conformidade

Protocolos de cessação e desvinculação

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de segurança da informação

Estabelece o compromisso global de proteger todas as operações da organização, incluindo a dependência de fornecedores terceiros e prestadores de serviços terceiros.

Quadro de gestão de riscos

Orienta a identificação de riscos, avaliação de riscos e mitigação de riscos associadas a relações com terceiros, incluindo riscos herdados ou sistémicos de ecossistemas de fornecedores.

Políticas de proteção de dados

Aplica-se a todos os fornecedores que tratam dados pessoais, exigindo termos contratuais adequados, salvaguardas de transferência e princípios de privacidade desde a conceção.

Política de controlo de acesso

Controla como o pessoal de terceiros obtém acesso aos sistemas da organização, aplicando controlo de acesso baseado em funções (RBAC), controlos de sessão e procedimentos de revogação de acessos.

Política de Registo e Monitorização

Exige que o acesso de fornecedores a sistemas seja monitorizado, com registo de auditoria e revisão de registos, particularmente em ambientes onde ocorram atividades privilegiadas ou centradas em dados.

Política de Resposta a Incidentes (P30)

Define procedimentos de escalonamento e requisitos de notificação de violações para eventos de segurança originados por fornecedores ou investigações conjuntas envolvendo sistemas de terceiros.

Sobre as Políticas Clarysec - Política de Segurança de Fornecedores e Terceiros

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades aos papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), Equipas de TI e Segurança da Informação e comités relevantes, garantindo responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Gestão de Exceções integrada

Inclui um processo formal para exceções de segurança de fornecedores, exigindo fundamentação, análise de riscos e controlos com prazo definido.

Integração de processos do ciclo de vida

Integra a segurança na aquisição, integração, monitorização do serviço e desvinculação para cada relação com fornecedores.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →