Apžvalga

Ši į SVV orientuota Pakeitimų valdymo politika įformina rizika pagrįstą požiūrį į IT ir verslo sistemų pakeitimų planavimą, tvirtinimą ir dokumentavimą, užtikrinant veiklos tęstinumą ir atitiktį reglamentavimo reikalavimams, kartu išliekant prieinama organizacijoms, turinčioms ribotus IT išteklius.

Rizika pagrįstos pakeitimų kontrolės priemonės

Visi pakeitimai yra įvertinami pagal riziką, dokumentuojami ir autorizuojami, siekiant užtikrinti veiklos tęstinumą ir saugumą.

Supaprastinta SVV

Supaprastinti vaidmenys ir aiškios procedūros leidžia mažoms organizacijoms pasiekti atitiktį neturint dedikuotų IT komandų.

Įtraukianti atskaitomybė

Apima personalą, išorines paslaugas ir aukščiausiosios vadovybės priežiūrą, užtikrinant plačią atskaitomybę ir aiškias patvirtinimo taisykles.

Palaiko ISO 27001 sertifikavimą

Atitinka ISO/IEC 27001:2022 reikalavimus, padeda išlaikyti pasirengimą auditui ir atitiktį reglamentavimo reikalavimams.

Skaityti visą apžvalgą

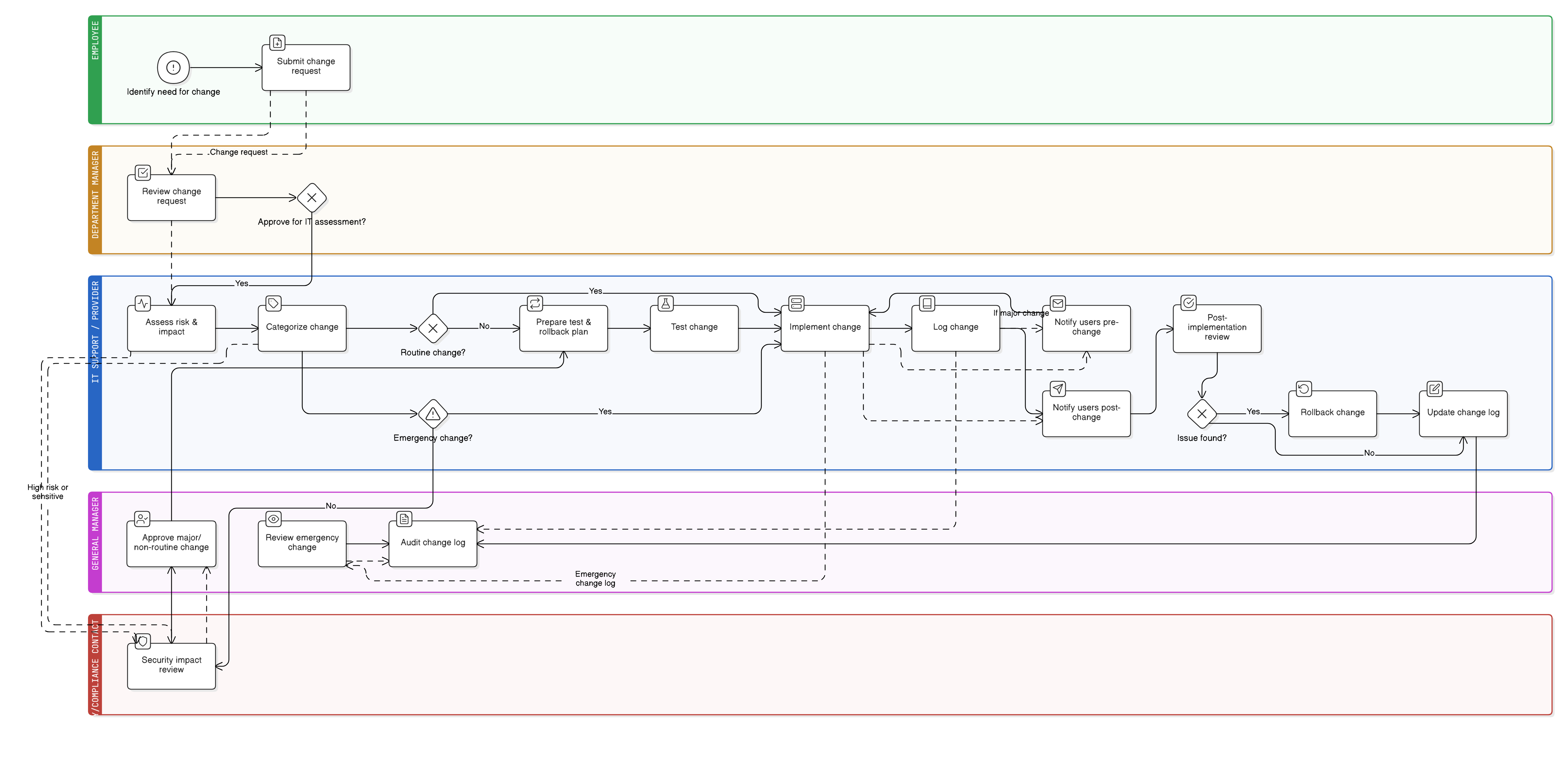

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir vaidmenys SVV

Pakeitimo prašymas ir patvirtinimo darbo eigos

Pakeitimų žurnalas ir dokumentacijos taisyklės

Testavimas, grįžimo į ankstesnę būseną planai ir rizikos vertinimas

Išimčių tvarkymas ir skubaus pakeitimo tvarkymas

Reikalavimai peržiūrai po pakeitimo

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Valdysenos vaidmenų ir atsakomybių politika – SVV

Apibrėžia pakeitimų patvirtinimo įgaliojimus.

Prieigos kontrolės politika – SVV

Užtikrina, kad prieigos pakeitimai, atsirandantys dėl pakeitimų, būtų dokumentuojami ir įgyvendinami teisingai.

Įdarbinimo ir atleidimo iš darbo politika – SVV

Koordinuoja pakeitimus, susijusius su vaidmenų perėjimais ir prieigos teisių suteikimu.

Atsarginių kopijų ir atkūrimo politika – SVV

Užtikrina, kad grįžimo į ankstesnę būseną planai ir atkūrimo veiksmai galėtų būti įvykdyti, jei pakeitimas nepavyktų.

Reagavimo į incidentus politika – SVV

Nustato, kaip nepavykę arba nesankcionuoti / nesuplanuoti pakeitimai traktuojami kaip informacijos saugumo incidentas.

Apie Clarysec politikas - Pakeitimų valdymo politika – SVV

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SVV politikos kuriamos nuo pagrindų praktiniam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Mes priskiriame atsakomybes tiems vaidmenims, kuriuos jūs iš tikrųjų turite, pavyzdžiui, generaliniam vadovui ir jūsų IT paslaugų teikėjui, o ne specialistų armijai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Audituojamas pakeitimų žurnalas

Kiekvienas pakeitimas sekamas su rezultatais ir grįžimo į ankstesnę būseną pastabomis, užtikrinant atskaitomybę ir paprastesnius atitikties auditus.

Skubaus pakeitimo tvarkymas

Leidžia nedelsiant imtis veiksmų kritiniais atvejais, o vėliau reikalauja greito registravimo ir vadovybės peržiūros, kad būtų išlaikyta kontrolė.

Pasirengimas grįžimo į ankstesnę būseną planams ir atkūrimui

Privalomi grįžimo į ankstesnę būseną planai ir ištestuotos atsarginių kopijų sistemos sumažina riziką dėl nepavykusių pakeitimų ar techninių klaidų.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →