Übersicht

Diese Richtlinie definiert und setzt Governance-Modelle der Organisation durch, indem sie Rollen, Verantwortlichkeiten und Eskalationsprozesse für die Informationssicherheit im gesamten Informationssicherheits-Managementsystem (ISMS) zuweist und dokumentiert. Sie ist an internationalen Normen ausgerichtet und stellt Rechenschaftspflicht, funktionsübergreifende Integration sowie die laufende Überprüfung aller Governance-Aktivitäten sicher.

Formale Rollenzuweisung

Stellt sicher, dass Verantwortlichkeiten klar definiert, zugewiesen, dokumentiert und regelmäßig überprüft werden, um eine robuste Sicherheitsgovernance zu gewährleisten.

Integrierte funktionsübergreifende Aufsicht über Abteilungen hinweg

Ermöglicht die Zusammenarbeit zwischen Geschäftsleitung, IT, Risiko, Compliance, Personalwesen und Recht, um eine umfassende Sicherheitsgovernance durchzusetzen.

Eskalation und Rechenschaftspflicht

Ermöglicht transparente Eskalationswege und nachvollziehbare Entscheidungsfindung für alle operativen, strategischen und Compliance-Maßnahmen.

Vollständige Übersicht lesen

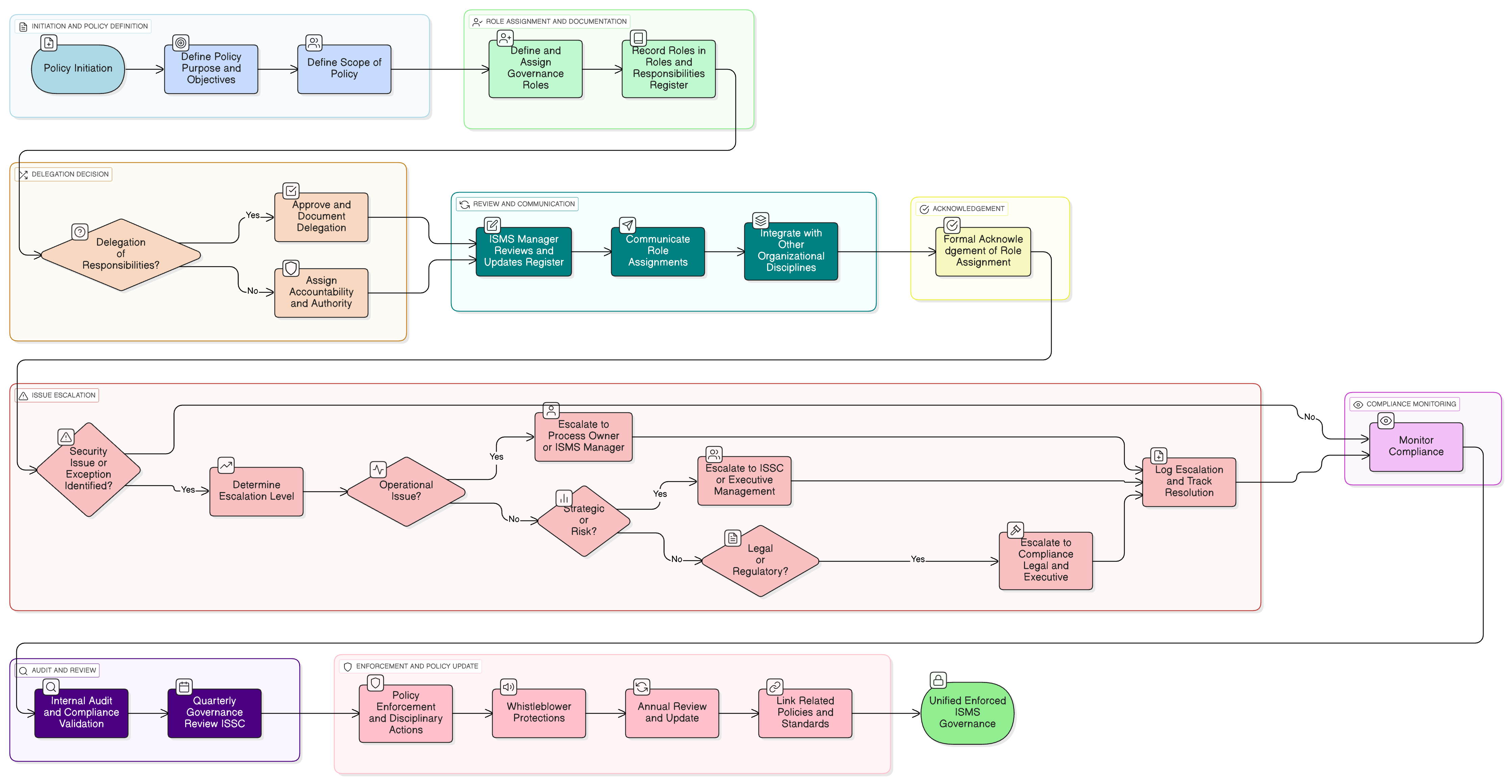

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Governance-Modell und -Struktur

Anforderungen an das Rollen- und Verantwortlichkeitenregister

Eskalationswege und Verfahren

Delegations- und Rechenschaftspflichtregeln

Integration mit Risikomanagementrahmen und Compliance-Rahmenwerken

Regelmäßige Überprüfung und Auditverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 24Article 37

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur Überwachung von Audit und Compliance

Unterstützt die unabhängige Überprüfung der Governance-Wirksamkeit und setzt Korrekturmaßnahmen bei Nichteinhaltung durch.

Informationssicherheitsleitlinie

Etabliert das übergreifende Sicherheitsprogramm und beschreibt Führungsverantwortlichkeiten für Richtlinienfreigabe und strategische Aufsicht.

Änderungsmanagement-Richtlinie

Stellt sicher, dass Änderungen an Governance-Strukturen, Rollen oder Verantwortlichkeiten einer dokumentierten Genehmigung und einer änderungsbezogenen Risikobewertung unterliegen.

Risikomanagement-Richtlinie

Identifiziert und behandelt Governance-Risiken, die aus Rollenkonflikten, nicht zugewiesenen Aufgaben oder fehlender Eskalation entstehen.

Onboarding- und Offboarding-Richtlinie

Setzt Kontrollzuweisung sowie Prozesse zum Entzug von Zugriffsrechten während Änderungen im Personal-Lebenszyklus durch.

Über Clarysec-Richtlinien - Richtlinie zu Governance-Rollen und Verantwortlichkeiten

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Mehrstufige Governance-Struktur

Implementiert eine gestaffelte Aufsicht und Entscheidungsfindung und richtet die Sicherheit an operativen, taktischen und strategischen Zielen aus.

Rollen- und Verantwortlichkeitenregister

Pflegt ein zentrales Register aller Sicherheitsgovernance-Rollen, Delegationen, Befugnisse und Eskalationswege für nachvollziehbare Rechenschaftspflicht.

Auditbereite Compliance-Nachverfolgung

Unterstützt laufendes Audit, Überprüfung und Ausnahmebehandlung und macht Governance-Lücken sowie Korrekturmaßnahmen sichtbar und steuerbar.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →