Översikt

Denna SME-inriktade ändringshanteringspolicy formaliserar ett riskbaserat angreppssätt för att planera, godkänna och dokumentera ändringar i IT och affärssystem, vilket säkerställer operativ kontinuitet och regelefterlevnad samtidigt som den är tillgänglig för organisationer med begränsade IT-resurser.

Riskbaserade ändringskontroller

Alla ändringar riskbedöms, dokumenteras och godkänns för att upprätthålla verksamhetskontinuitet och säkerhet.

Strömlinjeformad för SME

Förenklade roller och tydliga förfaranden gör att små organisationer kan uppnå regelefterlevnad utan dedikerade IT-team.

Inkluderande ansvar

Omfattar personal, utlagda tjänster och den verkställande ledningens tillsyn för bred ansvarsskyldighet och tydliga godkännanderegler.

Stödjer ISO 27001-certifiering

Anpassad till kraven i ISO/IEC 27001:2022 och bidrar till att upprätthålla revisionsberedskap och regelefterlevnad.

Läs fullständig översikt

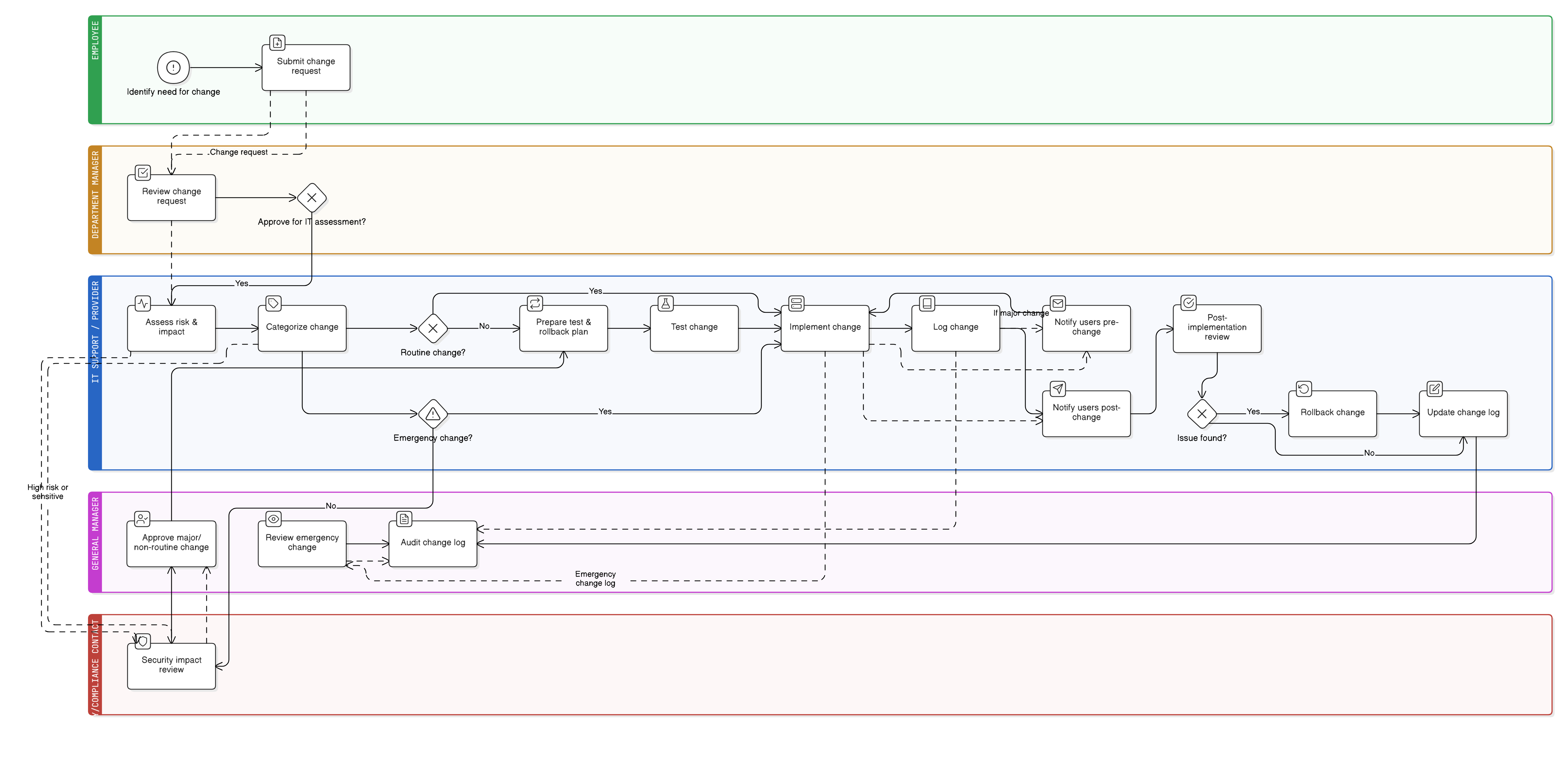

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och roller för SME

Ändringsbegäran och godkännandeprocess

Ändringslogg och dokumentationsregler

Testning, återgång och riskbedömning

Undantags- och hantering av akuta ändringar

Krav på granskning efter ändring

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Styrningspolicy för roller och ansvar – SME

Definierar godkännandebefogenhet för ändringar.

Åtkomstkontrollpolicy – SME

Säkerställer att åtkomstmodifieringar som följer av ändringar dokumenteras och implementeras korrekt.

Policy för introduktion och avslut – SME

Samordnar ändringar relaterade till rollövergångar och åtkomsttilldelning.

Policy för säkerhetskopiering och återställning – SME

Säkerställer att återgång och återhämtning kan genomföras om en ändring misslyckas.

Policy för incidenthantering (P30) – SME

Styr hur misslyckade eller otillåtna ändringar hanteras som informationssäkerhetsincident.

Om Clarysecs policyer - Ändringshanteringspolicy – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små verksamheter får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som verkställande direktör och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Detta gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Revisionsbar ändringslogg

Varje ändring spåras med utfall och återgångsnoteringar för ansvarsskyldighet och enklare regulatoriska revisioner.

Hantering av akuta ändringar

Möjliggör omedelbar åtgärd vid kritiska problem och kräver därefter snabb loggning och ledningens genomgång för att upprätthålla kontroll.

Beredskap för återgång och återhämtning

Obligatoriska återgångsplaner och testade säkerhetskopior minimerar risk vid misslyckade ändringar eller tekniska fel.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →