Visão geral

A Política de Utilização Aceitável (AUP) para PME define expectativas de utilização responsável e segura de TI para todo o pessoal, incluindo Traga o Seu Próprio Dispositivo (BYOD) e prestadores de serviços terceiros, assegurando integridade, conformidade e autoridade e responsabilização, com funções adaptadas para empresas que não dispõem de equipas de TI e Segurança da Informação dedicadas.

Normas claras de comportamento do utilizador

Estabelece regras aplicáveis para a utilização de sistemas da empresa, salvaguardando dados e privacidade de dados.

Abrange todas as funções e ambientes

Aplica-se a trabalhadores e prestadores de serviços, e prestadores de serviços terceiros, em qualquer cenário de trabalho, incluindo Traga o Seu Próprio Dispositivo (BYOD) e trabalho remoto.

Assegura a conformidade para PME

Concebida para PME sem equipas de TI e Segurança da Informação dedicadas; funções adequadas para supervisão do Diretor Executivo e conformidade com a ISO 27001:2022.

Suporta a integridade

Exige controlos tecnológicos para prevenir utilização indevida e impõe uma notificação de incidentes clara.

Ler visão geral completa

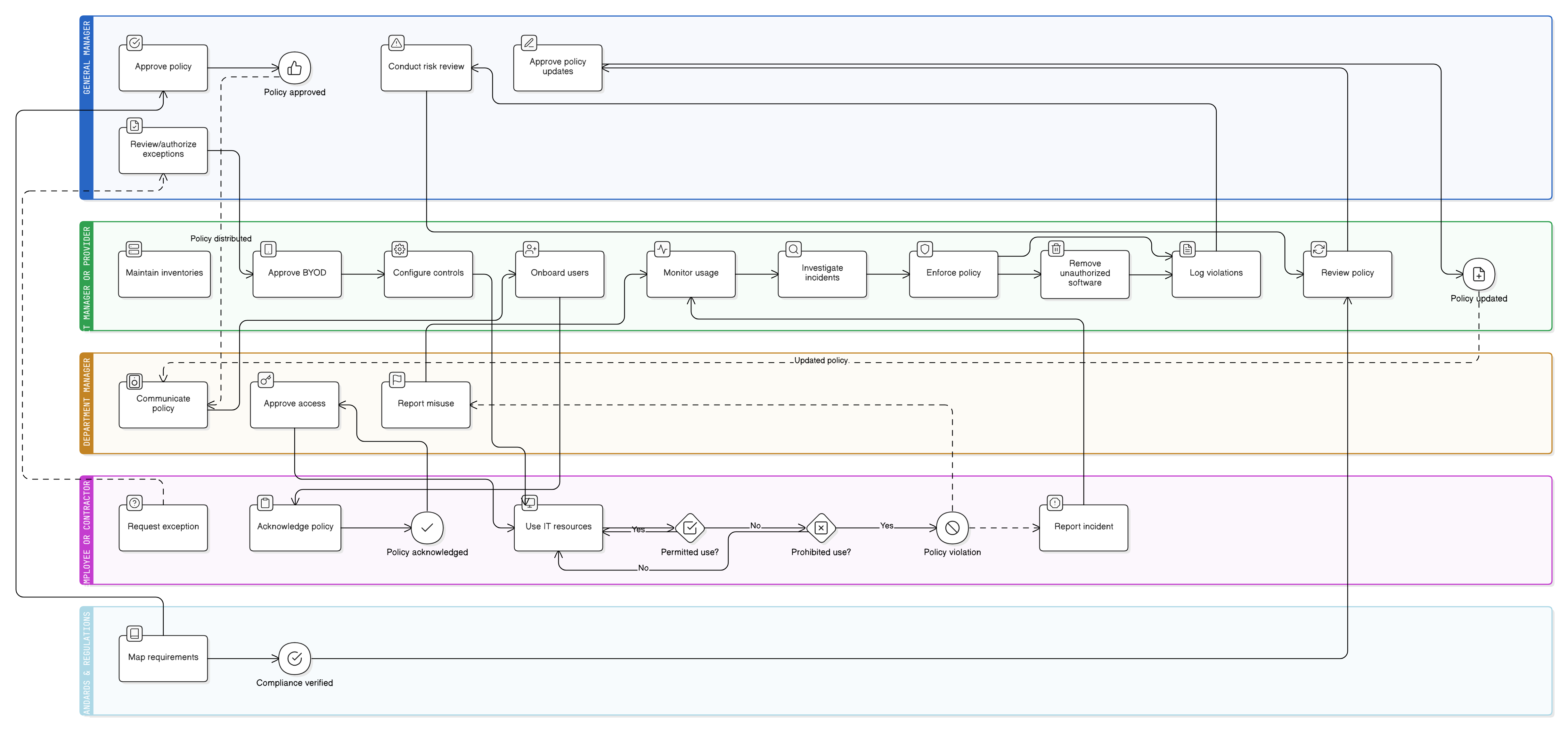

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de participação

Definições de utilização aceitável e proibida

Requisitos de utilização e segurança de Traga o Seu Próprio Dispositivo (BYOD)

Funções para Diretor Executivo, TI, trabalhadores

Monitorização, aplicação e conformidade e notificação

Revisão anual e tratamento de exceções

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de controlo de acesso-SME

Define a aplicação técnica e processual da utilização permitida e restrições de contas.

Política de sensibilização e formação em segurança da informação-SME

Fornece educação aos utilizadores sobre limites de utilização aceitável e obrigações de reporte.

Política de trabalho remoto-SME

Regula a utilização de sistemas da empresa em ambientes fora das instalações ou em casa.

Políticas de proteção de dados e privacidade-SME

Impõe regras de tratamento de dados pessoais que se cruzam com a monitorização de utilização aceitável e BYOD.

Política de Resposta a Incidentes-SME

Governa procedimentos para investigar e responder a utilização indevida ou violações dos termos de utilização aceitável.

Sobre as Políticas Clarysec - Política de Utilização Aceitável - PME

Políticas de segurança genéricas são frequentemente concebidas para grandes corporações, deixando pequenas empresas com dificuldades em aplicar regras complexas e funções indefinidas. Esta política é diferente. As nossas políticas para PME são concebidas de raiz para implementação prática em organizações sem equipas de TI e Segurança da Informação dedicadas. Atribuímos responsabilidades às funções que realmente existem, como o Diretor Executivo e o seu prestador de serviços terceiros de TI, e não a um conjunto de especialistas que não tem. Cada requisito é decomposto numa cláusula numerada de forma única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara, passo a passo, tornando-a fácil de implementar, auditar e adaptar sem reescrever secções inteiras.

Segurança de BYOD incorporada

A pré-aprovação e controlos rigorosos para dispositivos pessoais asseguram que os dados de negócio permanecem protegidos independentemente da propriedade.

Formato atómico, em lista de verificação

Cláusulas numeradas transformam requisitos em passos acionáveis, sem ambiguidade nem declarações amplas e difíceis de aplicar.

Tratamento de exceções acionável

Todas as exceções exigem revisão, documentação, controlos e uma data de expiração clara, minimizando lacunas de segurança decorrentes de casos especiais.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →